This post is also available in: English (英語)

概要

現在の IoTにおける 脅威の全体像を把握するため、パロアルトネットワークスは、米国の IT 企業および医療機関の数千拠点で利用されている 120 万台の IoT デバイスを、2019年9月に買収した IoT セキュリティ製品 Zingbox を通じて分析しました。この分析に基づいて作成した「 2020 年 - Unit 42 IoT 脅威レポート」は、深刻度が高い IoT における脅威を特定し、組織内で IoT を活用する際のリスクを軽減するための施策を紹介しています。

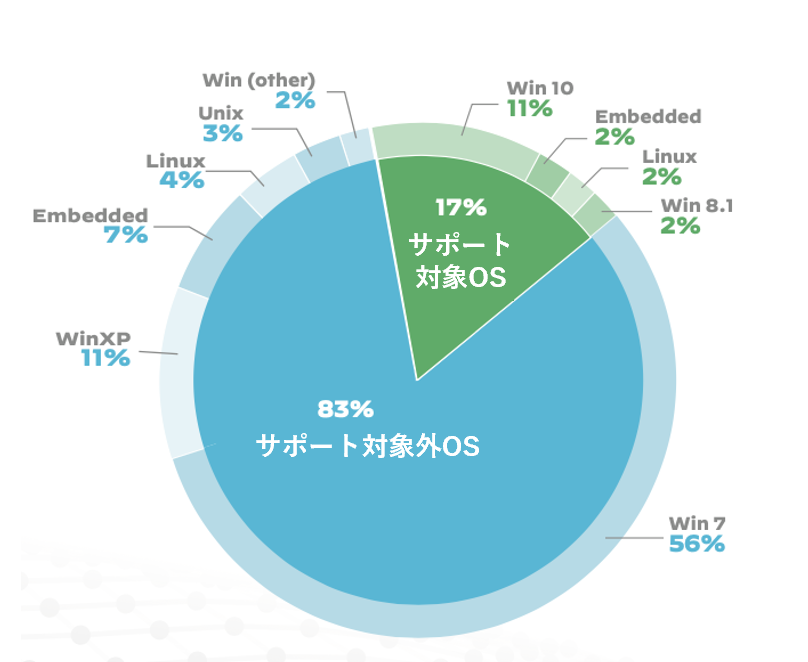

このレポートで最も注目すべき点は、2019年時点で医療用画像診断装置の83%がサポート終了した オペレーティングシステム(OS) で動作していたことです。これはWindows 7 のサポート終了が背景にあり、 2018 年と比較して56% 増となっています。その結果、医療機関は、治療への支障や機密性の高い医療情報の漏えいにつながる攻撃を受けやすくなっています。

図1: 医療用画像診断装置の利用するOSのサポート状況

主な調査結果

調査で判明した新たな傾向

IoT を標的としたサイバー攻撃が増加し、各業界は、IoT デバイスの導入に伴うリスクを把握した上で管理し、中核事業を保護する必要に迫られています。特に医療業界などが、予測しがたい規模のリスクにさらされています。IoT機器における脆弱性の中には生命を危険にさらすものに加え、企業にとって極めて重要な業務への攻撃を許すものや、機密データの流出を引き起こすものがあります。本調査によって、以下の通り、組織が把握するべき新たな傾向が明らかになりました。

- IoT デバイスが関わるトラフィックの 98% が暗号化されていない。個人データや機密データが、暗号化されずにネットワーク上に放置されています。攻撃者は、このようなネットワーク トラフィックを傍受して個人情報や機密情報を収集し、そのデータを元にダークウェブで利益を得ることができます。

- 医療機関に対する脅威の 51% は画像診断装置に関連。医療サービスの悪化を招くリスクがあるほか、装置に保存されている患者データが、攻撃者によって外部に流出する可能性があります。

- 医療データを扱う 仮想LAN の 72% でIoT 資産と IT 資産が混在。ユーザーのコンピュータから、同じネットワーク上で脆弱性を持つ別の IoT デバイスにマルウェアが拡散する可能性があります。

深刻度が高いIoT脅威

サイバー脅威は、高度化と回避性を進めた新たな技術を利用し、IoT デバイスを標的として進化し続けています。このような新らたな技術として、ピア ツー ピア(P2P)のコマンド&コントロール通信や自己増殖を目的としたワーム系機能があります。脆弱性があるデバイスやネットワーク セキュリティの状況と相まって、IoT システムが攻撃者によって危険にさらされる可能性が増加しています。

- IoT デバイスの 57% は、深刻度が中程度~重大な脆弱性を持つ。共通脆弱性評価システム(CVSS)のスコアで4~10とされた脆弱性を持つため、攻撃者にとって狙いやすくなっています。

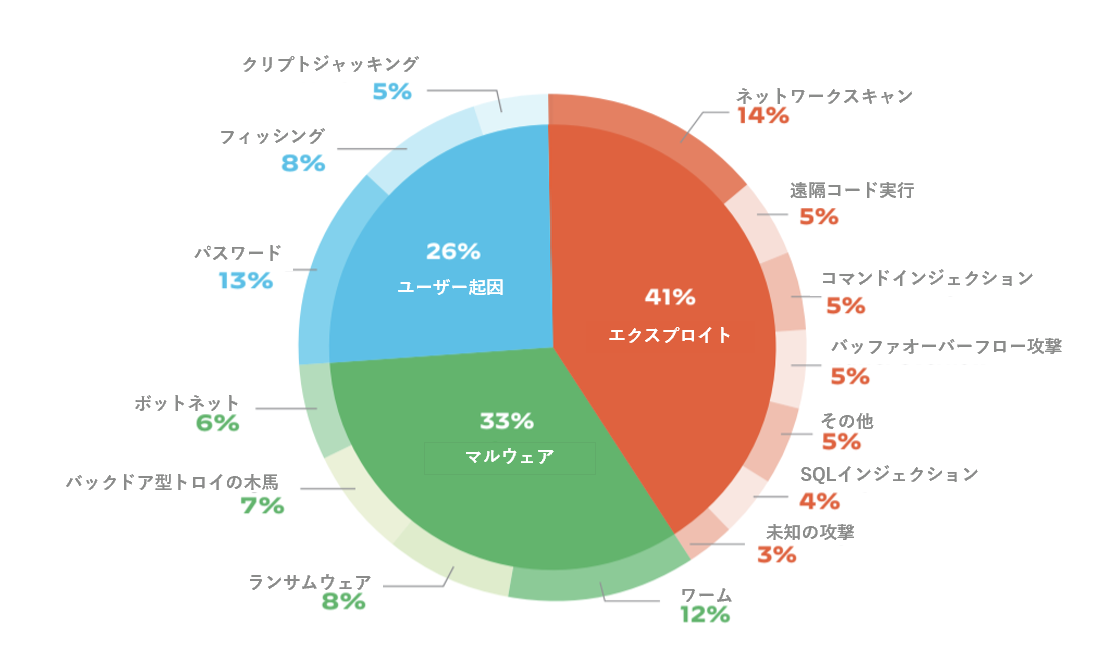

- 攻撃の 41% はデバイスの脆弱性を悪用。IT を介した攻撃は、ネットワークに接続されたデバイスをスキャンして既知の脆弱性を悪用しようとします。

IoT デバイスは、脆弱性を持つ割合が高いため攻撃目標になりやすく、ネットワーク上にある他のシステムへの攻撃の踏み台として頻繁に利用されていることが判明しました。さらに、メーカーによる問題のある初期パスワード設定やパスワード セキュリティの適用不備により、パスワード関連の攻撃が IoT デバイスに蔓延し続けていることも明らかになりました。しかし、カリフォルニア州の SB-327 IoT 法が 2020 年 1 月 1 日に発効し、デフォルトの認証情報の使用が禁止されたことで、今後の改善が期待されています。

また、攻撃者の主な攻撃の引き金が、ボットネットを運用して IoT デバイス経由で DDoS 攻撃を実行していることから、ワーム系機能を介してネットワーク上にマルウェアを拡散する手法に移行しつつあることもわかりました。攻撃者は、このようなマルウェアの拡散により、悪意のあるコードを実行して多種多様な新しいタイプの攻撃を仕掛けることができます。

図2: 主な IoT 脅威の内訳

IoT の脅威への露出を低下するには

⽶アドバイザリー企業ガートナーは、プレスリリース*で、「企業と自動車に関するIoTエンドポイントは、2020年末までには58億台が使用されると見込まれており、前年比21%増となる見込みです。2019年末には48億台が利用されると予想され、2018年と比較すると21.5%の増加となります。」(出典*: Gartner, Press Release, Augst 29, 2019, “Gartner Says 5.8 Billion Enterprise and Automotive IoT Endpoints Will Be in Use in 2020" )と述べています。このように IoT エンドポイントの採用が急激に増加し続け、鈍化の兆しが見られない中、各組織は、適切な IoT 向けセキュリティ戦略を整備する必要があります。Unit 42 の本レポートは、企業がセキュリティの脅威に対して脆弱なまま放置されている状況が無数にあり、それが悪用されると極めて悲惨な状況に陥りやすいことを示しています。

IoTデバイスが脅威にさらされる可能性を減らすために、以下のような対策を取ることができます。

- 組織の抱えるリスク可視化のためにネットワーク上の IoT デバイスを把握

- プリンターなどパッチ適用が容易なデバイスのパッチを更新

- VLAN 間での IoT デバイスのセグメント化

- アクティブ モニタリングの有効化

詳しくは、2020 年 - Unit 42 IoT 脅威レポートをご覧いただき、調査の詳細とベスト プラクティスを参照の上、各組織のセキュリティ実装にお役立てください。

Get updates from

Palo Alto

Networks!

Sign up to receive the latest news, cyber threat intelligence and research from us