概要

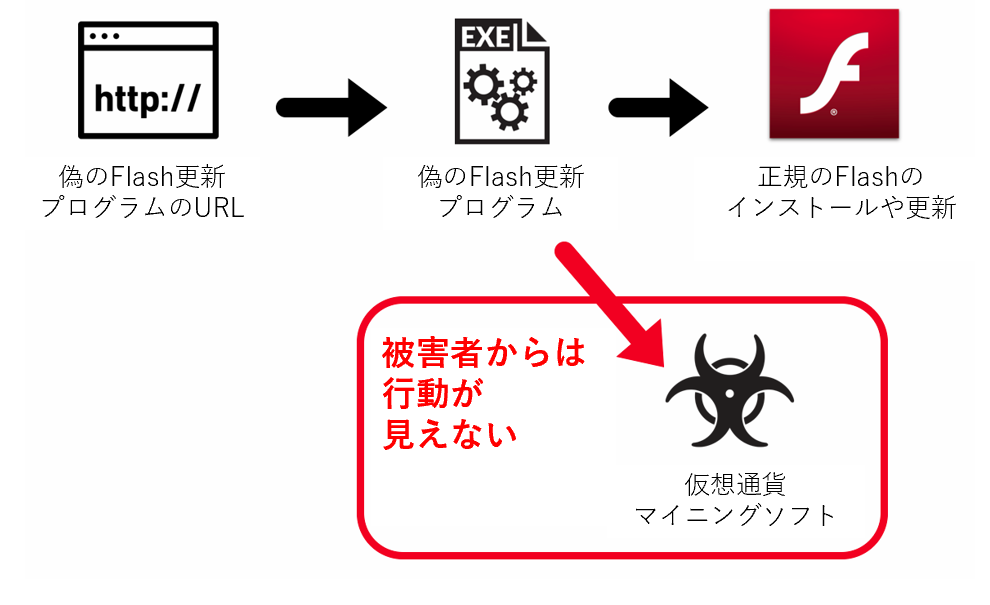

パロアルトネットワークスの脅威インテリジェンスチームUnit 42は、2018年8月上旬、正規Adobe Flashインストーラーが表示するポップアップ通知をまねた、複数の偽のFlash更新プログラムサンプルを発見しました。この偽の更新プログラムは、仮想通貨マイニングソフトXMRigなど、望ましくないプログラムをインストールする一方で、実際にFlash Playerを最新バージョンへ更新できます。

今回発見されたサンプルは正規のFlashを更新するため、被害者は通常と異なる活動に気付けません。その間に、被害者のWindowsコンピューターのバックグラウンドで仮想通貨マイニングソフトXMRigその他の望ましくないプログラムがひそかに実行を続けます。

かつては、マルウェアを配布する偽のFlash更新プログラムの大半にさほどステルス性はありませんでした。またそうした詐称プログラムの多くは、ここ数年の間だと、仮想通貨マイニングソフト、情報窃取マルウェアあるいはランサムウェアをインストールする、稚拙に偽装されたマルウェア実行可能ファイルやスクリプトによるダウンローダーでした。脆弱性のあるWindowsホスト上で偽装が稚拙なマルウェアを実行しても、ランサムウェアを配布する更新プログラムでない限り、目に見える攻撃活動はありませんでした。

図1: 今回発見された攻撃のフローチャート

傾向

Unit 42では、このような特定の偽のFlash更新プログラムを探す中で、ファイル名がAdobeFlashPlayer__で始まるWindows実行可能ファイルがあることに気付きました。これらのファイルは、AdobeではないクラウドベースのWebサーバーから得られたものです。このようなダウンロード元にはそのURLに、flashplayer_down.php?clickid=という文字列が使用されていました。2018年3月以降、これらの条件に該当するマルウェアのサンプルが、弊社の脅威インテリジェンスサービスAutoFocusで113件も検出されました。これらのマルウェアのサンプルのうち、77件はAutoFocusでCoinMinerタグによって特定されています。残りの36件のサンプルでは、これら77件のCoinMiner関連実行可能ファイルと他のタグを共有しています。これらのファイル ハッシュすべての一覧については参考情報Aを参照してください。

参考情報Bには、2018年の3月25日から9月10日までに検出されたこれらの偽装Flash更新のファイル名とURLを473件挙げています。

図2: 特定の文字列を含むURLからの偽のFlash更新プログラムの件数

詳細

AutoFocusによるデータだけでは、被害者となった可能性のあるユーザーが、偽のFlash更新プログラムによって配信されたURLにアクセスしたかどうかは判断できませんでした。しかし、弊社には、2018年8月24日に、SHA256ハッシュ485352a3985bce69a020dc49e970fde337279eb1986ea699ca6bec1f5a8068acを持つサンプルをテストした記録があります。このサンプルでは、Adobe Flashインストーラーのポップアップ ウィンドウとFlash Playerのインストール環境が生成されます。

感染したWindowsホストのバックグラウンドでは、仮想通貨マイニングソフトXMRigが動作していました。通常、Windowsコンピューターに被害を受ける可能性のあるファイルをダウンロードした場合、警告が表示されます。実際、弊社のWindows 7 Service Pack 1のテスト環境下で今回のサンプルの1つをダブルクリックすると、不明な発行元に関する一般的な警告が表示されます。しかしながら、こうした警告はクリックひとつで無視できるため、脆弱性のあるWindowsホスト上にファイルをダウンロードするのは容易です。

図3: 偽のFlash更新プログラムを実行すると表示される警告

図4: このプログラムを実行するとAdobeから正規のFlash Playerがダウンロードされる

図5: これらのウィンドウは正規のFlash Playerインストールプログラムのもの

図6: インストール プロセスの最後にFlashの更新に関するオプションが表示される

図7: Flash Playerのインストールに対するAdobeの謝辞を表示したページ

図8: 弊社のテスト環境ではFlash Playerが最新バージョンに更新された

感染時に発生したネットワークトラフィックはほぼFlashの更新プログラムのものでしたが、弊社の感染ホストでは、まもなくTCPポート14444上でXMRigに関連するトラフィックが発生しました。このマイニングで使用されていたMoneroウォレットは41ompKc8rx9eEXtAAm6RJTTm6jg8p6v3y33UqLMsUJS3gdUh739yf7ThiSVzsU4me7hbtVB61rf7EAVsJeRJKGQH4LFi3hRです。

図9: Wiresharkでフィルター処理した感染トラフィック。XMRig関連トラフィックの開始が確認できる

図10: Moneroウォレット番号が記述されたXMRigトラフィック

このトラフィックの始めに、感染したWindowsホストによってosdsoft[.]comに対するHTTP POSTリクエストが生成されています。このドメインは、仮想通貨マイニングソフトなど望ましくないソフトウェアを配信する更新プログラムやインストーラーに関連付けられています。2017年12月のこのようなサンプルに、free-mod-menu-download-ps3.exeをファイル名とするものがあり、このブログで使用したサンプル同様に、osdsoft[.]comに続いてXMRigトラフィックがTCPポート14444上で発生していました。一方、普通はマルウェアに分類される望ましくないプログラムにosdsoft[.]comが関連付けられているマルウェア サンプルがあることもわかっています。

結論

このキャンペーンでは、仮想通貨マイニングソフトなどの望ましくないプログラムの配信を隠すために正規プログラムによる活動が利用されています。ただし、一定水準のWebフィルタリングを備え、教育を受けたユーザーがいる組織であれば、これらの偽装更新に感染するリスクは十分に低いと考えられます。

パロアルトネットワークスのお客様は、この脅威から保護されています。弊社の脅威防御プラットフォームであれば、この種のマルウェアを検出可能です。また、AutoFocusがあれば、CoinMinerタグを適切な検索パラメータと組み合わせることで、この攻撃活動を追跡できます。

参考情報A

これらの偽のFlash更新プログラムを利用するマルウェア サンプルがAutoFocusで113件検出されています。詳細は、https://github.com/pan-unit42/iocs/blob/master/fake_Flash_updates/2018-09- fake-Flash-updates-APPENDIX-A.txtをご覧ください。

参考情報B

偽のFlash更新プログラムファイル473件と関連付けられたURLがAutoFocusで検出されています。詳細は、https://github.com/pan-unit42/iocs/blob/master/fake_Flash_updates/2018-09- fake-Flash-updates-APPENDIX-B.txtをご覧ください。

Unit 42 からの最新情報を取得

Unit 42 からの最新情報を取得