This post is also available in: English (英語)

調査要旨

Palo Alto Networks(パロアルトネットワークス)は、世界で有数のドメインレジストラであるGoDaddy社と連携して、非現実的な効果を保証するダイエット商品などを販売するおよそ15,000のサブドメインを暴き出しました。これらのWebサイトは、短縮リンクを用いて、Stephen Hawking、Jennifer Lopez、Gwen Stefaniなどのセレブによる偽の推薦をもって、数百万人のユーザーを購入へと誘導していました。

これらの不正なサイトは、Palo Alto Networksの脅威インテリジェンスチームUnit 42のリサーチャーであるJeff Whiteの約2年間の調査により明らかになりました。この大規模なキャンペーンでは、アフィリエイトマーケターがスパムを使用して、高価な商品を購入してしまうようなサイトへと被害者を誘導していました。Jeff Whiteは、一見無関係に思える商品(ダイエット薬や大脳ブースターからCBDオイルまで)を販売する各Webサイトのテンプレートが、視覚的に著しく類似していることに気付き、そのネットワークを発見しました。

GoDaddyがPalo Alto Networksの発見を受け調査したところ、これらのサイトは侵害された数百の顧客のサブドメインを参照しており、侵害には正規の認証情報が使用されていることを突き止めました。正規の認証情報にアクセスできたのは、顧客をだましてパスワードを窃取するフィッシング詐欺を働いたり、顧客が複数アカウントで同一のパスワードが使用していて、他のサイトから盗んだログインデータを悪用したりしたと考えられます。

GoDaddyは、3月に不正なサブドメインを閉鎖し、影響を受けた顧客にはパスワードの再設定を促し、セキュリティ措置を講じたことを通知しました。

本ブログでは、Jeff White が、悪意のあるアフィリエイトマーケティングに対する2年間の調査結果として、このネットワークを発見した経緯や、インフラストラクチャ、悪意のあるサブドメインについて明らかにします。さらに、被害者が、短縮URLリンクを含むスパムの標的とされ、そのリンクから不正なアカウントのWebサイトへと誘導され、そこから非現実的な効果を保証する商品の提供サイトへと転送された方法について解説します。

序説

「最悪のスパム」を1から10の段階で評価すると、満点の10に近づくほど、明らかな偽物であるのにも関わらず、なぜ売ろうとしているか理解困難な「怪しげな」製品に関連したスパムとなります。深夜寝られずにいるときにTVで流れるお馴染みの「奇跡」の製品。時間限定販売で、ばかばかしいほど下手な役者を使い、ばかばかしいほどひどい製品を売ろうとしています。

ある時点で、深夜のコマーシャルは、終日送信される電子メール、ソーシャル メディアの投稿といったような、私たちの日々の生活に入り込んでくる侵略的な広告になりました。それらは常に私たちに忍び寄るものに溶け込み始め、期待するものの一部と化し、私たちは注意深く考えることもなくそれらをただボーっと眺め始めています。それは、まさしく、今回のスパムキャンペーンで私に起こったことです。私は、クリックされるまで毎月わずかに変化し、かつては背景・ノイズだったものが興味を引くものとなっていることに気付き始めました。

最初は、無視することは簡単です。「あら! また別のやせ薬ね」または「これこれ! 絶対に本物のカナダの薬局が鎮痛剤を出しているのだと思うわ」など。ただし、私の関心を引き付けたこれらのスパムWebサイトの一部で使用されている視覚的な構造のパターンの共通点に気付き始めました。2年以上、これらのサイトを監視していくと、使用されているテンプレートを特定できました。このテンプレートは、時間の経過とともにゆっくりと姿を変え、異なる製品を販売し、常に異なるURLを使用して意図を覆い隠していますが、視覚的にはほとんど同様に見えます。

もし、電子メールのランダム リンクがどこにつながるか確認するほど関心があるのならば、それらのいずれかに見覚えがあるかもしれません。

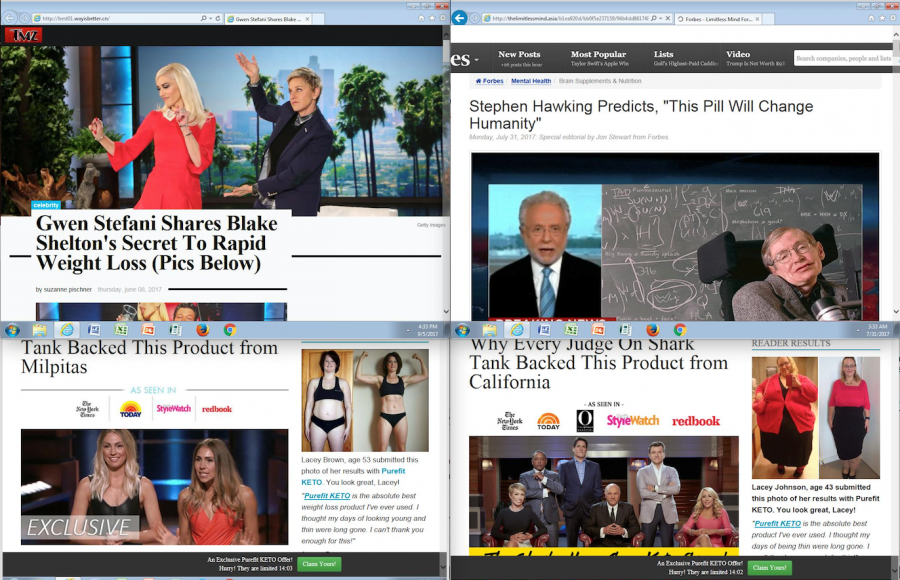

図1 虚偽的な詐欺ページ

図1 虚偽的な詐欺ページ

時々、keywestinns[.]comなどのドメインに基づいてさらに悪質なものもありました。調査を開始したときに、数百の異なるドメインを監視していましたが、それらの多くは侵害の兆候を示していました。それでも、インフラストラクチャが、スパム向けであるかは明らかではありませんでした。

一線を超えてしまうと、毎日のスパムがより大きな関心事となります。 そして今こそ、アフィリエイトマーケティングスパムの魔法のような不可思議な世界を探索する旅が始まるのです。

初期パターン

まず、最初に私の関心を引き付けたいくつかのスパムを紹介します。

2017年の初期から、私はやせ薬や「大脳強化」薬について有名人の支持を得たと称するこれらのサイトに注意を払い始めました。分析の過程で、これらのWebサイトをクロールする仮想システムから一連のスクリーンショットが提示されます。これが、何度もこれらのイメージを見た後に、それらが最終的に私の心に染み込むようになり、使用されているテンプレートと時間の経過に伴うわずかな変化を認識し始めることができた理由です。

私が2017年の間に観察した最初のキャンペーンのいくつかを紹介します。それらをくまなく調べたときの構造上の類似性に注意してください。

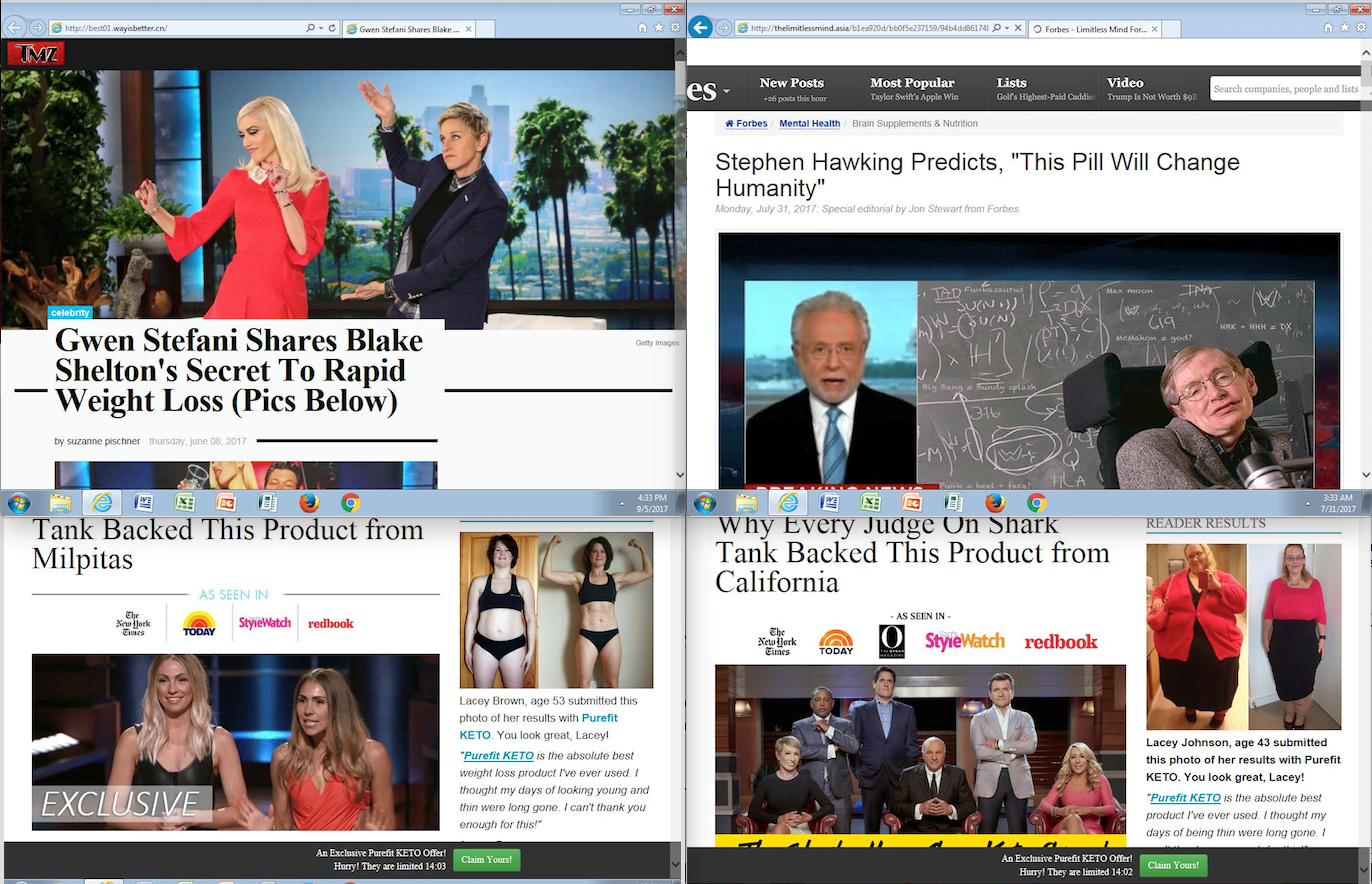

スタイルA) Stephen Hawking博士が予測する、「この薬は人間性を変える」

図2 Stephen Hawking博士の変種

図2 Stephen Hawking博士の変種

信じ込ませるためのもったいぶった主張と、Forbes上でStephen Hawking博士がWolf Blitzerに言ったとされることを誰が信じるのでしょうか? このキャンペーンが次第に減っていく一方、同じ戦略ですが、「大脳強化」から「体重減少」へと切り替わった異なる製品で別のキャンペーンが平行して行われていました。有名人からの支持という見せ方を維持し、引き続き、正規のWebサイトになりすましています。

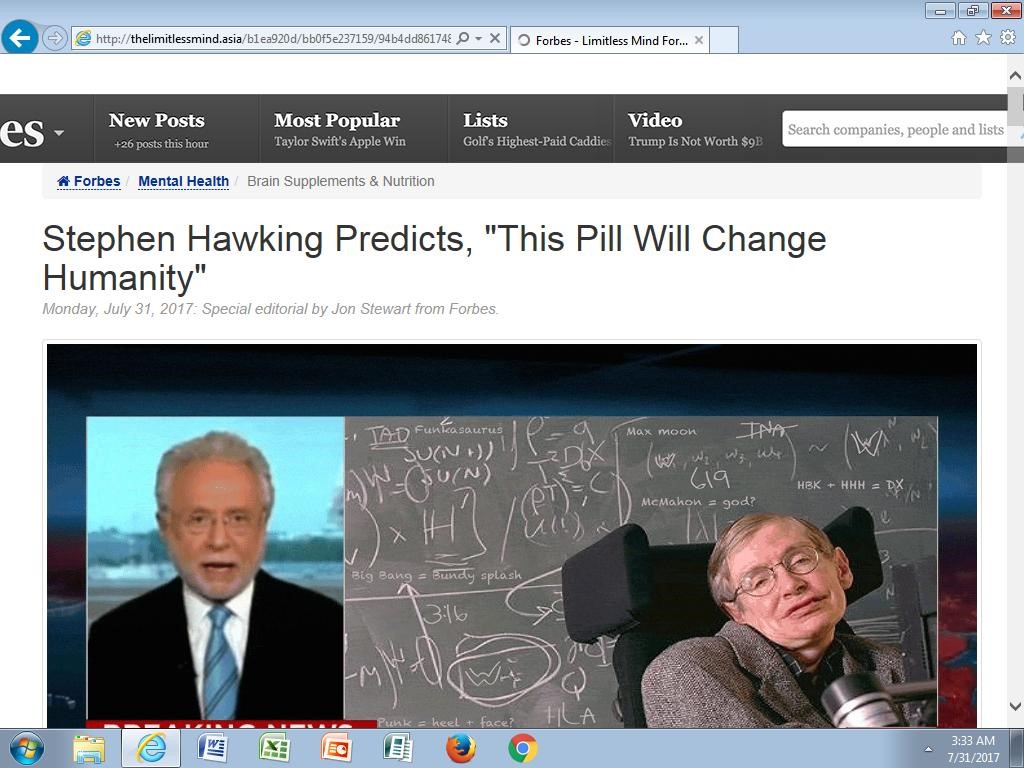

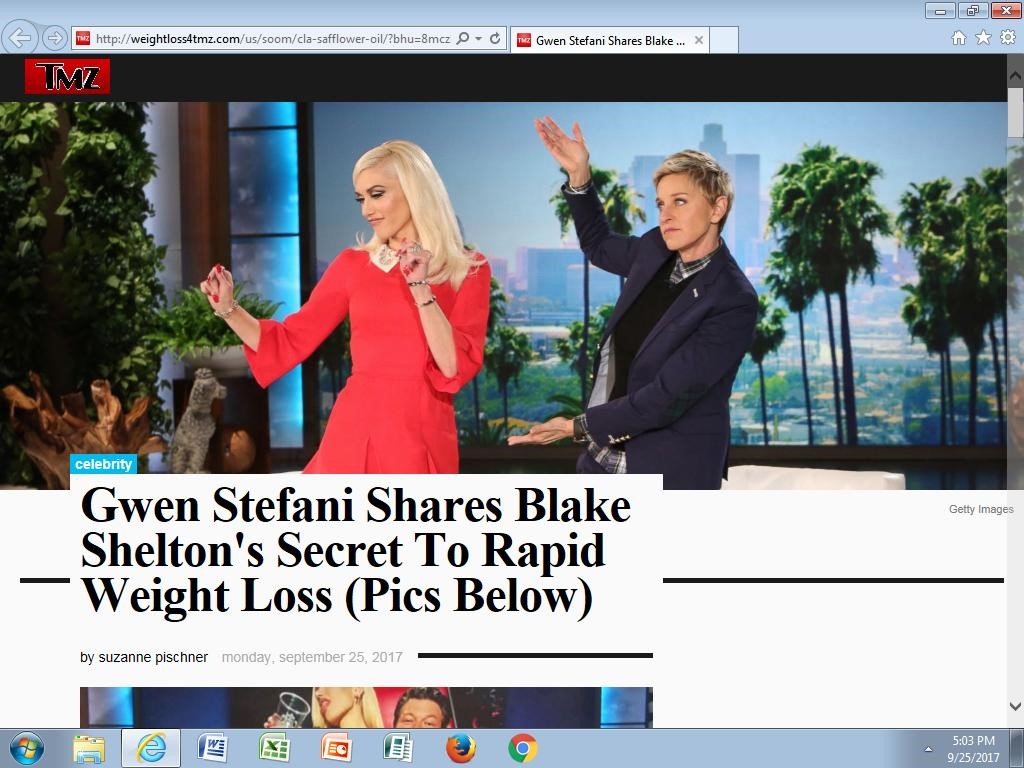

スタイルB) 「Gwen Stefaniが短期間でやせるためのBlake Sheltonの秘密を共有」

図3 Gwen Stefaniの変種

このドメインは偽の支持を見せるために、特に精巧に作られていることに留意してください。アメリカのメディア「TMZ」の正規Webサイトになりすまし、ブランド名を組み合わせ、weightloss4tmz[.]comというドメイン名を使いました。

これらの2つが消え去った後、2つの新たなキャンペーンが2018年初期あたりから現れ始め、今日でもいまだにアクティブなままです。

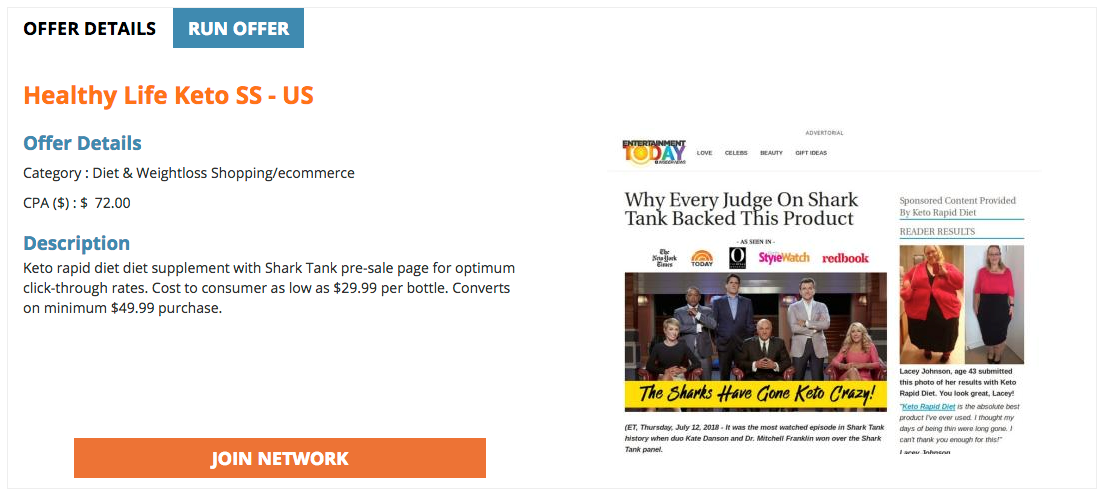

スタイルC) Shark Tank(人気テレビ番組)のすべての審査員がこの製品を支持した理由

図4 Shark Tankの変種1

スタイルD) Shark Tankのすべての審査員がこの製品を支持した理由

図5 Shark Tankの変種2

図5 Shark Tankの変種2

それらを隣同士で見ると、テンプレートにおける構造化レイアウトの定型化がより明らかになります。

上記スクリーンショットのディスプレイ上のURLは、初期フィッシングURLのようには見えませんが、それらが、発生源から離れて、時には3、4回リダイレクトされた後、最終的に行き着く点に注目してください。最後に、これらのキャンペーンについていくつかの調査を実施したときに、この点により初期の識別がやや難しいものになりました。

以下は、上記4つのイメージの元のURLと、それらが最終的に行き着くドメインを示した表です。

| スタイル | プライマリ リダイレクター | ランディング ページ |

| ホーキング博士 | test.303[.]lt/captchaimage.php?island=ase vp275rbaahnz92 | thelimitlessm

ind[.]asia |

| グウェン・ステファニー | www.printercustomersupportonline[.]com/50 0error.php?method=283hyxr6r8hew | weightloss4tm z[.]com |

| SharkTank(スタイルC) | argentina.urbansquares[.]com/efvpmubb.php ?er608q1=h6cmt | health4burnfa

ts[.]world |

| SharkTank(スタイル D) | cinematto[.]ch/wp-

content/plugins/linklove/profiles/e080403 .php?engine=nyq1an0gq1kt02v |

fastdiet4line s[.]world |

表1変種ごとのリダイレクションURL

各キャンペーンから収集した過去のサンプルを探しながら、処理したURLを介して手動で移行し始めたときに、数年前にさかのぼり、URLの興味深いパターンに気付きました。特に、初期リダイレクションページでは、共通して、単一のパラメータでPHPファイルを使用していました。このパラメータは、通常、簡単な英単語に英数字の混合が続いていました。それは正規表現を作成し、追加のサイトに一致させるためには十分でしたが、私は、上記SharkTank(スタイルC)のサンプル内などに、常に一貫していない外れ値を探し続けました。より包括的なデータを収集する方法を見つける必要がありました。

私には、フィッシング電子メールの初期URLに依存することなく、過去数年間に目にしてきたすべてのキャンペーンの変種を特定する方法が必要でした。さらに、bit[.]lyやgoo[.]glタイプの短縮サービス、リダイレクター、場合によってはランディングページを特定して、基本的に潜在的な被害者が見たものはすべて、何らかのパターンが現れていたのかどうかを確認したかったのです。したがって、その時点で私が持っていた唯一の一貫したパズルのピースは分析に使用された仮想システムからのイメージであったため、それらから開始し、念入りに遡って行くことにしました。

スパムマップ

イメージ比較の多数の方法論を調べ、平均二乗誤差(MSE: Mean Squared Error)に決めました。この技法は、基本的に、誤差の二乗の平均に基づいて測定スコアを生成します。つまり、このコンテキストでは、誤差は、2つの比較されたイメージのピクセルの明暗度の差になります。すべてのスクリーンショットが仮想マシン内で、同じサイズで一般的なレイアウトであったため、この比較的シンプルな方式は規模を拡大しても極めて正確であることが実証されました。

この驚くべきブログを使用して、私は、URLが手動分析用に送信された仮想マシンからの42,000を超えるイメージを繰り返すPythonスクリプトを記述しました。これをキャンペーンの「スタイル」ごとに実行して、一致を返しました。これらの一致は、その後、手動でランディング ページURLを見つけ出した後に、送信されたURLにたどり着くために使用できました。

以下は、この方法論に従って収集された固有のサイトおよびドメインの数に関する統計の一部です。

| スタイル | 送信の合計 | 固有のソースURL | 固有のランディング ドメイン |

| ホーキング博士 | 256 | 81 | 54 |

| グウェン・ステファニー | 93 | 38 | 21 |

| SharkTank(スタイルC) | 443 | 217 | 71 |

| SharkTank(スタイル D) | 108 | 39 | 19 |

表2キャンペーンの変種の統計

すぐに私を驚かせたことの1つが、これらのキャンペーンで使用された、固有の購入済ランディングページドメインの数の多さでした。

各キャンペーンからの相当な量のサンプルのコーパスを使用して、それらをより深く調べ、イベントのフローがどのように発生したかを理解し、どのようにこれらのページのいずれかにたどり着くのかという質問の回答を得ようとしました。

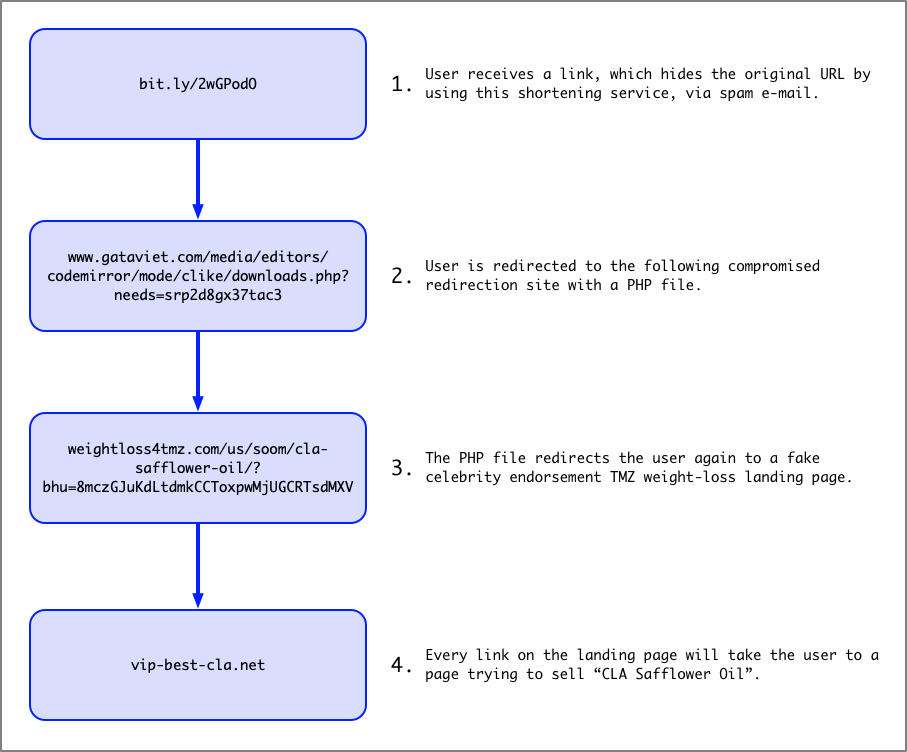

さまざまなURLを追跡し、相当な数の他の調査ブログを調べた後、イベントの明確なチェーンを組み立てることができました。

- ユーザーが、スパム電子メールのリンク、ランダム/ハイジャックされたSkypeメッセージ、Facebookの広告およびTwitterの投稿をクリックする。

- ユーザーはリダイレクション サイトに行き着く。サイトは通常、何らかの方法で侵害された正規のサイトで、いくつかのホップが含まれる場合がある。

- ユーザーは、有名人が支持していると騙った偽のランディングページに行き着く。

- ユーザーは最終的に製品を販売するための販売ページに行き着く。

図6は、各ステップを明確化した現在も使用されている例を示しています。

図6 送信元から宛先までのイベントチェーン

このイベントチェーンの侵害されたサイトの部分から始めることが重点を置くための理想的な選択に見えますが、私がすでに収集したサンプルから、すべてがリダイレクションにPHPファイルを使用しているわけではないと言えます。事実、私が各キャンペーンとチェーンを詳細に調べ始めたときに、この段階でのリダイレクションの発生方法において複数のスタイルが特定されました。

侵害されたサイトとの間でリダイレクトされたサイトを転向させるためにRiskIQのPassiveTotalサービスを使用して、桁外れの21,611という潜在する侵害されたサイトに関連付けられた689のランディングページを明らかにすることができました。それは偽の商品を売り込もうとする極めて広範なネットワークであると思い、引き続きさらに深く調べました。

侵害されたサイトのメタデータの一部を調べている際に、セキュリティ リサーチャーであるJordan Hermanによって作成されたPassiveTotal内の「CaesarV」と呼ばれるタグに出くわしました。タグの説明は、監視していた一部の活動と完全に一致していました。

|

1 |

The CaesarV injection is using .php files on compromised site to drive traffic to fraudulent and/or scam pages including fake tech support and fake sites purporting to be news sites reporting on the incredible effects of weightloss and intelligence pills. It is unclear whether it is also sending traffic malware at this time. The injection uses a Caesar cipher to obfuscate the method of redirection and the address to which traffic is being sent. This campaign appears to be long running, at least since the beginning of 2017 and possibly much longer. |

「CaesarVインジェクションは、危険なサイト上のPHPファイルを使用して、偽の技術サポートや、やせ薬や大脳強化薬の驚くべき効果について報告していると見られる偽サイトを含む詐欺ページにトラフィックを誘導しています。 現時点でトラフィックマルウェアも送信しているかどうかは不明です。 インジェクションは、リダイレクトの方法とトラフィックの送信先アドレスを難読化するために、Caesar暗号を使用します。 このキャンペーンは、少なくとも2017年の初めからずっと、もっとずっと長く続いているようです。」

Jordanは、図2に示したホーキンス博士のキャンペーンを取り上げ、PassiveTotalがリリースした2017年9月のブログへのリンクを送信しました。それには、スパムの送り手が侵害されたサーバーの1つへのアクセスをどのように取得できたかが解説され、リダイレクションを処理するPHPファイルが分析されていました。 注目すべきは、潜在的な被害者がリダイレクトされるハードコード化されたランディングページを暴くためのCaesar暗号の使い方です。

サンプル セットで見てきた追加のサンプルを取り上げる前に、このスタイルについて簡単に説明します。

トラフィック リダイレクション スタイル

CaesarV

CaesarVスタイルの場合、リダイレクト ページの下部に、以下のようなものを含むJavaScriptブロックが存在します。

|

1 |

pursuea=24; pursueb=[128,140,140,136,82,71,71,136,138,135,124,141,123,140,76,124,129,125,140,70,143,135,138,132,124,71,87,121,85,76,73,79,79,78,80,62,123,85,123,136,123,124,129,125,140,62,139,85,75,77,79,78,77]; pursuec=””; for(pursued=0;pursued<pursueb.length;pursued++) pursuec+="String.fromCharCode(pursueb[pursued]-pursuea);" window.top.location.href="pursuec;</code"></pursueb.length;pursued++)> |

単なる整数の基本配列で、「24」ずつ変化し、URLを構成するASCII文字を表しています。

|

1 2 3 4 5 |

>>> a = [128,140,140,136,82,71,71,136,138,135,124,141,123,140,76,124,129,125,140,70,143,135,138,132,124,71,87,121,85,76,73,79,79,78,80,62,123,85,123,136,123,124,129,125,140,62,139,85,75,77,79,78,77] >>> “”.join([chr(x – 24) for x in a]) ‘http://product4diet[.]world/?a=417768&c=cpcdiet&s=35765’ |

JavaScriptの変種2

私が頻繁に目にした別のJavaScriptの変種は、再作成する前にURLを非表示にするために、シンプルな文字列順序の難読化を使用していました。

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 |

var kbgo361 = ‘h’; var elqwcafz962 = ‘t’; var yxkqcakbda622 = ‘t’; var fwvpixzxqktl166 = ‘p’; var a173 = ‘s’; var jxatwangn716 = ‘:’; var iqt449 = ‘/’; var zlovsta404 = ‘/’; var sp811 = ‘on=’; var rdzvxyaxbo26 = ‘xoa139’; var qzcdsfakgdfxrd419 = ‘ment’; var j56 = ‘.lo’; var iwzarqkozwkt588 = ‘ti’; var mbxctnfabkctpvqro857 = ‘docu’; var vnv639 = ‘t-lines.co’; var fcieo806 = ‘m/held.php’; var anmssiwwzfokxyxt304 = ‘?a=’; var ibtjenthjslooiilw172 = ‘1kB’; var ax83 = ‘J&c=diet&s=10058’; var svxvv466 = ”; var bvengcktogsc110 = ‘fastdie’; var xoa139 = ‘ca’; var brndzqejxjhbvsro400 = ‘”‘; if (rdzvxyaxbo26 = ‘xoa139’) { setTimeout (mbxctnfabkctpvqro857+qzcdsfakgdfxrd419+j56+xoa139+iwzarqkozwkt588+sp811+brndzqejxjhbvsro400+kbgo361+elqwcafz962+yxkqcakbda622+fwvpixzxqktl166+a173+jxatwangn716+iqt449+zlovsta404+svxvv466+bvengcktogsc110+vnv639+fcieo806+anmssiwwzfokxyxt304+ibtjenthjslooiilw172+ax83+brndzqejxjhbvsro400,916); } |

これは、ブラウザをランディングページサーバー上のPHPファイルへリダイレクトします。

|

1 |

https://fastdiet-lines[.]com/held.php?a=1kBJ&c=diet&s=10058 |

その後、このサイトは303 「See Other」HTTPリクエストを使用して、最終ランディング ページへリダイレクトされます。この点で注目すべきは、上記リクエストに含まれるパラメータ「a」(Affiliate:アフィリエイト)、「c」(Campaign:キャンペーン)、「s」(Sub:サブ)です。

|

1 |

https://fastdiet-lines[.]com/us/wykc/keto-all-desktop3?bhu=spctECr16tLfm14ZpdEZun3r45xPcSviq2L12u |

3XXリダイレクト チェーン

ここで取り上げる最後の主要なスタイルは、以下の例に示すとおり、HTTP 3Xxリダイレクション リクエストのチェーンです。

図7 3XXリダイレクション チェーン

余談として、HTTPSが使用されている場合に、これらのキャンペーンを通じて私が確認した証明書はすべて、「Let's Encrypt」によって発行されていました。これは、攻撃者に一般的に悪用されている無料の自動証明書作成機能を提供しています。

これらのURLを収集している間に、明らかに違法な活動の別の領域で、3XXスタイルのリダイレクションが浮上してきました。過去数カ月にわたり、このスタイルのリダイレクトが大量に流入され、私のレーダーに引っ掛かっていることに気付きました。弊社の顧客がどこから初期URLを受信したかを把握するために、これらのキャンペーンにつながる「数百」の電子メールの一部を調査しました。

さらに詳しく検査してみると、これらはすべて同様の構造にならっていることが判明し、1つの単純な英単語が、無関係な第2レベルのドメインに対するサブドメインとして使用されていました。具体例を次に示します。

|

1 2 3 4 5 6 7 8 9 10 |

accept.beerandcupcakes[.]com belief.saltwaterfall[.]com card.fallingrockfilms[.]com decision.welcometomydiabeticlife[.]com else.pageinvestmentgroup[.]com favor.bigislandroofing[.]com glad.justinbieberfannews[.]com heart.mkmarketingservices[.]com ideal.modularelectronicsystems[.]com just.eastcoastrandr[.]com |

4,000を超えるサイトのうち、私がPassiveTotalからさらに列挙したのは、この命名パターンに従い、しかも既知のランディング ページと関係のあるもので、それは3,000の固有の第2レベル ドメインでした。この点については後で触れるとして、ここでは、この大部分が 184.168.131[.]24というIPアドレスに解決されたことを知っておいてください。これはGoDaddy URL 短縮サービスで、bit.lyやgoo.glと類似していますが、DNS AレコードをそのIPにポイントすることが可能なので、ユーザーの転送先を管理できるのです。

図8 GoDaddy URL Shortener/リダイレクター

ここでの主な違いは、以前のキャンペーンで見られたように、無関係なWebサイトのWordPressプラグインを侵害するのではなく、今回は「ドメイン シャドウイング」と呼ばれる手法を用いて正当な登録者アカウントを使用していたことです。さらに、私の確認した範囲では、この背後にいる人は自動的な方法でこれに取り掛かり、正当なアカウントにログインし、単純な英単語の辞書を使用して自分のリダイレクターにポイントするサブドメインを作成していたようです。

これが自動化の特徴を持つことは、さまざまなドメインの更新時間を確認し、そのファセットでクラスタ化してみると、次のようにさらに証明できます。

|

1 2 3 4 5 6 |

onlinebusinesstrainingacademy[.]org | GoDaddy.com, LLC | 2018-11-12T10:35:19.000-0800 onlinebusinesstrainingschool[.]org | GoDaddy.com, LLC | 2018-11-12T10:35:18.000-0800 onlinebusinessu[.]org | GoDaddy.com, LLC | 2018-11-12T10:35:18.000-0800 onlinejobtrainingacademy[.]com | GoDaddy.com, LLC | 2018-11-12T10:35:18.000-0800 onlinejobtrainingschool[.]com | GoDaddy.com, LLC | 2018-11-12T10:35:17.000-0800 onlineworktrainingschool[.]com | GoDaddy.com, LLC | 2018-11-12T10:35:18.000-0800 |

これらの各ドメインはすべてGoDaddyによるプライベート登録を使用しているにも関わらず、2016年のほぼ同時刻に作成され、視覚的にも関連性が見られました。また、これらはすべてWHOISの最終更新時間を数秒以内で相互に共有しており、同時刻に更新されたことがわかります。おそらく、これらのドメインがすべて同じ登録者アカウントに関係しているからでしょう。

さらに、サブドメインとドメインの対応関係は1:1ではなく、この方法によってかなりの数のサブドメインが第2レベル ドメインによって悪用されていることがわかります。

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 |

advantage.onlinebusinesstrainingacademy[.]org principle.onlinebusinesstrainingacademy[.]org speak.onlinebusinesstrainingacademy[.]org text.onlinebusinesstrainingacademy[.]org venue.onlinebusinesstrainingacademy[.]org chat.onlinebusinesstrainingschool[.]org sale.onlinebusinesstrainingschool[.]org server.onlinebusinesstrainingschool[.]org store.onlinebusinesstrainingschool[.]org title.onlinebusinesstrainingschool[.]org value.onlinebusinesstrainingschool[.]org browse.onlinebusinessu[.]org develop.onlinebusinessu[.]org direct.onlinebusinessu[.]org esteem.onlinebusinessu[.]org guide.onlinebusinessu[.]org main.onlinebusinessu[.]org voice.onlinebusinessu[.]org always.onlinejobtrainingacademy[.]com ideal.onlinejobtrainingacademy[.]com market.onlinejobtrainingacademy[.]com set.onlinejobtrainingacademy[.]com smart.onlinejobtrainingacademy[.]com then.onlinejobtrainingacademy[.]com venue.onlinejobtrainingacademy[.]com branch.onlinejobtrainingschool[.]com card.onlinejobtrainingschool[.]com cheap.onlinejobtrainingschool[.]com great.onlinejobtrainingschool[.]com note.onlinejobtrainingschool[.]com sight.onlinejobtrainingschool[.]com stable.onlinejobtrainingschool[.]com balance.onlineworktrainingschool[.]com chief.onlineworktrainingschool[.]com expect.onlineworktrainingschool[.]com guide.onlineworktrainingschool[.]com kind.onlineworktrainingschool[.]com refer.onlineworktrainingschool[.]com respect.onlineworktrainingschool[.]com |

お分かりのように、この手法によって攻撃者は、WordPressプラグイン経由で個々のWebサイトを侵害するよりも、はるかに大きなURLの攻撃面を使用できるようになります。

犯罪アフィリエイト

これらの多くの URL を一括で見たときに目に飛び込んでくる一連のアーティファクトは、パラメータの命名方法でした。「click_id」、「subid」、「ad」、「CID」 などがあります。これらはすべて、アフィリエイト広告特有のトラッキング システムを示しています。

ここで言うアフィリエイト広告とは、従来の広告から逸脱したもので、ビュー、クリック、その他のアクティビティに代価を支払うことで、トラフィックを製品に向けて積極的に送り出すことを個人に奨励するものです。Wikipediaでは、もう少し柔らかい表現で次のように定義されています。

「アフィリエイトマーケティングとは、アフィリエイト自身のマーケティング活動によってもたらされたビジターまたは顧客ごとに、事業者が1つ以上のアフィリエイトに報酬を支払うというパフォーマンスベースのマーケティングの一種です。 」(Wikipediaより)

技術的には、アフィリエイト マーケティングに問題はありませんが、アフィリエイトがトラフィックの生成に慎重さを欠いた方法を用いた場合、マーケティング企業(広告主やアフィリエイト ネットワーク)には腐ったリンゴを除外する責任が生じます。

もう1つの重要な分析ポイントは、アフィリエイト マーケティングの基本的な仕組みを理解し、さまざまなリダイレクトのスタイルを分析すれば、違法行為の責任を取る個人の識別は比較的単純だということです。ところが、彼らは広告主から代価を得て、こうした虚偽のWebサイトにトラフィックを送り出しているのです。ランディングページで使用されるパラメータに基づいて、これらのサービスを管理する広告主が、代価を支払っているアフィリエイトにこの違法行為をトラックバックし、それを停止することは可能です。しかし多くの場合、広告主自身がアフィリエイトに偽のセレブ推薦のテンプレートを提供し、アフィリエイト同様に無節操な行為に及んでいます。

広告主はこれらのシステムを悪用しながら利益を生んでいる者を十分に承知しており、このタイプの犯罪は、その活動の取り締まりに対する大きなインセンティブがないために、めったに訴追されることがありません。私の調査したところ、被害者はクレジット カード会社にこれらの広告主への支払いを取り消すように頻繁に要求し、広告主やBetter Business Bureauのような組織にも直接苦情を申し立てています。

ランディング(プリセール/ファーティクル) ページ

PassiveTotal 確認されたリダイレクト活動に基づいて、侵害されたサーバーとハイジャックされた登録者アカウントのすべての関係性を列挙した後、残された作業は、ランディングページの大規模なグループ化による詳細な分析でした。

アフィリエイト マーケティングのコミュニティで、このタイプの偽の推薦サイトは「プリセール」や「ファーティクル」と呼ばれています。ファーティクル(farticles)とはフェイク記事(fake articles)から作られた用語です。ページの目的は明らかです。有名人のお薦めによって、その商品が本当に効くと信じさせることです。これは広告そのものが当初から使用している古い戦術です。

こうした実際のプリセールが、アフィリエイト ネットワークや広告主からアフィリエイトに提供されている様子を次に示します。

図9 Shark Tankのプリセール

これらのページを分析していて気付いたもう1つの興味深い点は、各ランディングページに、私が以前に見た別のランディング ページが含まれており、見たことのないページは、現在使用されていないものでした。ページがドメインに関係していない場合でも、これらの他商品のテンプレートがこうしたサイトにまだ存在していたのです。このことは、バンドルされたパッケージがサーバーに展開されていることを明確に示しており、複数のアフィリエイト プラットフォームで私が確認したことに基づくと、これらは一般的に、広告主自身が提供する製品です。

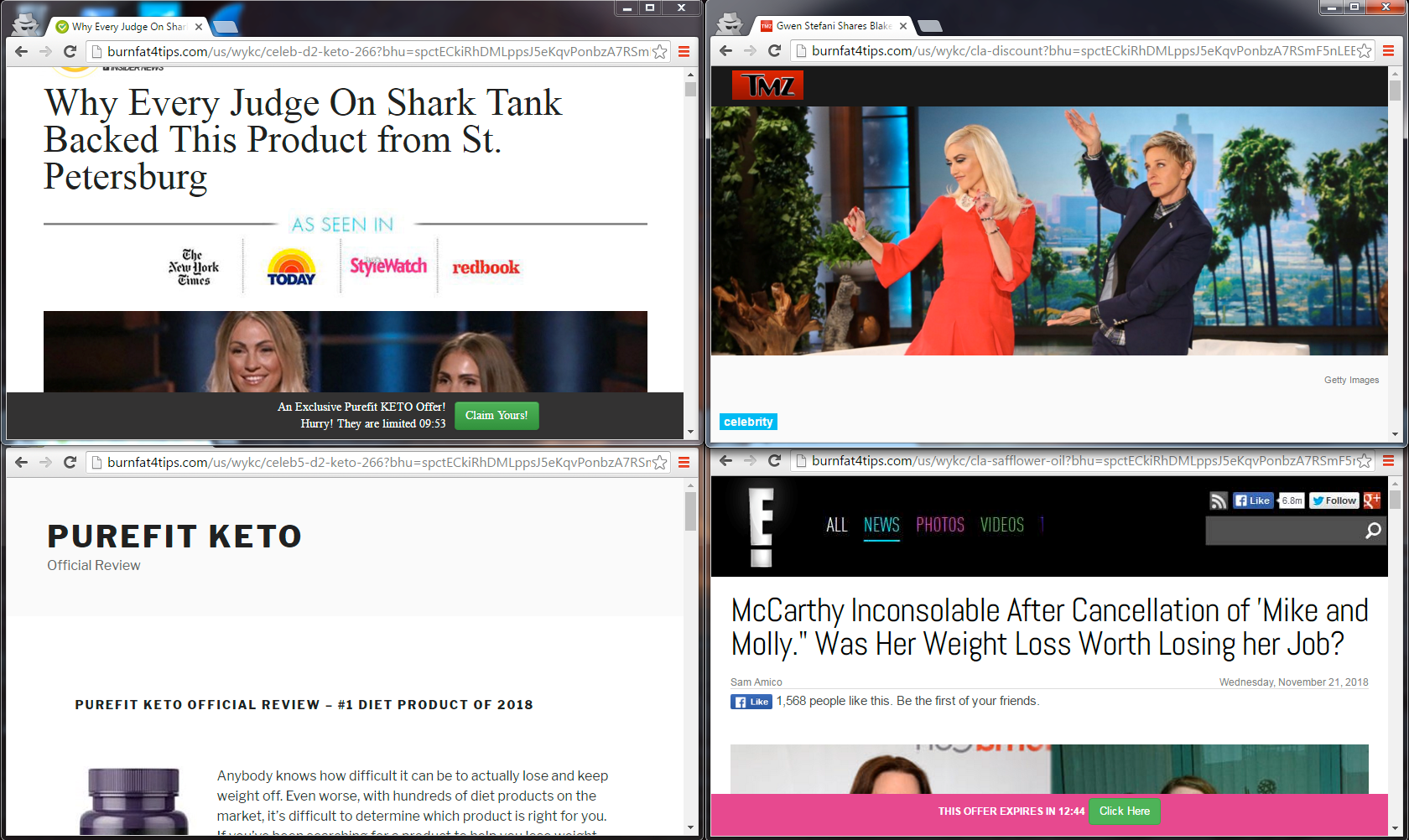

次に示すのは、異なるURLパスの複数のプリセールページを示すburnfat4tips[.]comドメインです。

図10サイト別の複数のキャンペーン テンプレート

弊社の顧客によって送信されたページからすべてのURLパスを列挙することで、私はこのサイトだけで26個のテンプレートを特定することができました。このほかにも確認できなかったものがさらに多くあると確信しています。

前述したとおり、これらのランディングページは閲覧者のクリックを誘引する以外のことは何も行っていません。1つ1つのリンク、「問い合わせ」ボタン、Facebookのいいね、Twitterのリツイートなどはすべて、同じリソース、つまり「奇跡の薬」の販売ページへのリダイレクトを処理する別のPHPスクリプトをポイントしています。「CLA Safflower Oil」や「Turmeric」などの別商品を販促するプリセール ページであったとしても、この特定のキャンペーンでは、最終的にすべて「PureFit Keto」の販売ページにリダイレクトされるようになっています。

少し前の2017年1月12~15日の間に、Stephen Hawkingの変種における販売ページへのリダイレクトは、PHPファイルのフォーマットが変更されました。元のフォーマットは次のようなものでした。

|

1 |

togo.php?lnk=7e7525addd988e89&a=aER5clJOVnFSWGVFYjY4bW5DMkEyUmN3a3ZtRUxvUGYyck9FTFM3UTRKV1d6d0FsNmZuSWNGd1o2blp5UjFQWXc5ZktxNndJTGZXTFRYS2tVZnk1SngrUFlnQnRjdjVtSzUzYUdKY0cvdjN6Qk9WbDdFT0hyZ2lPVkJkTUhtS1dCNnJJTHdwaERuNzhPT25VMzdxbHlRPT0= |

変更後のフォーマットは次のとおりで、これは現在使用されている他のランディングページと同じものです。

|

1 |

go.php?CID=416071&bhu=spctECr16tLfm14ZpdEZurodvXKKKLDhqn5feD |

このことは、アフィリエイトネットワークの変更、またはアフィリエイト ネットワークのトラッキング管理方法の変更を示していると思われます。これらすべてのスレッドを解明している最中に、私はこのアフィリエイト マーケティングの特徴だけを持つ完全に別個の業種に出くわし、調査したところ、それは同じように疑わしいものでした。

この最後の例にある「CID」は、アフィリエイトトラッキングではおそらく「Customer ID」(顧客 ID)を表すために使用されており、それが実際に誰であるかわからない場合でも、アクターを描出するために有用であることが推察されます。私がソースHTMLを入手できた575のサイトには、2年間にわたる複数のキャンペーンをまたいで使用された4つのCIDが存在していました。

|

1 2 3 4 |

411308 414300 414752 416071 |

販売ページ

違法行為はアフィリエイト領域に集中しているように見えたため、私は当初、販売ページには関心を抱いていなかったのですが、キャンペーンの中核機能をもっと理解しようとし始めた途端に、その考えが変わりました。

「PureFit Keto」という商品の場合、次のようなページが表示されます。

図11 PureFit Ketoの販売ページ

表向きは非常に率直なページです。多くの無意味なスローガンと視覚的に注意を引くキューによって、商品を試しお金を支払って薬を購入するように勧誘しています。

以前に触れたCaesarVの記事を送信した後、この状況を解明する可能性がある、こうしたキャンペーンに関する他のブログや投稿があるのではないかと考えました。

2016年に、MalwarebytesLabsのリサーチャーであるJovi Umawingが、「Inteligen」(奇跡のブレイン フォーミュラ)を販売するStephen Hawkingのページに関する記事を公開していました。ここで私の目を引いたのは、この製品の販売ページでした。

図12 Inteligenの販売ページ

よく見かけるタイプのページです。3 つのチェック、錠剤のボトル、入力ダイアログ、「急いで注文」など。テンプレートにそれらの傾向があるのなら、他のサイトも同じではないかと考えました。

その後まもなく、私は2014年まで遡ってJoviの別の記事を見つけました。どちらにも、「Garcinia Cambogia」というダイエット薬を販売するTMZのページが存在していました。

図13 TMZのプリセール ページ

これは、ユーザーがいずれかのリンクをクリックするとリダイレクトされる販売ページとしてJoviが提示したその他のスクリーンショットと一体となっていました。

図14 Garcinia Cambogiaの販売ページの変種1

次のようなものもあります。

図15 Garcinia Cambogiaの販売ページの変種2

ここでも、これらを相互に並べてみると、販売ページの構築時に使用されたテンプレートを明確に示すことができます。上部にある「IN STOCK」の警告バナーに至っては、最新の「PureFit Keto」のサイトにも表示されています。このことから、少なくともこの4年間、彼らが偽のセレブ推薦のプリセール サイトに誘引するテンプレートを同時並行で作成してきたことも分かります。

これらのキャンペーンに関して見つけたいくつかの記事(最初の記事は2013年中ごろ)をさらに確認後、私は実際の販売ページのURLとそれに対応するメタデータとの間で何か分かることはないかと調査を開始しました。

注意すべき点は、この一連のイベントにおいて、「アフィリエイト」は電子メール スパムのような最初のエサを送り出す個人だということです。商品を販売し、アフィリエイトが使用するプリセール ページを提供する「広告主」によって運営されているように見える販売ページの時点で、アフィリエイトマーケティングには境界が発生するのです。

もちろん、これらが同一人物による可能性もありますが、私は柵の向こう側を理解してみたいと考えました。これらがキャンペーンの虚偽マーケティングの側面と密接に関係しているからです。

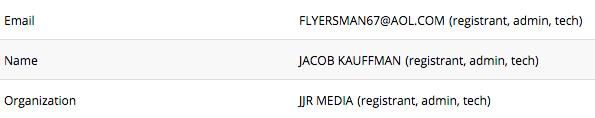

私が調査したキャンペーンのサイトを見ると、inteligen[.]orgとpurefitketo[.]netにはどちらも注目すべきことはありませんでした。しかし、MalwareBytesのJoviのブログに示されたサイトnaturalgarciniacambogia[.]netには目を引くものがありました。

2016年1月22日、詳細が削除される約6日前に、WHOISレコードによってその特定のドメインを登録した名前、電子メール、組織が明らかになりました。

図16 naturalgarciniacambogia[.]netのWHOIS

JJR Media

手始めに、「JJR Media」という組織について簡単にGoogle検索をかけてみると、そのWebサイトがすぐに見つかりました。そこには、販売ページの多くの表示例が掲載されていました。

図17 JJR MediaのWebサイト

すべて同様のテンプレートを使用して複数の製品がリストされ、以前のGarcinia販売ページを少しだけモダナイズしたバージョンもありました。

図18更新されたGarciniaの販売ページ

当然ながら、Googleでの2つのヒットのうち1つはそのメインWebサイトですが、その下には、Better

Business Bureau (BBB) と、naturalgarciniacambogia[.]netのWebサイトに対する苦情に関する項目が表示されます。ここには、このWebサイトの背後にある実際の組織に関する詳細が示されていますが、驚いたのは、それが法人組織であったことです。こうしたアフィリエイトマーケターが法人組織化を進める要因の1つとして、人々が詐欺やその関連で彼らを追跡し始めたときに、個人の責任を問われないようにするためだと聞いたことがあります。

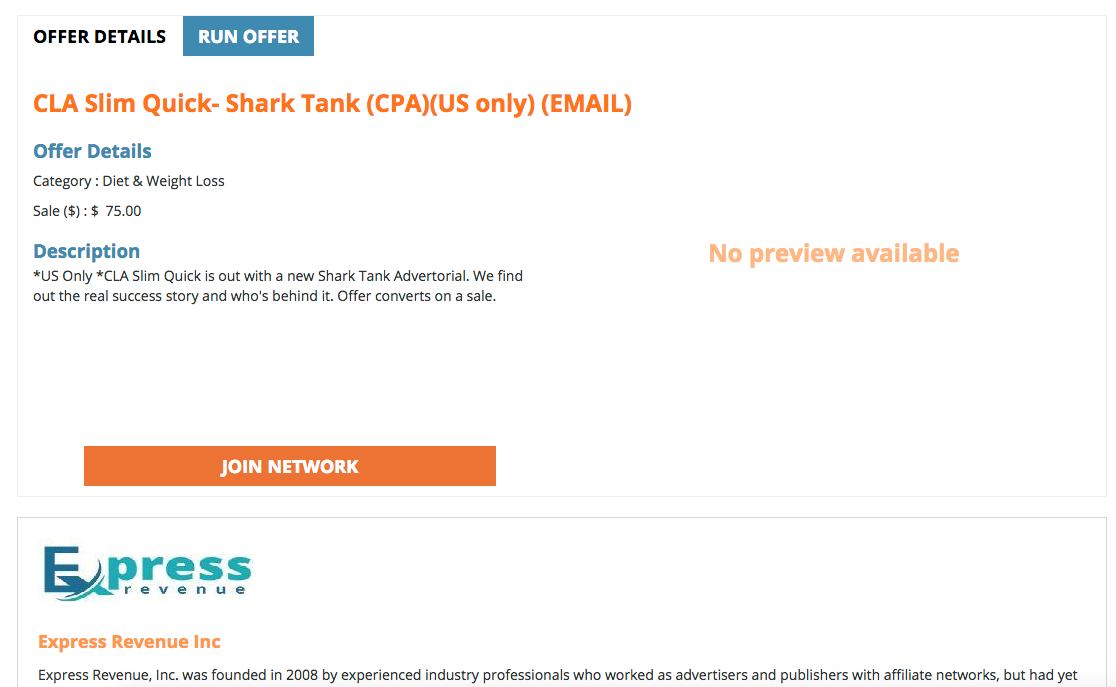

これらのWebサイトは、Express Revenue Inc.という名前の企業のアフィリエイト マーケティング ネットワークと一緒にホストされています。 つまり、これらの組織によってホストされるドメインへの依存を強めると、このブログで取り上げたような複数の販売ページが表示されることになるわけです。

図19 JJR Mediaのパッシブなネームサーバー

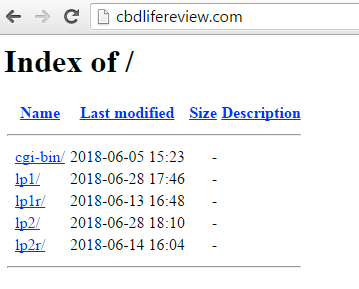

cbdlifereview[.]comというWebサイトに焦点を当ててみると、このサイトは設定中であるかのような表示ですが、Webサイト上には開いているフォルダのディレクトリが公開されています。

図20 cbdlifereview[.]comのインデックス

FTCによる記述のとおり、ここに示すそれぞれの「lp」(ランディング ページ)は、虚偽のプリセールページと正確に一致しています。

図21 Jacobs CBDのプリセール ページ

図21 Jacobs CBDのプリセール ページ

さらに、次の画像はアフィリエイトの「オファー」サイトを示しています。ここではExpress Revenueがアフィリエイトに、「SLA Slim Quick」という広告主からのShark Tankのキャンペーン用プリセール ページをオファーしています。

図22 Express Revenueの Shark Tank

FTC、Oprah、Dr. Oz、NBC

このようなアフィリエイト マーケティング詐欺は新しいものではありません。2009年の時点で、OprahとDr. Ozは、同じタイプの偽のセレブ推薦による「プリセール」 ページを使用した数百のアフィリエイトに対して訴訟を起こし、大きく報道されました。2014年には、これらの詐欺的キャンペーンのために、FTCが中心的役割へと引きずり出されました。こうしたサイトやアフィリエイトは文字通り何千も存在していました。しかし、それを抑制するための対策はほとんど役に立たず、この活動が今なお蔓延していることは明白だと思います。

この件に関して、FTCのウェブサイトには次のような記述があります。

「これらの被告は減量をうたった虚偽の宣伝文句で消費者を欺いただけでなく、ニュースサイトを装ったサイトで広告行為を行うことにより詐欺行為を構成し、それがニュース記事なのか広告なのかの見分けがつかないようにした」とFTC消費者保護局のディレクターであるJessica Richは述べている。

これらのキャンペーン全体を調査する間、興味深い部分のスクリーンショットや最新情報を自身のチームと頻繁に共有していました。数カ月前には、面白いことが起こりました。その週はNBCの番組『トゥデイ』の名前が購入誘導ページで利用されていたのですが、筆者のチーム メンバーの1人は、この番組でまさにそのキャンペーンが取り上げられるのを目にしました。そのメンバーは、筆者にビデオへのリンクを送ってきました。それから、この件について『トゥデイ』が公開した記事も教えてくれました。

このケースで販売ページが売ろうとしていたのは、「Liva Derma Serum」という名前のスキンケア製品でした。番組の出演者がファンからこれが真実かと聞かれて事態に気付き、それを受けてGadi SchwartzとLindsey Bomninが調査を行うことになったのです。

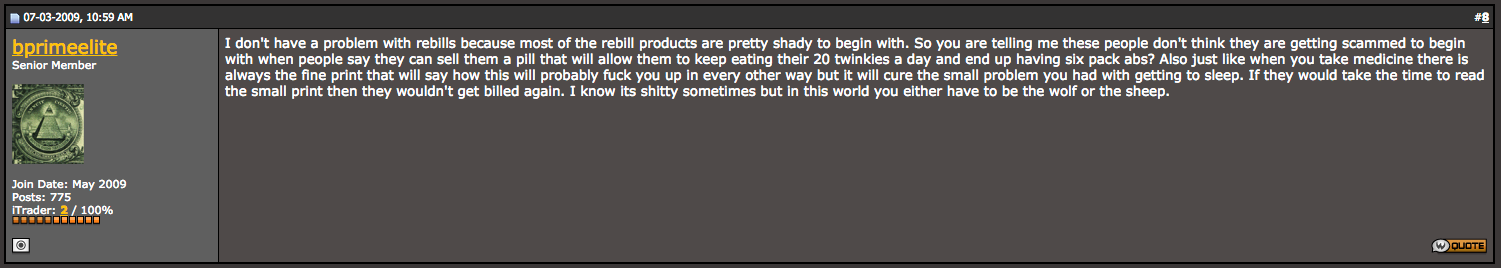

この話の顛末を追う前に知っておきたいのは、「再請求」という言葉です。また、これがこの業界で人々をだますための仕掛けとして、どのように悪用されているのかも知っておく必要があります。再請求という仕掛けこそが、これらのキャンペーンの本体であると言っても過言ではありません。アフィリエイトマーケティングのコミュニティでの議論を見て分かるのは、この仕掛けが主立った収益源の1つになっているということです。

新たにやって来る請求

被害者をサイトにおびき寄せた運営者は、あまりに小さいために読まれることのない次のような文言を、ページの中に表示させています。「XX日以内に登録を解除しなかった場合、解除するまで多額の金銭が繰り返し請求されます」運営者は無料サンプルやお試し期間で被害者の気を引いて誘い込み、最初の出荷分の金額を受け取った後、被害者のクレジットカードに直接、多額の請求を行うようになります。この請求は何回も繰り返されるまで気づかれないことがあります。

被害者が早いうちに気づくことができればよいのですが、大抵の場合、1回分の請求サイクルは過ぎてしまいます。広告主は、利益が上がって高笑いです。ある時期から、ほとんどすべてのアフィリエイトマーケティング詐欺が、おおむねこの手口に移行しました。収益が比較的大きい上、上述の小さな但し書きのおかげで法的にも自己弁護の余地があり得るというのが、その理由です。この記事で取り上げたキャンペーンは、すべて再請求詐欺です。アフィリエイトも、このやり方が不道徳ということは分かっているようですが、残念ながらbprimeeliteというハンドルネームで投稿された以下の言葉は、真実を見事に言い当てているのかもしれません。「この世界では、食うか食われるかだ」

図23再請求詐欺について開き直っている書き込み

まとめると、こうなります。

-

- 購入誘導ページ/ランディング ページへのリンクをばらまいているアフィリエイトが存在し、ユーザーに有効なクレジットカードを登録させる度に、少額の成功報酬を受け取っています。

- 再請求の手口を用いている「広告主」が存在し、クレジットカードの持ち主が予期していない請求によって、1件につき50~100ドルの収益を上げていると考えられます。

- 広告主とアフィリエイトを結びつけているアフィリエイト ネットワークが存在し、仲介者として広告主から利益の一部を受け取っています。

Better Business Bureau (BBB)のウェブサイトで、このようなアフィリエイト ネットワークと広告事業に関する豊富な情報が得られます。消費者に対する次のような警告を目にすることも珍しくありません。

|

1 |

BBBの資料によると、この企業に対しては返金に応じなかったり、顧客が関知していない請求を続けたりするといった苦情が多く寄せられています。2014年7月7日、BBBはこれらの苦情に対処することと、苦情の原因を取り除くために行った対策をすべて示すことを当該企業に求めました。 |

BBBに寄せられたこれらの苦情は、「再請求」詐欺の実態を知る上で非常に役立ちます。

|

1 2 3 4 |

01/13/2017 I signed up for a trial offer and they tried to charge my account $120 at two separate times. Notice this morning on January 13th 2017 that my account had been charged for $90 from this company. Then I proceeded to call the company and tell them that I had signed up for the trial that they had going on for $4.95. (私がお試し体験に申し込んだら、業者は私の口座に120ドルの請求を2回試みてきました。今日、2017年1月13日の朝、私はこの業者から口座に90ドルの請求を受けていたことに気付きました。そこで私はこの業者に電話して、自分は4.95ドルで提供されていたお試し体験に申し込んだはずだと伝えました。) |

|

1 2 3 |

12/12/2016 This company operates with deceitful business practices. They offer you a “free” product. You only have to pay minimal shipping. The free product enrolls you in an auto refill system and if you do not cancel your membership (that you are unaware you have) within 14 days you are charged $89.99 a month for additional product. On top of the hassle of unwittingly being charged for it, THEIR PRODUCT DOES NOT WORK!! (この会社は詐欺的なビジネスを行っています。「無料」の製品が提供されていて、わずかな送料を払うだけでよいことになっていますが、この無料製品に申し込むと、自動的な補充システムに登録されてしまいます。(行った覚えのない)登録を14日以内に解除しないと、追加される製品に対して毎月89.99ドルが請求されます。知らないうちに請求されるだけでも困るというのに、さらにひどいのは、この業者の製品が全く役立たないということです。) |

|

1 2 3 |

09/13/2016 I thought this was free, only had to pay 4.94 for shipping. I feel I was mislead.They have charged my account 89.99 for one bottle.Their advertising I received email saying free products of your choosing, all you had to do was pay for shipping. (製品は無料で、送料として4.94ドルかかるだけだと思っていました。勘違いさせられたようです。この会社は私の口座に、ボトル1本あたり89.99ドルを請求してきました。メールの宣伝文句では、選んだ製品を無料でもら貰えて、送料を払うだけでよいことになっていました。) |

こうしたビジネスすべてを支えているのは、販売ページにある利用規約の文言です。ページ内の極めて小さなリンクからページ下部に飛ぶと、次のような文言が見つかります。

|

1 2 |

I UNDERSTAND THAT THIS CONSUMER TRANSACTION INVOLVES A NEGATIVE OPTION AND THAT I MAY BE LIABLE FOR PAYMENT OF FUTURE GOODS AND SERVICES, UNDER THE TERMS OF THIS AGREEMENT, IF I FAIL TO NOTIFY THE Garcinia Active Slim NOT TO SUPPLY THE PRODUCTS DESCRIBED. BY PLACING MY ORDER, I PROVIDE MY ELECTRONIC AUTHORIZATION FOR FUTURE CHARGES AGAINST MY CREDIT CARD UNLESS I CANCEL. IN ADDITION, YOU DO NOT HOLD Garcinia Active Slim RESPONSIBLE FOR ANY OVERDRAFT CHARGES OR FEES THAT YOU MIGHT INCUR DURING THE ONGOING AUTO-SHIP PROGRAM. (この消費者取引はネガティブ オプションを伴うものであり、私は本契約条件の下で、Garcinia Active Slim社に対し記載商品の供給停止を求める通知を行わない限り、将来の商品およびサービスに対する支払い責任を負っているということに同意します。私は注文を行うことで、登録を解除しない限り自身のクレジットカードに対する将来の請求を受けることを、電子認証します。さらに自動発送プログラムの継続期間に過度の請求や料金が発生しても、Garcinia Active Slim社は責任を負わないものとします。) |

サイト削除による対策

ここまで見てくると「何が対策になるのか」という疑問が生まれることと思いますが、残念ながら消費者が知識を得るという以上の対策はないのが現状です。この記事も、読者に情報を提供しようという試みの1つなのです。

FTCは事態を認識しています。このビジネスに利用された有名人や組織もこの問題に気付いており、法的措置を取ったケースもあります。しかし依然として問題は解決に向かっていません。それでは他にどのような対策が考えられるでしょうか。

今回の調査とデータ収集の中で、GoDaddyのサービスの悪用というパターンが繰り返されるのに気付き、GoDaddyの脅威インテリジェンス チームと連絡を取り、せめてこのようなキャンペーンの一形態だけでも対策を講じて、詐欺の常態化を防げないかどうか確かめてみることにしました。

自動化スクリプトや、これらのキャンペーンのために悪用されているドメインの収集スクリプトを新たにいくつか書き、GoDaddyの悪用対策チームと協力した結果、キャンペーンに関わっていた以上のサブドメインを特定し、閉鎖することに成功しました。

ばらまかれている誘引URLに関しては、bit.lyやgoo.glのものなど、多数の統計が存在しています。それを寄せ集めて考えてみると、今回のシャットダウンからもたらされるであろう撲滅効果について、多少の洞察を導き出すことができます。それぞれのリンクは主に米国内の閲覧者によって、平均で273回クリックされています。15,000以上のサブドメインのうち、273回もクリックされたのは一部だったと考えても、今回のシャットダウンによって、悪質な販売業者は数百万のターゲットを食い物にするチャンスを失ったことになります。

これは関係者にとって大きな勝利であり、消費者を保護する上でも大きな意味を持つでしょう。

結論

この記事では分析の各段階でパターンの重要性を強調し、これらのアフィリエイトやアフィリエイト ネットワーク、広告主がどのように振る舞っているのかを明らかにしてきました。インターネットは悪徳行為の温床となっていますが、非常に多くの要素が絡み合っているため、責任の所在を明確にすることは難しくなる一方です。

公開・非公開を問わず、アフィリエイトマーケティング業者向けのフォーラムを注意深く眺めていれば、業者がみな自身の業界にはびこる詐欺行為を十分に認識していることが分かります。多くの場合、彼らはおおっぴらに自らの「悪徳」行為をひけらかしてさえいます。これらの犯罪の起訴を試みている米国政府は、インターネットの匿名性のために困難に直面しています。アフィリエイト マーケティング業者はそのことを知っており、この悪事が日々の雑多な事柄に紛れてしまったことも分かっています。この詐欺行為を続けていても、業者は大きなリスクにさらされないと言えるでしょう。

残念ながら、この種の広告業界は拡大してきましたし、金銭の流れが止まらない限り、今後すぐに衰える徴候もありません。

アフィリエイト マーケティングの世界には、アフィリエイトや広告主、その中間に位置するアフィリエイト ネットワークすべてといった、多数のプレイヤーが存在しています。これらのプレイヤーから成るビジネスの流れの各ポイントで、紛らわしくて悪質な、時にははっきりと違法ですらあるビジネス手法が用いられ続けており、普通に働いている人々が金銭をだまし取られているのです。今回の記事がこのような状況に光を当てる一助となれば幸いです。

Unit 42 からの最新情報を取得

Unit 42 からの最新情報を取得