This post is also available in: English (英語)

概要

最近、2022年5月から7月にかけては、ネットワークセキュリティ動向や野生(in the wild)で利用されているエクスプロイトの観測から、新たに公開されたリモートコード実行脆弱性の悪用が続いていることがわかってきました。これらのネットワークセキュリティ動向の観測結果から、概念実証(PoC)の有無や影響にもとづいて、Unit 42のリサーチャーがいくつかの攻撃を厳選しました。以下では、とくに防御側が知っておくべき内容を紹介します。

また、防御に役立つ知見も共有します。

- もっともよく使われる攻撃テクニックのランキング、攻撃者が最近好んでいる脆弱性の種別。例: 新たに公表された5,976件の脆弱性のなかでもクロスサイトスクリプティング(XSS)に関連した脆弱性が多い(約11.6%)

- 3億4,000万件以上の攻撃セッションを評価して得た主な脆弱性にはリモートコード実行、トラバーサル、情報漏えいなどがあげられる

- パロアルトネットワークスの次世代ファイアウォールから収集した実データに基づくこれら脆弱性の野生(in the wild)での悪用手法に関する洞察

- 2022年5月~7月の主な動向

- 最近公開された脆弱性の深刻度や攻撃起点の分布などの分析

- 脆弱性の分類によるクロスサイト スクリプティングやDoS (サービス拒否) など異なる種類の脅威蔓延状況

- 攻撃者にもっとも悪用されている脆弱性と各攻撃の深刻度、カテゴリー、攻撃起点

パロアルトネットワークスのお客様は、次世代ファイアウォールや脅威防御、WildFire、Advanced URL Filteringなどのクラウド型セキュリティサービス、およびCortex XDRを通じて、本稿で取り上げる脆弱性からの保護を受けています。

| 本稿で取り上げる攻撃の種類と脆弱性の種別 | クロスサイトスクリプティング、サービス拒否(DoS)、情報漏えい、バッファオーバーフロー、特権昇格、メモリ破壊、コード実行、SQLインジェクション、境界外読み取り、クロスサイトリクエストフォージェリ、ディレクトリトラバーサル、コマンドインジェクション、不適切な認証、セキュリティ機能のバイパス |

| 関連する Unit 42 のトピック | Network Security Trends, exploits in the wild, attack analysis |

公開された脆弱性の分析(2022年5月~7月)

2022年5月から7月にかけては、合計で5,976件のCVE(Common Vulnerabilities and Exposures)番号が新たに登録されました。新しく公開されたこれらの脆弱性がネットワーク セキュリティに与える潜在的な影響についての理解を深めるため、深刻度、動作する概念実証(PoC)コードの有無、脆弱性カテゴリーにもとづいた見解を示します。

最新の脆弱性の深刻度

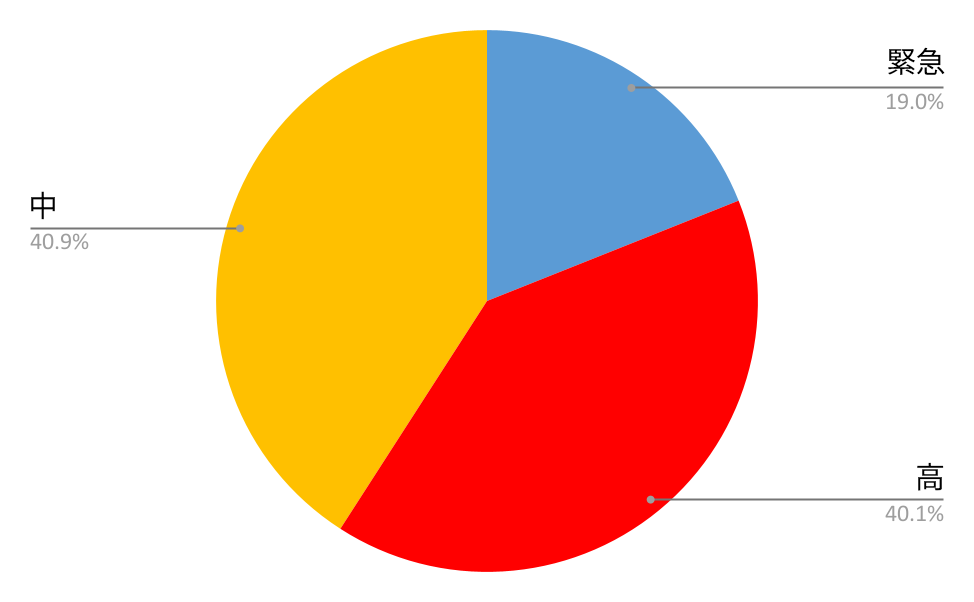

脆弱性の潜在的影響を見積もるには、その深刻度について検討し、攻撃者が容易に使える信頼性の高いPoCの有無を調査します。私たちがPoCを見つけるために利用している公開ソースは、Exploit-DB、GitHub、Metasploitなどです。深刻度のスコアが「中」以上に設定されている5,976件のCVEの分布は、以下の表の通りです。

| 深刻度 | 件数 | 比率 | PoCの可用性 | 差分 |

| 緊急 (Critical) | 1133 | 19.0% | 5.5% | -2.3% |

| 高 (High) | 2399 | 40.1% | 3.8% | -1.0% |

| 中 (Medium) | 2444 | 40.9% | 3.4% | -0.2% |

表1 2022年5月~7月に登録されたCVEの深刻度の分布(「中」から「緊急」と評価されたもののみ)

この脆弱性分類はCVSS v3スコアに基づいています。脆弱性が「緊急」と評価されるには多くの条件を満たさねばならないのでこのレベルの脆弱性は非常に少なくなっています。ある脆弱性が「緊急」レベルと評価される一般要因の1つは動作するPoCが利用可能なことです。「緊急」の脆弱性は一般に、攻撃の複雑性が低く、その脆弱性を悪用するPoCを容易に作成できます。

今回の対象期間においては深刻度が「緊急」の比率が高まり、「高」「中」の緊急度の比率は若干下がっています。

脆弱性カテゴリーの分布

各脆弱性の種類とその影響の理解は非常に重要です。新たに公開されたCVEを分析すると、23.5%がローカルな脆弱性に分類され、侵害されたシステムへの事前のアクセスが必要となります。残りの76.5%はネットワーク経由で悪用されうるリモートの脆弱性です。つまり、新たに公開された脆弱性の大半は、世界のどこからでも脆弱な組織を攻撃できる可能性があるということです。

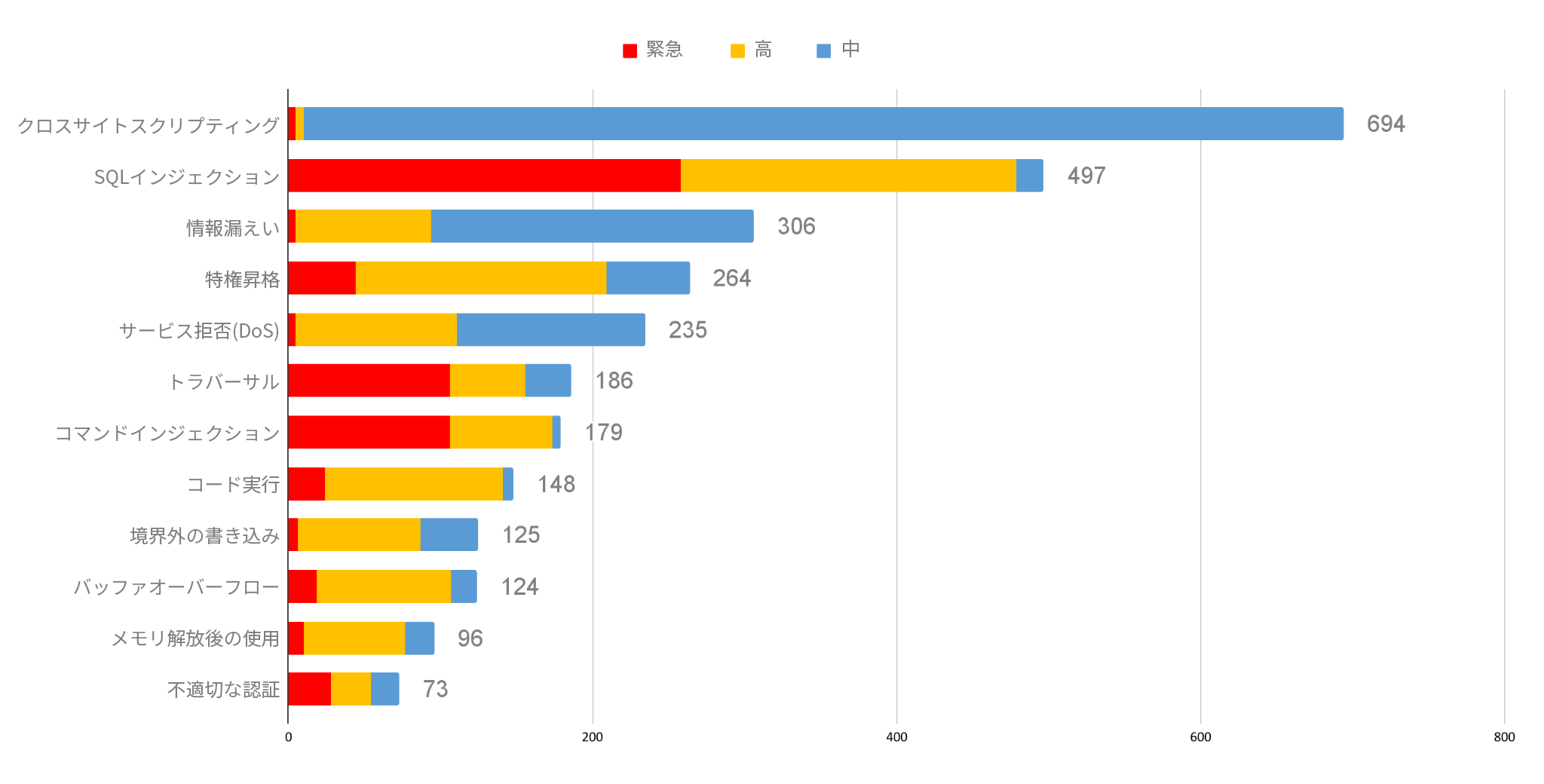

以下の図2は、最近公開された脆弱性に占める割合の高さの順で、もっともよく見られた脆弱性をカテゴリーごとにランキングしたものです。

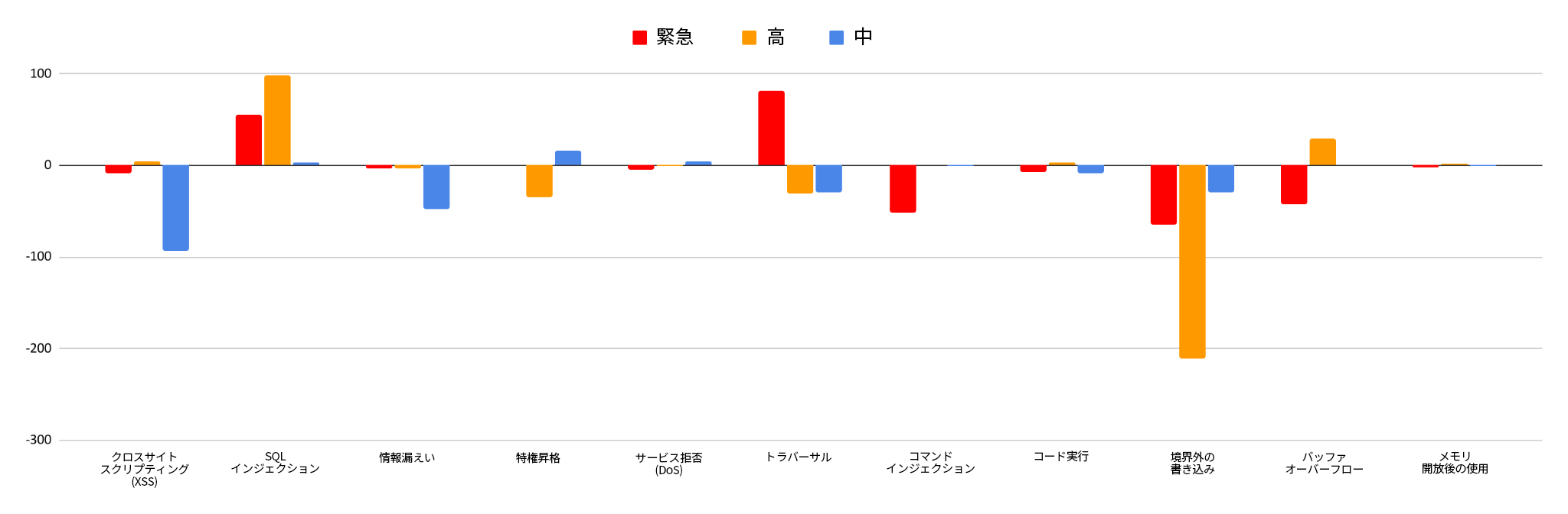

2022年5月~7月にかけて報告された脆弱性のなかで最も多かったのは依然としてクロスサイトスクリプティングです。同時に、今四半期はSQLインジェクションの脆弱性の悪用が拡大していました。このカテゴリの脆弱性の多くは「緊急」の評価を受けています。SQLインジェクションやクロスサイトスクリプティングの脆弱性がやや増加し、境界外の脆弱性が減少しています。最近公表されたクロスサイトスクリプティングや情報漏えい攻撃の多くは、緊急(Critical)でなく「中」または「高」の深刻度です。

ネットワークセキュリティの動向: 野生のエクスプロイトの分析(2022年5月~7月)

データ収集

パロアルトネットワークスの次世代ファイアウォールを境界線上のセンサーとして活用することで、Unit 42のリサーチャーは2022年5月から7月にかけての悪意あるアクティビティを観測しました。識別された悪意のあるトラフィックは、IPアドレス、ポート番号、タイムスタンプなどの指標に基づいてさらに処理されます。これにより各攻撃セッションの一意性が担保され、潜在的なデータの偏りが排除されます。3億4,000万件の有効な悪意のあるセッションを分析し、精錬したデータをほかの属性と相関させて時系列での攻撃傾向を推測し、脅威の動向を把握しました。

野生でのエクスプロイトが確認された脆弱性の深刻度

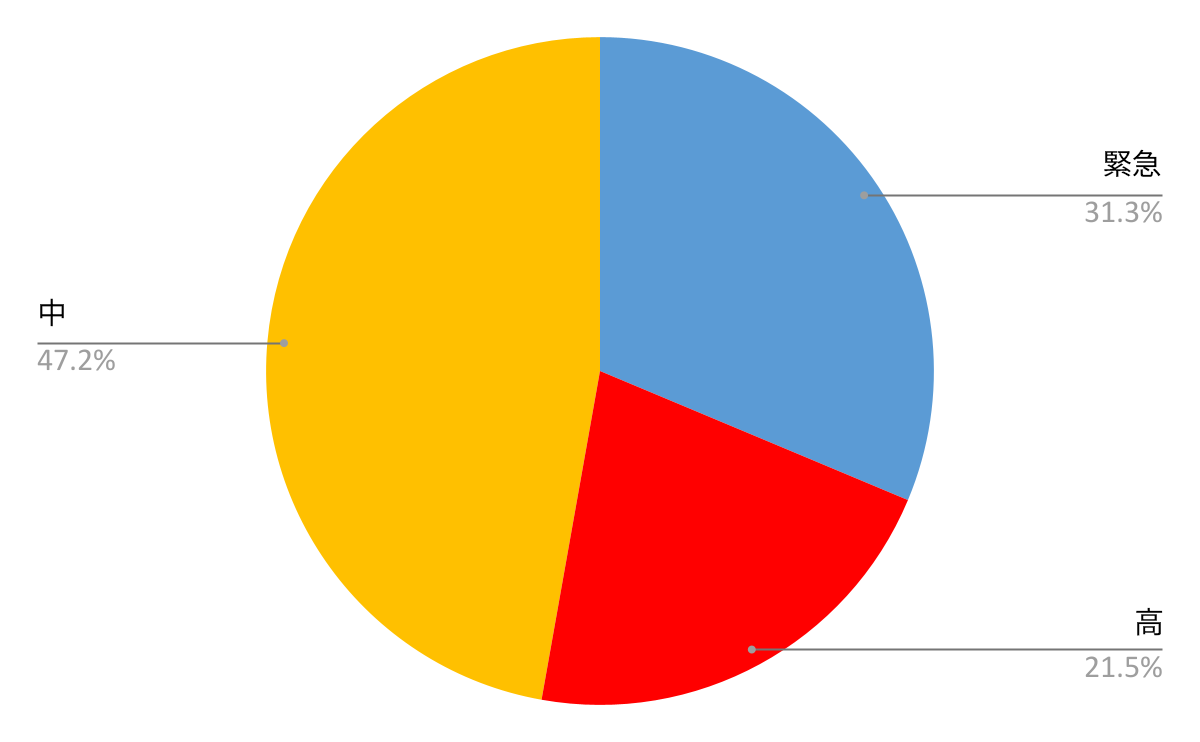

私たちはスキャン攻撃やブルートフォース攻撃の検出に使用される低深刻度のシグネチャトリガーを除外し、これにくわえてリサーチ目的での内部的なトリガーも除外して、3億4,000万件の有効な悪意のあるセッションを得ました。したがってここで私たちは、深刻度の評価が「中」 (CVSS v3 スコアに基づく) 以上の悪用可能な脆弱性をもつもののみを確認済みの攻撃とみなしています。

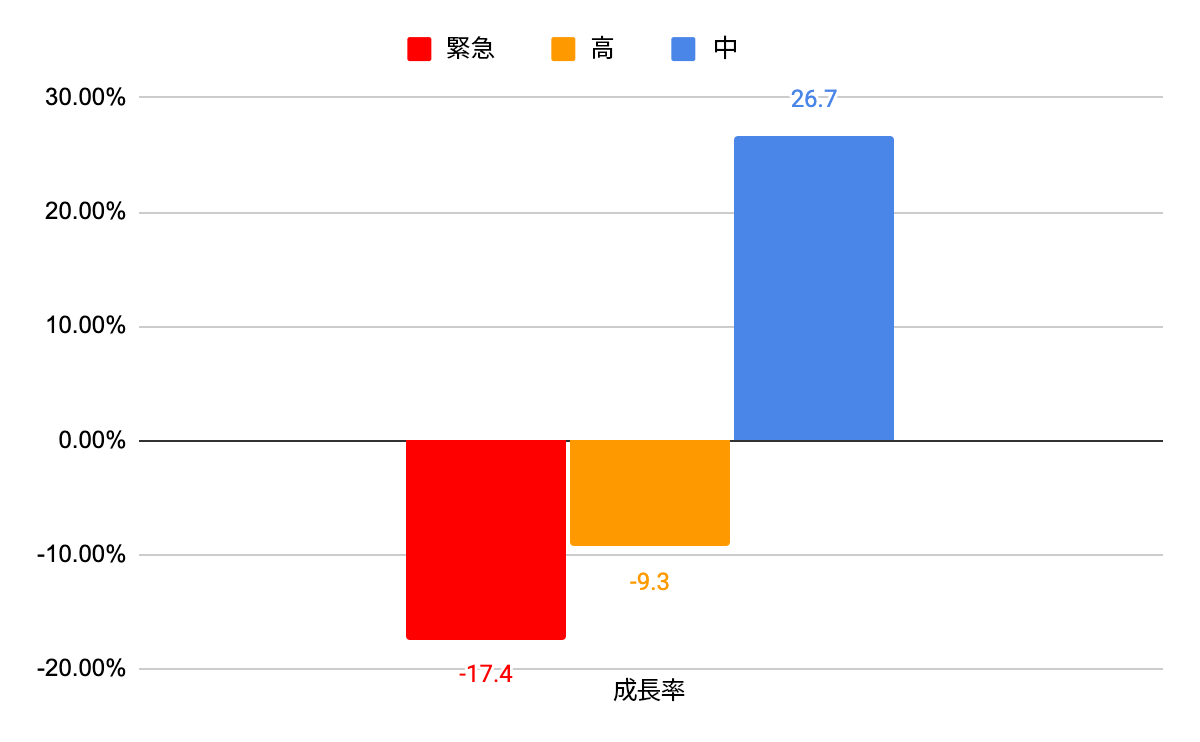

図4は、各脆弱性の深刻度別に分類した攻撃数の比率を示したものです。前四半期の深刻度分布と比較すると、今四半期は、深刻度が「緊急」と「高」の攻撃が減少し、「中」の攻撃が増加していることがわかります。ただしその潜在的影響の大きさから、私たちはやはり深刻度「緊急」の攻撃に最も焦点をあてて調査しています。公開された脆弱性の多くは「中」の深刻度ですが、攻撃者はより深刻度の高い脆弱性をエクスプロイトに利用することが多くなっています。したがって防御側は、深刻度が「高」、「緊急」のネットワーク攻撃の防止と緩和を優先する必要があります。

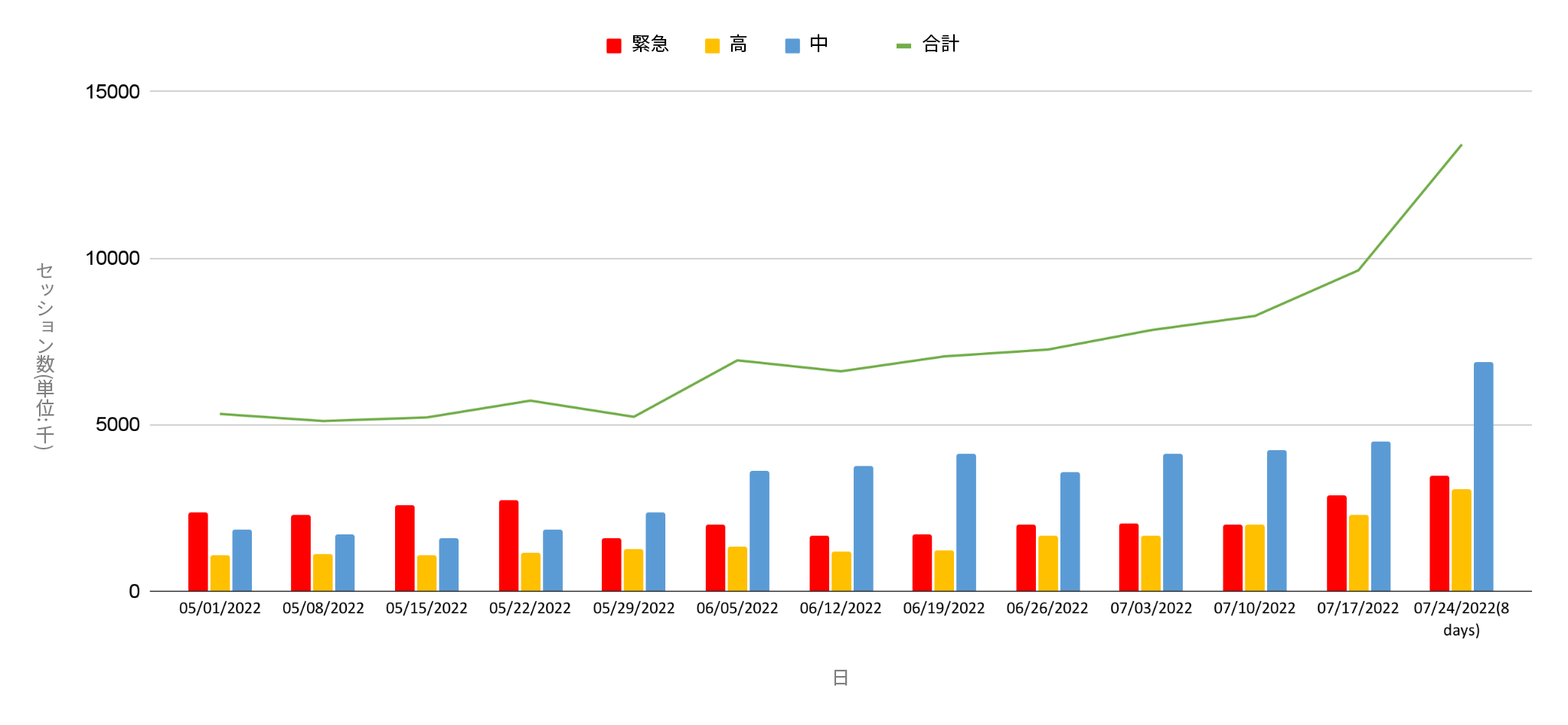

ネットワーク攻撃の発生時期

2022年5月〜7月にかけ、攻撃者は深刻度「中」の脆弱性の悪用を徐々に増やし、攻撃回数も徐々に増加させました(最後のデータセットは、7日間ではなく8日間の攻撃回数を記録したもの)。

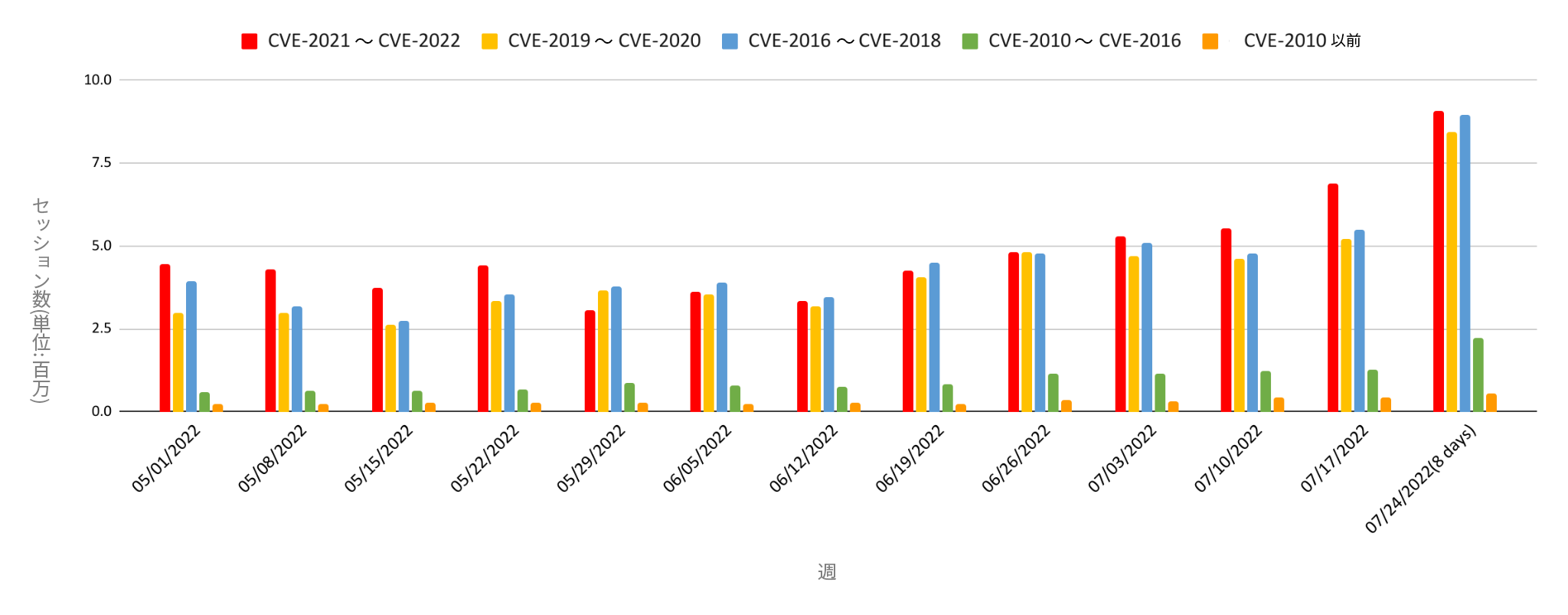

これまでも観測してきたとおり、攻撃者は最近公開された脆弱性、とくに2021年から2022年にかけて公開された脆弱性を多用していました。このことは、直近で発見された脆弱性からの保護のために、利用可能になり次第セキュリティパッチを適用し、セキュリティ製品を更新することがいかに重要かを物語っています。

野生で確認されたエクスプロイト: ネットワーク動向詳細分析(2022年5月~7月)

攻撃カテゴリーの分布

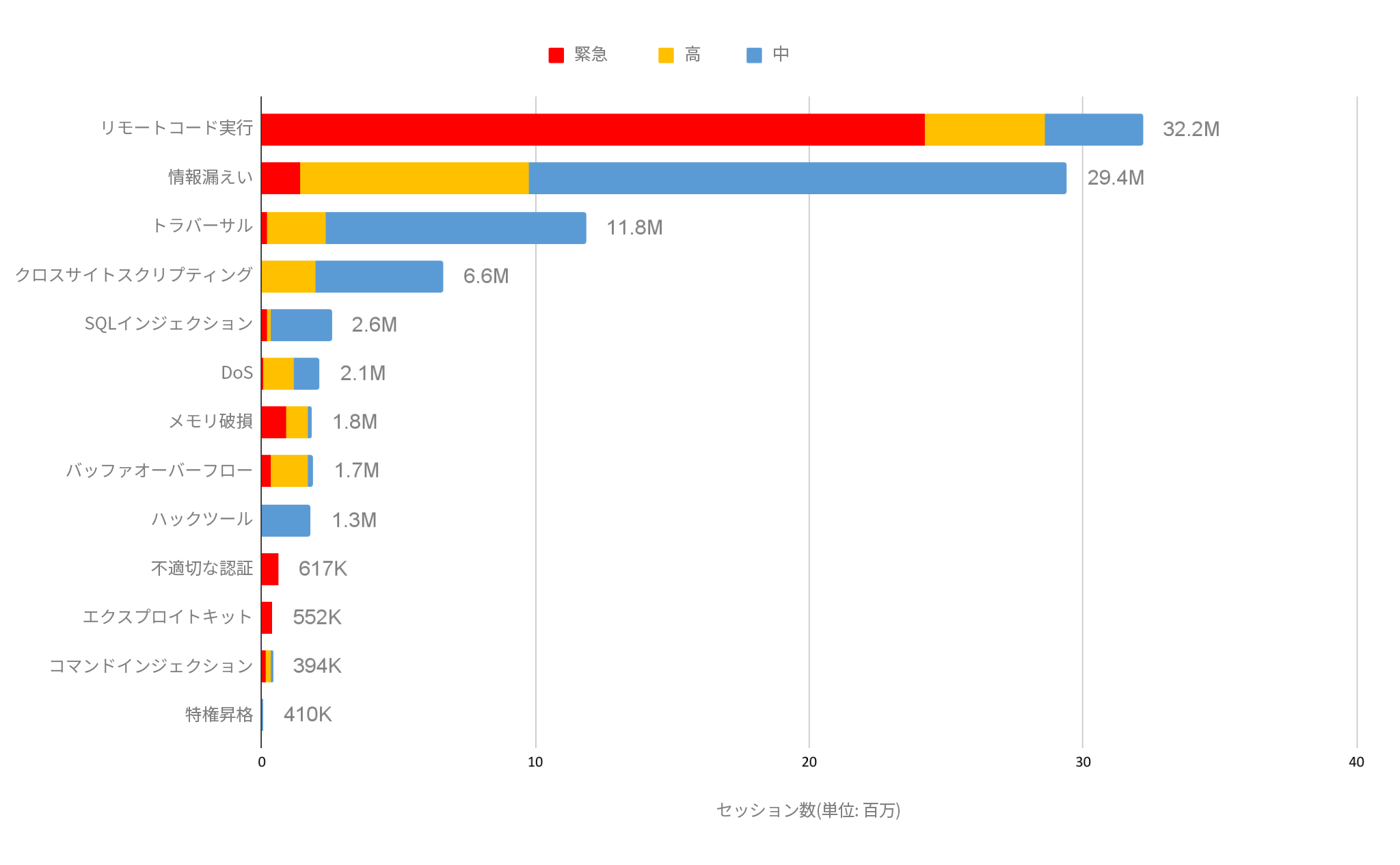

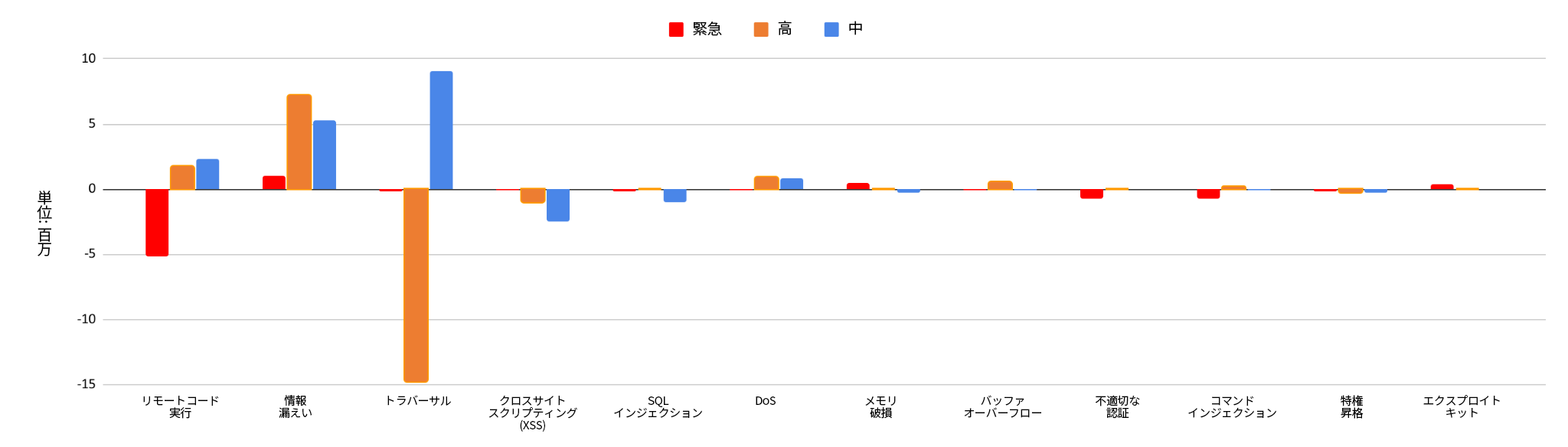

各ネットワーク攻撃をカテゴリー別に分類し、悪用頻度が高いものから順にランキングしました。今四半期は、1位がリモートコード実行、2位が情報漏えいとなっています。攻撃者は一般に、標的のシステムから最大限情報を得て、可能な限りコントロールしたいと考えています。今四半期は情報漏えい攻撃が減少していました。

攻撃の起点

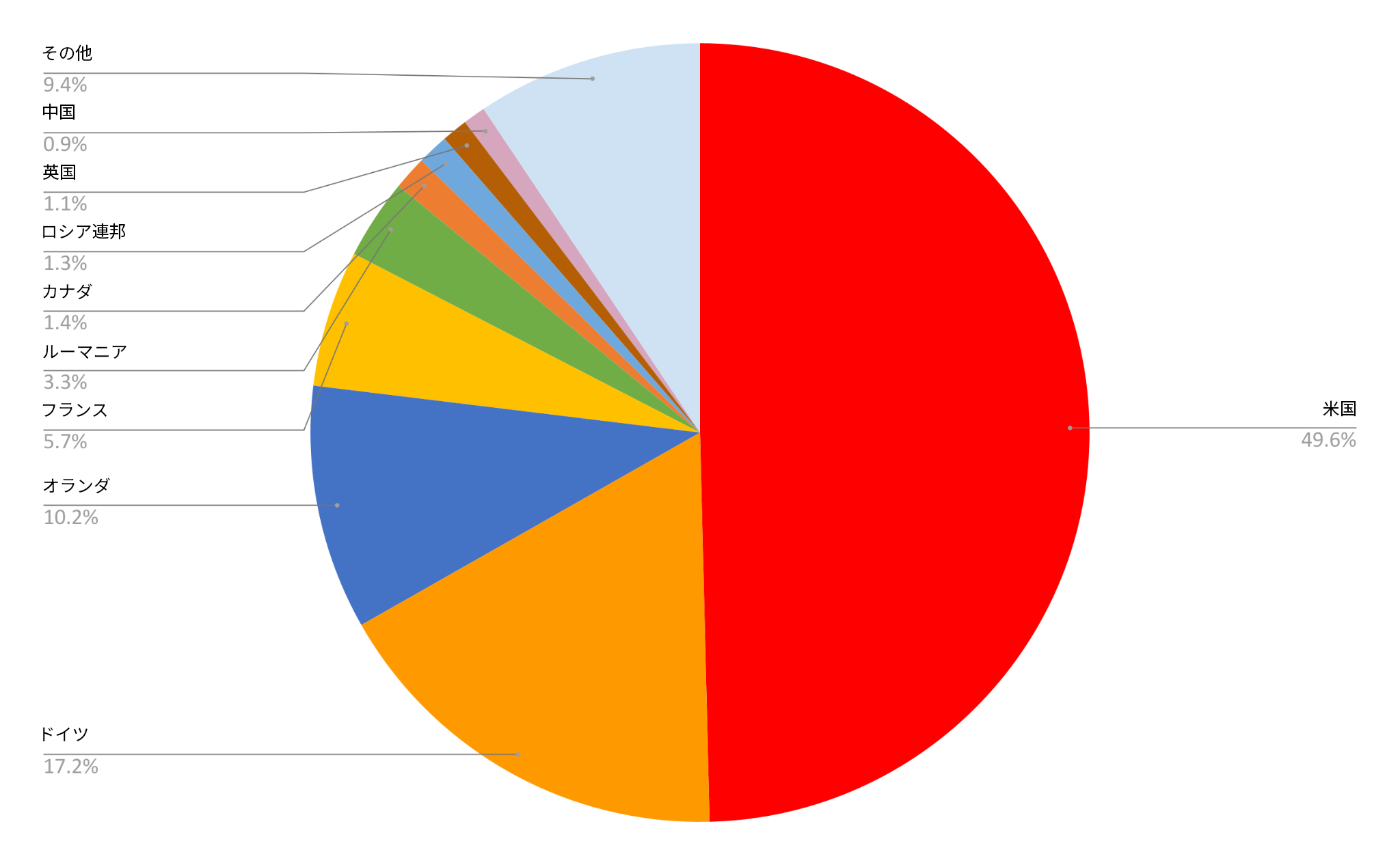

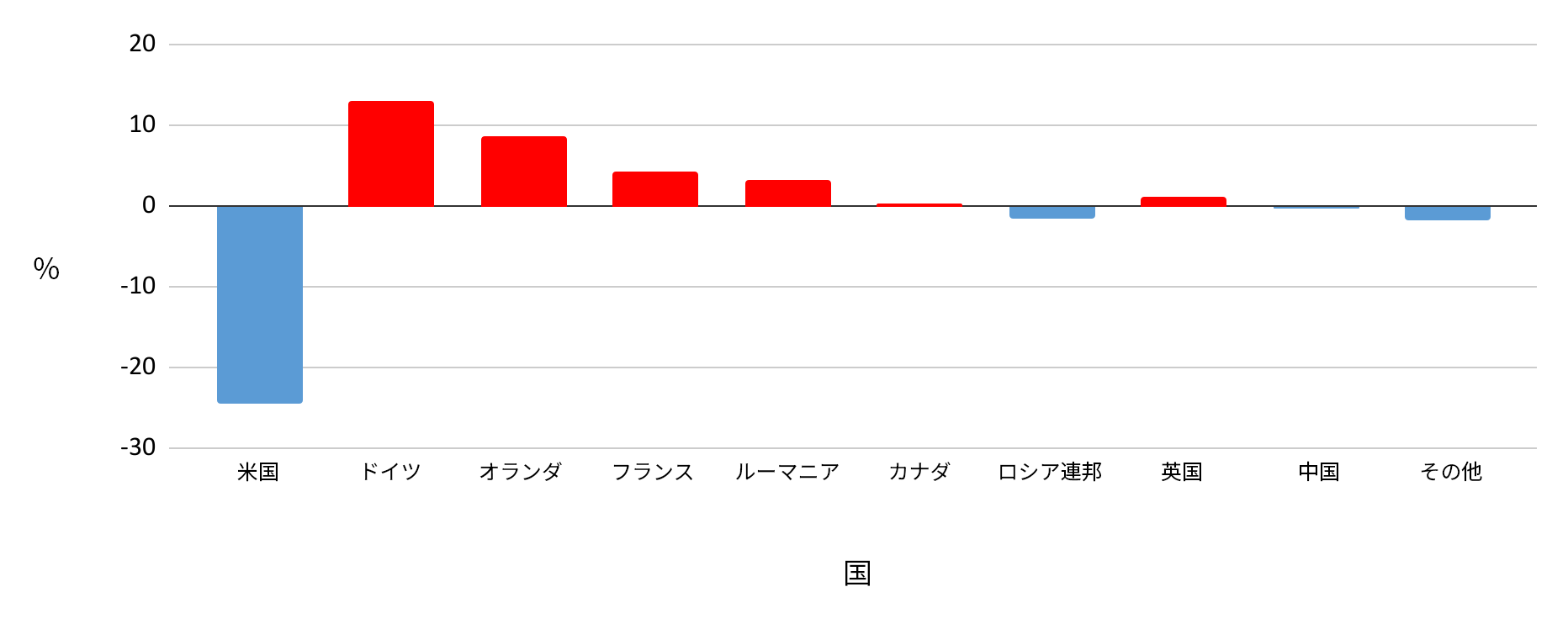

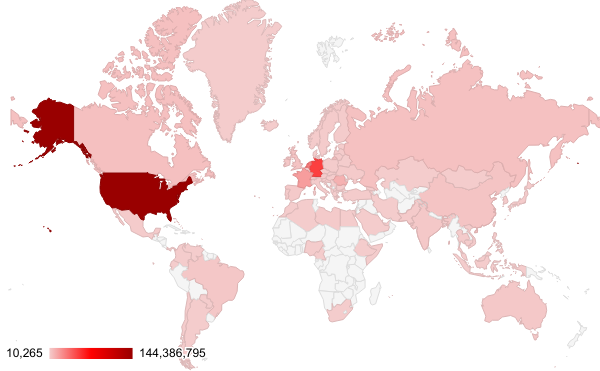

各ネットワーク攻撃の起点となった地域を特定したところ、米国からの発信が大半で、次いでドイツ、オランダとなっているようです。今四半期はオランダとルーマニアからの攻撃が大幅に増加しました。ただし攻撃者はそれらの国に設置されたプロキシサーバーやVPNを利用し、実際の物理的な場所を隠している可能性があることも私たちは認識しています。

結論

2022年5月~7月に公開された脆弱性を確認すると、Webアプリケーションは依然として人気のある攻撃対象で、「緊急」の脆弱性にはPoCが公開されている可能性が高いことがわかります。

それと同時に、新たに公開される脆弱性が実際に悪用されている様子も継続的に捕捉されています。このことからも、組織が迅速にパッチを適用してセキュリティのベストプラクティスを実装する必要性が強調されます。攻撃者たちは一致団結し、すきあらば手持ち兵器を増強する機会を伺っていることを忘れてはいけません。

サイバー犯罪者が悪意のある活動を停止することは決してありませんが、パロアルトネットワークスのお客様は、次世代ファイアウォールやThreat Prevention、WildFire、Advanced URL Filteringなどのクラウド型セキュリティサービス、およびCortex XDRを通じて、本稿で取り上げた脆弱性からの保護を受けています。

自組織のネットワークに対するリスクをさらに緩和するため、以下を検討してください。

- Best Practice Assessment (ベスト プラクティス評価) を実行し、よりよいセキュリティ態勢のために変更すべき設定がないかどうか確認します。

- Security Lifecycle Review (セキュリティ ライフサイクル評価)を実行して、自組織にとって最大の脅威を統合的に把握し、それらを防止するための対策が講じられているかどうかを確認します。

- パロアルトネットワークスの次世代ファイアウォールを継続的に脅威防御コンテンツ(例: バージョン 8638 またはそれ以降) で更新します。

Unit 42 からの最新情報を取得

Unit 42 からの最新情報を取得