This post is also available in: English (英語)

概要

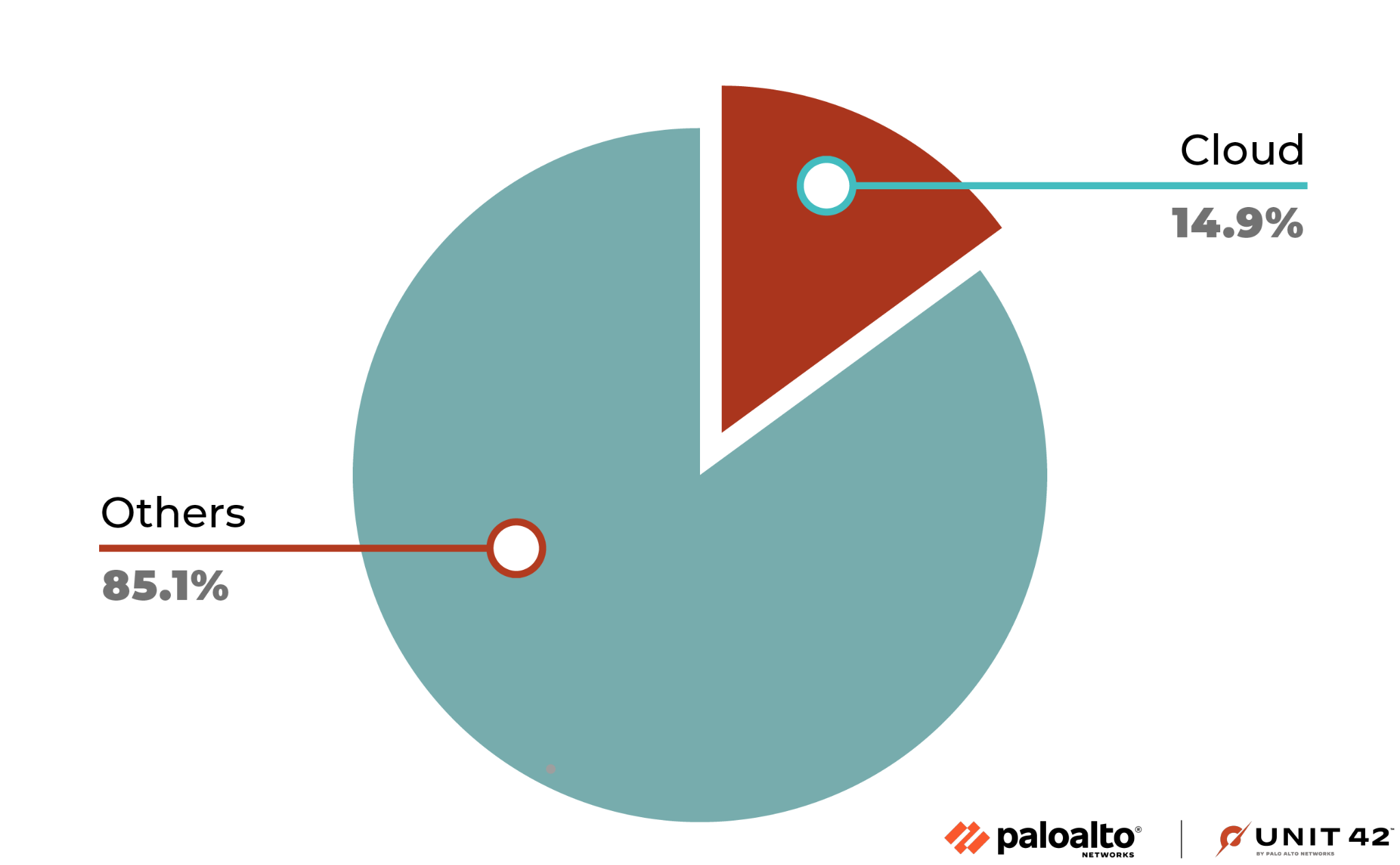

Unit 42のリサーチャーは、クラウド サービス プロバイダーがホストするWebアプリケーションや、アプリケーション プログラミング インターフェース(API)を標的とするサイバー攻撃の増加傾向を確認しています。弊社の調査データによると、2022年後半に発生したWebアプリケーションやAPIを狙う攻撃の14.9%はクラウドでホストされたデプロイメントを標的としていることがわかりました。

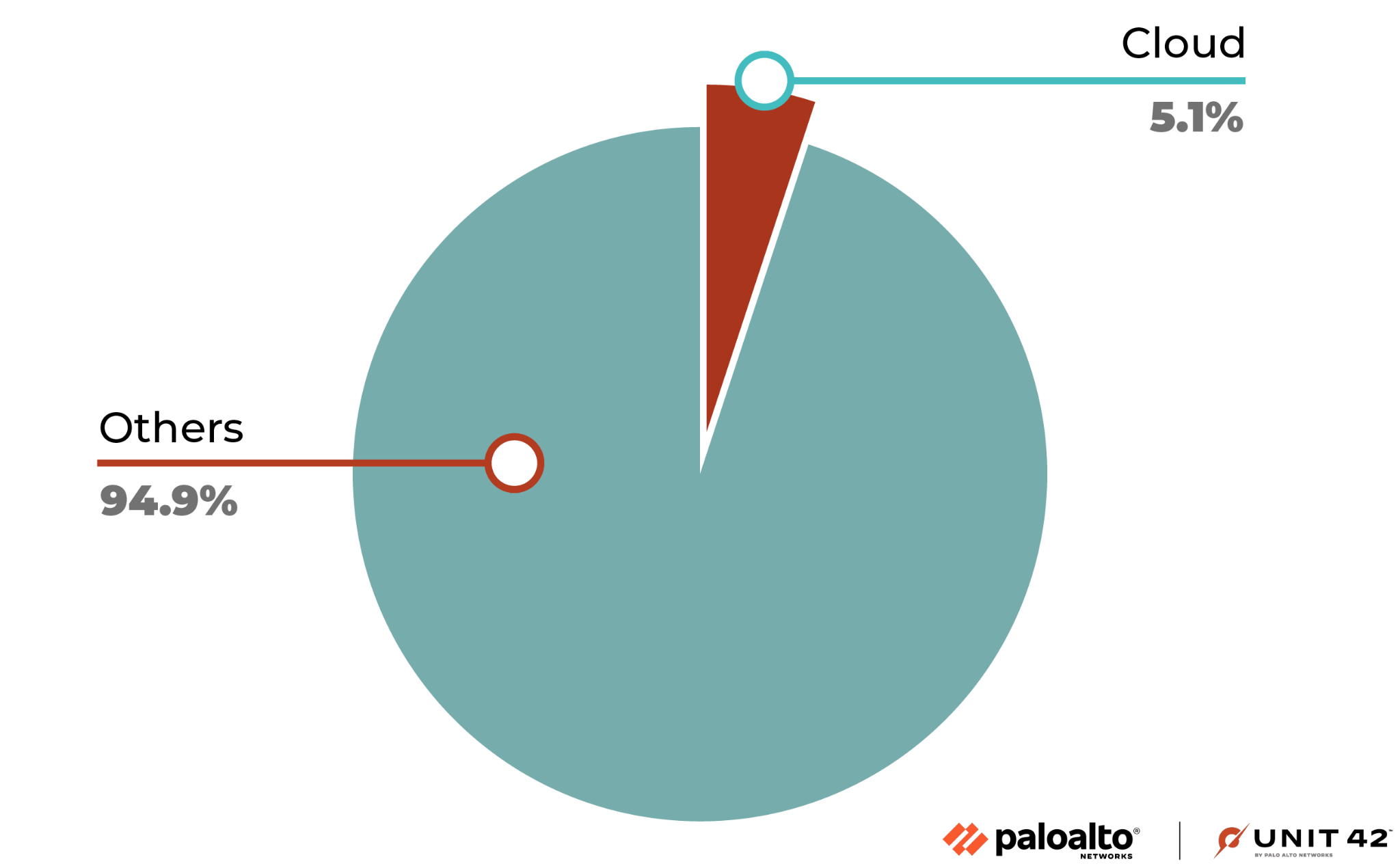

また攻撃の5.1%はクラウド サービス プロバイダーのアドレスから発信されており、攻撃者は自らのオペレーションにもクラウドを活用し、アプリケーションやAPIへの攻撃拠点としていました。本稿は、WebアプリケーションやAPIへの攻撃とはどのようなものか、なぜ攻撃者はクラウドでそれらの技術を悪用するのかを論じます。またクラウドを攻撃拠点とする理由としてどういったことが考えられるか、企業や個人にはどのような影響がありえるかについても考察します。

Prisma Cloudをご利用のパロアルトネットワークスのお客様は、クラウド環境におけるWebアプリケーションやAPIを保護するWAASモジュールにより、これらの脅威から保護されています。

| 関連するUnit 42のトピック | Cloud, Malware, API |

WebアプリケーションとAPIを理解する

APIやWebアプリケーションは今日のデジタル情勢においてきわめて重要な役割を担っています。Webアプリケーションとは「Webブラウザー経由でアクセスするソフトウェア プログラム」を指し、インタラクティブで魅力的なユーザー体験を提供してくれるものです。一方APIは「異なるソフトウェア アプリケーション間の通信を円滑にする仲介役」として機能します。

APIはアプリケーション同士がスムーズにやりとりできるようにすることで、複雑なプロセスを簡素化し、よりコネクテッドなデジタル エコシステムを実現しています。一般に、WebアプリケーションもAPIも、HTTPプロトコルで提供されます。

利用が広がるにつれ、現代のオンライン社会にWebアプリケーションやAPIは欠かせないものとなりました。企業、組織、開発者は、ユーザーフレンドリーなインターフェイスをつくり、プロセスを自動化し、効率や生産性を高めるため、こうした技術の導入をいちだんと進めています。

しかしながら、依存度の高まりとともに、それらの技術の安全性や信頼性の担保がより重要視されるようになってきました。これを受け、価値あるデータを守り、ユーザーの信頼を失わないよう、ベスト プラクティスを守りつつ、潜在的な脆弱性に関する情報をつねに得ておくことが不可欠になりました。

クラウド上のWebアプリケーションとAPI

昨今、WebアプリケーションやAPIをクラウドに移行する組織は急増しています。クラウド ソリューションがもたらす多くのメリットへの認識が企業や組織の間で広まったことで、こうした変革が進んでいます。

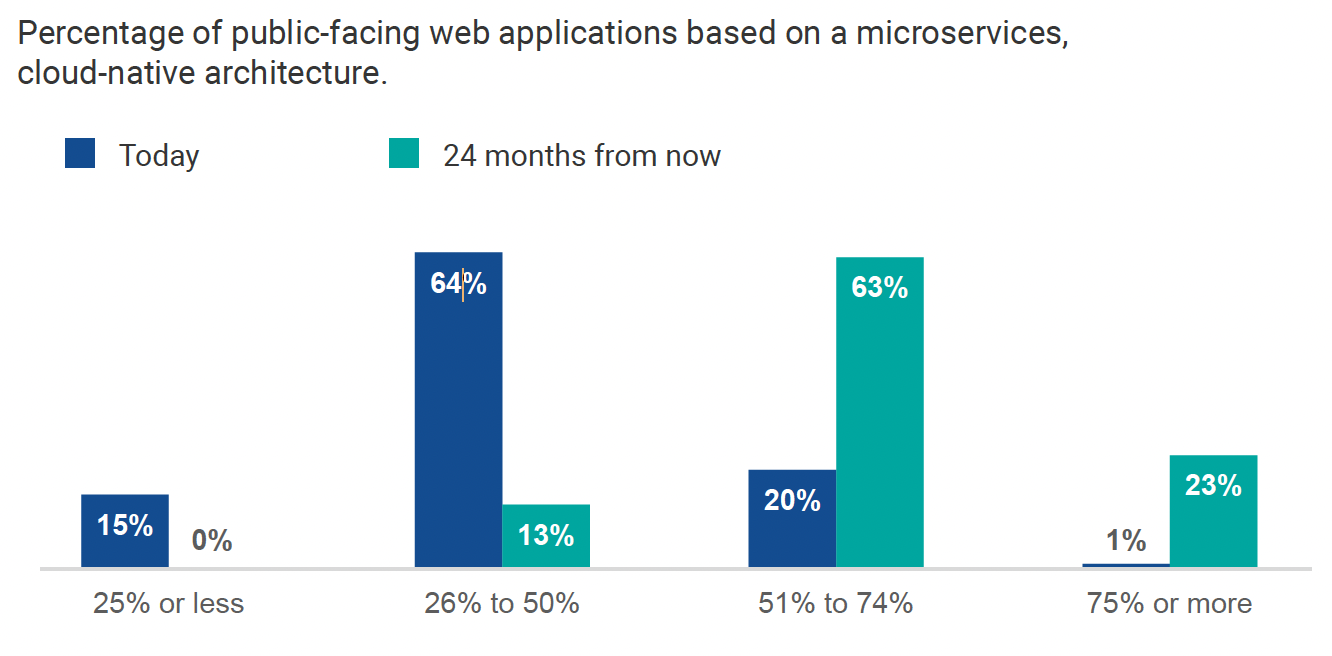

クラウド アプリケーションは、主にマイクロサービス アーキテクチャーをベースにしていることから、これがクラウド移行によりソフトウェア アーキテクチャーの進化が加速する理由になっています。

また、マイクロサービス アーキテクチャー(アプリケーションを独立した小さなサービスに分割してAPI経由で相互に通信させるソフトウェア開発アプローチ)の採用には多くのメリットがあります。

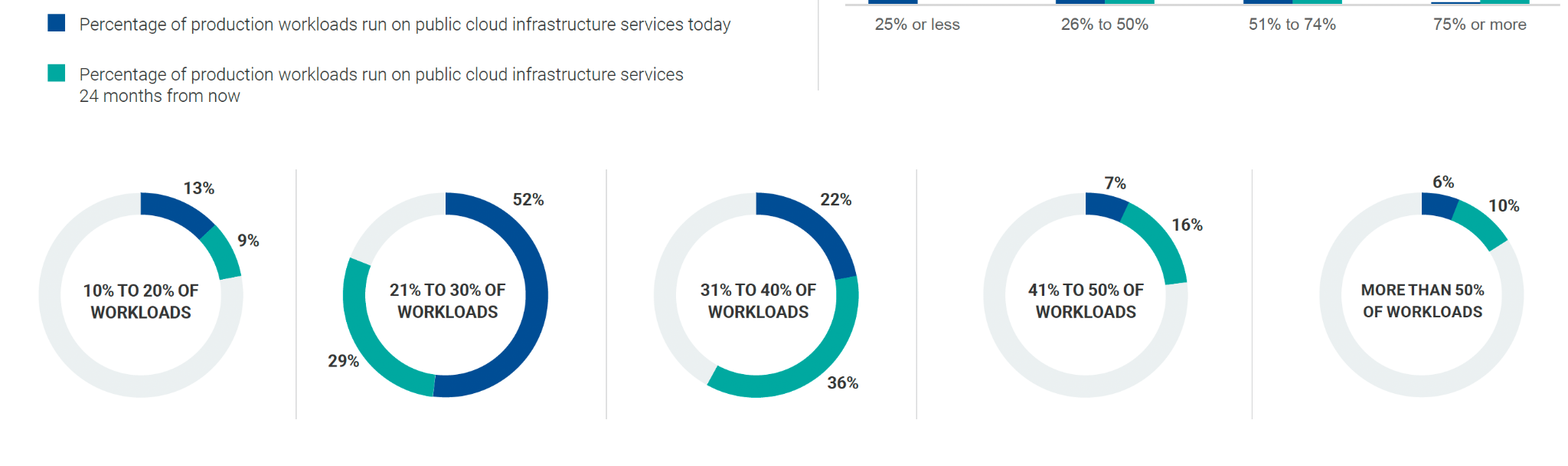

2023年4月に公開された、TechTarget Enterprise Strategy Group (ESG)調査チームによる約400社の組織を対象とした最新調査(パロアルトネットワークスは共同スポンサー)からは、組織がアプリケーションのマイクロサービス アーキテクチャーをさらに強化し、本番ワークロードを今後クラウド プロバイダーに移行していく予定であることが明らかになりました。

その圧倒的なメリットの多さから、さまざまな企業がWebアプリケーションやAPIをクラウド上にデプロイするようになってきました。クラウドベースのインフラは、拡張性、柔軟性、費用対効果が高く、企業は需要の変化にすばやく対応し、使用したリソースの分だけ支払いをすればよくなります。またクラウドは開発・デプロイのサイクルを高速化し、革新性、迅速性も高めてくれます。

クラウド上のWebアプリケーションやAPIを狙った攻撃

Unit 42のリサーチャーは、WebアプリケーションやAPIを標的とした約120億件の攻撃を調査し、攻撃者がクラウド上のそうしたインスタンスを標的にしているかどうかを判断しました。その結果、攻撃者はたしかにクラウド上にホストされているWebアプリケーションやAPIを標的として重視する傾向が強まってきていることが明らかになりました。

このデータの分析を通じ、WebアプリケーションやAPIに対する攻撃の14.9%が、上位3社のクラウド ベンダーがホストするワークロードに向けられたものであることが判明しました。つまり、クラウドは企業にとって不可欠なだけでなく、サイバー犯罪者にとってもさらに標的としての魅力を増しているということがわかります。

攻撃者がクラウド上のWebアプリケーションやAPIを狙う傾向が強まっている理由はいくつか考えられます。

- クラウド サービスの導入が進んだ:

- 拡張性、費用対効果、利便性を求めてワークロードをクラウドに移行する企業や個人が増えるにつれ、サイバー犯罪者にとっての攻撃対象領域は拡大し、チャンスも増えています。

- セキュリティ情勢が複雑:

- クラウド環境は、複雑なアーキテクチャーやマルチテナント構成を持つことが多く、これがセキュリティ リスクの増大につながっています。攻撃者は、設定ミスや安全ではないデータ ストレージ、脆弱なAPIを利用し、システムを悪用できます。

- リソースが潤沢:

- クラウド環境は潤沢にコンピューティング リソースを提供してくれるので、分散型サービス拒否(DDoS)攻撃やクリプトジャッキングなどのリソース大量消費型攻撃の格好の標的となります。

- 価値が高く影響が大きい:

- WebアプリケーションやAPIは、価値の高いデータを扱ったり重要なサービスを提供していることが少なくありません。攻撃者はクラウド上のこれらのシステムを標的とし、機微情報への不正アクセスやサービス妨害、侵害リソースを使った攻撃拡大を図ります。

Webアプリケーション、APIに対する攻撃の起点

WebアプリケーションやAPIに対する攻撃を分析するなかで、Unit 42のリサーチャーはこうした攻撃の起点の特定にとくに着目しました。その結果、5.1%の攻撃は、上位3社のクラウド サービス プロバイダーがホストしているデプロイメントから開始されていることが判明しました。

この割合が高い理由として、攻撃者がクラウドにホストされている正規のワークロードを侵害し、侵害したワークロードをさらなる攻撃の拠点として使っていることが考えられます。この戦術により、脅威アクターはほかのクラウド環境にも手を広げ、悪意のあるアクティビティのスコープを拡げられます。

さらに攻撃者のなかには、正規ユーザーを装ってクラウド インフラにアクセスする者がいる、ということも理由の1つに考えられます。そのさいは、クラウド ベンダーが提供する無料プランを利用したり、盗んだクレジット カード情報でクラウド サービス料金を支払ったりすることがあります。クラウド環境への侵入が成功すれば、攻撃者はクラウド内から直接攻撃を開始できます。

結論

今回の調査の結果を踏まえると、組織は自社クラウド環境のセキュリティの確保、設定が適切であることの確認、潜在的脅威の監視に注意する必要があります。リスクを理解し、強固なセキュリティ施策を実装することで、企業は自社のWebアプリケーションやAPIをクラウドベースの攻撃からさらに確実に保護できます。

WebアプリケーションやAPIをクラウドに移行する企業が増えるにつれ、攻撃者がこれらの環境を「価値の高いデータやリソースをふんだんに提供してくれる魅力的な標的」とみなす可能性があります。この傾向は、クラウドでホストされるWebアプリケーションやAPIを保護するために、強固なセキュリティ施策を実装することの重要性を物語っています。

Prisma Cloudをご利用のパロアルトネットワークスのお客様は、クラウド環境におけるWebアプリケーションやAPIを保護するWAASモジュールにより、これらの脅威から保護されています。

Unit 42 からの最新情報を取得

Unit 42 からの最新情報を取得