This post is also available in: English (英語)

概要

今日国際刑事警察機構(INTERPOL)とナイジェリア警察は、2015年から活動している著名なBEC(ビジネスメール詐欺)アクターの逮捕を公表しました。彼の逮捕は、2021年5月に開始され、4大陸にまたがる国際的法執行機関・業界の協力を得て行われているBEC対策作戦「オペレーション デリラ(Operation Delilah)」の最新の成功例となります。

BECは依然として、世界中の組織が直面するもっとも一般的でもっともコストのかかる脅威です。この脅威は、2021年のFBI Internet Crime Complaint Center(IC3)のレポートで6年連続でトップを占めてきました。この5年強で、世界の損失額は2016年の3億6,000万ドル(およそ461億円)から2021年には23億ドル(2948億円)という驚異的な額へと膨れあがりました。巨額の損失ではありますが、業界と世界の法執行機関は、この活動を阻止するために多大な努力を続けています。

Unit 42はSilverTerrierという名前でナイジェリアのBECアクターを追跡しています。2021年12月の「オペレーションファルコンII」の一環として11人のBECアクターを逮捕したのに続き、今回の作戦は、一時的な問題こそあったものの、「BECアクターの責任を追及する」という世界の法執行機関の決意を示したという点で意義があるものでした。この問題というのは、2021年に当局が逮捕しようとしたさいにこのSilverTerrierアクターがナイジェリアから逃亡したことを指します。数カ月後の2022年3月、同人がナイジェリアに再入国しようとしたところ、ただちに身元が判明し、拘束されました。このレベルでの国際協力、そして国際的移動に伴う関係者の追跡、帰国後の関係者の逮捕は、この種の犯罪に対抗する国際法執行機関の能力におけるすばらしい進歩といえるでしょう。

パロアルトネットワークス脅威インテリジェンス調査チーム Unit 42は「オペレーションデリラ」でのINTERPOLとの協業に対する謝辞をいただきました。同作戦でUnit 42はBECアクターに関するテレメトリなどの知見を提供しています。

本稿では、このアクターの活動の概要を説明し、こうした脅威から組織を保護するための推奨事項を提示します。

パロアルトネットワークスのお客様は、 Cortex XDR や次世代ファイアウォール向けのWildFire、脅威防御、AutoFocus 、Advanced URL Filteringサブスクリプションサービスなどの製品によって、本稿で取り上げた種類のBECの脅威から保護されています。

| Unit 42の関連トピック | SilverTerrier, Cybercrime, Business Email Compromise |

目次

SilverTerrierアクター

保護と緩和策

結論

追加リソース

SilverTerrierアクター

ドメイン: このアクターが別名で登録したドメインは240個以上確認されています。そのうち50個以上がマルウェア用のC2として利用されていました。とくに注目すべきは、このアクターが悪意のあるドメインを登録するさい、ある大手金融機関に関連するニューヨークの住所を偽って提供したことです。このアクターが登録したドメインの例: goldmedal-inlt[.]com, gulfmedlcal[.]com, magen-ecoenregy[.]com, nauticelegal[.]com, sanof1[.]com, scbc-uk[.]com.

マルウェア: ISRStealer、Pony、LokiBot

最も古い活動: 2015年

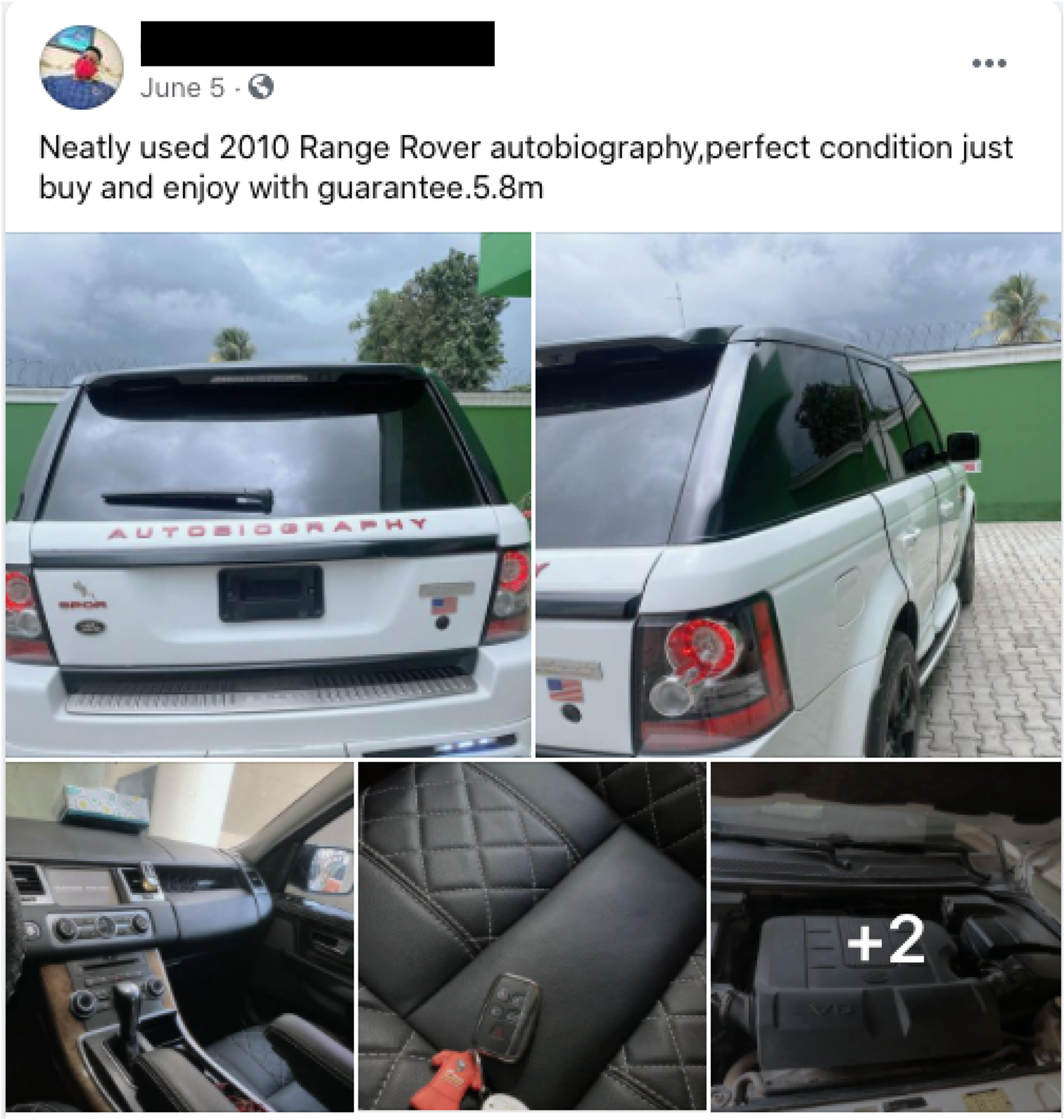

ナイジェリア出国: 2021年6月にナイジェリアから逃亡する際、このアクターが特別仕様のレンジローバーAUTOBIOGRAPHYを580万ナイジェリアナイラ(およそ180万円)で売ろうとしているのが目撃されました。

備考: このアクターは2021年に「オペレーションファルコンII」の一環で逮捕されたOnuegbu Ifeanyi Ephraim、Darlington Ndukwu、Onukwubiri Ifeanyi KingsleyらとSNSでつながっています。また、他の著名BECアクターとのつながりも深いと考えられています。

保護と緩和策

BECの攻撃キャンペーンに対する最大の防御は予防を重視したセキュリティ対策です。BECの予防に焦点を当てたアプローチに関する推奨事項の全リストをご確認ください。

パロアルトネットワークスの製品やサービスには、BEC試行を阻止する機能が複数用意されています。以下、弊社製品をご利用のお客様に向けて、対策の内容をご紹介します。

|

Cortex XDRは、SilverTerrierアクターに関連するすべてのマルウェア、エクスプロイト、およびファイルレス攻撃からエンドポイントを保護します。 |

|

クラウドベースの脅威分析サービスWildFire®は、これらのアクターが使用するインフォスティーラ、RAT、ドキュメントパッケージ化テクニックに関連するサンプルを正確に識別します。 |

|

脅威防御は、SilverTerrierアクターが使用する既知のクライアントサイド/サーバーサイド脆弱性のエクスプロイト、マルウェア、コマンド&コントロールインフラに対する保護を提供します。 |

|

Advanced URL Filteringはこれらのアクターに関連するすべてのフィッシングドメイン、マルウェアドメインを識別し、これらのアクターに関連する新しいインフラが兵器化される前にプロアクティブにフラグを設定します。 |

|

AutoFocus™の脅威インテリジェンスサービスをご利用中のお客様は、次のタグを使用してこれらの攻撃に関連するマルウェアを表示することができます: SilverTerrier |

結論

BECのスキームは依然として今日のインターネットで最も収益性が高く、広く蔓延しているサイバー犯罪形態ですが、官民一体での取り組みにより世界規模でこの脅威に立ち向かうたゆみなき努力が続けられています。この最新の共同作戦の成功は、海外に渡航するBECアクターを連携して追跡し、最終的に帰国後の逮捕につなげるという世界の法執行機関の能力拡大を浮き彫りにしています。

パロアルトネットワークスは、2017年にINTERPOLとパートナーシップ契約を結んだ最初のサイバーセキュリティ企業です。このパートナーシップ契約はサイバー空間における犯罪動向その他のサイバー脅威にグローバルに対処するための協力的取組みの基礎となりました。以来このパートナーシップは進化し続けており、今日もパロアルトネットワークスはINTERPOLのゲートウェイプログラム貢献メンバーの一員であることを誇らしく思います。

追加リソース

2022年: オペレーションファルコン II: Unit 42、国際刑事警察機構(INTERPOL)に協力 ナイジェリアのビジネスメール詐欺グループを特定

2021年: インターポール オペレーションファルコンII

2021年: マルウェアを使わない大規模クレデンシャルハーベスティング(認証情報詐取)

Mitre: SilverTerrier グループ

2020年: INTERPOL オペレーションファルコン

2020年: 脅威攻撃グループSilverTerrierによる新型コロナウイルスをテーマにしたビジネスメール詐欺の手口

2019年: SilverTerrier: 2019 ナイジェリアのビジネスメール詐欺(BEC)に関するアップデート

2018年: SilverTerrier 2018: ナイジェリアのビジネスメール詐欺

2017年: SilverTerrier: ナイジェリア発ビジネスメール詐欺の台頭

2016年: SilverTerrier: The Next Evolution in Nigerian Cybercrime (SilverTerrier: ナイジェリア発サイバー犯罪の次なる進化)

2014年: 419 Evolution (419の進化)

Unit 42: ビジネスメール詐欺向けレスポンスサービス

Unit 42: ビジネスメール詐欺への対応準備状況評価

Unit 42 からの最新情報を取得

Unit 42 からの最新情報を取得